Cryptographie II (Arithmétique des polynômes et Codes cycliques)

Polynômes

Polynômes

Soit Aun anneau, un polynôme fest une expression de la forme

f(x) =

n

X

i=0

aixi=a0+a1x+· · · +anxn,

nest un entier positif, les coefficients ai,0≤i≤nsont des éléments de Aet

xune indeterminée.

Définition

Soit f=Pn

i=0aixiun polynôme tel que an6=0. Alors fest de degré n(on note

deg(f) = n), a0est le terme constant et anle coefficient de plus haut degré

(leading coefficient en anglais).

A. Bonnecaze (I2M) Cryptographie 2015 2 / 39

Polynômes

Arithmétique des polynômes

On peut définir la somme et le produit de deux polynômes f=Pn

i=0aixiet

g=Pm

i=0bixi(m≤n):

f(x) + g(x) =

n

X

i=0

(ai+bi)xi,

et

f(x)g(x) =

n+m

X

k=0

ckxk,où ck=X

i+j=k

aibj,

où 0 ≤i≤net 0 ≤j≤m.

L’ensemble des polynômes sur Amuni de ces deux opérations admet une

structure d’anneau noté A[x].

Pour tout f,g∈F[x](Fétant un corps)

deg(f+g)≤max{deg(f),deg(g)},et deg(fg) = deg(f) + deg(g).

A. Bonnecaze (I2M) Cryptographie 2015 3 / 39

Polynômes

Arithmétique des polynômes

Le polynôme gdivise le polynôme fsi il existe un polynôme htel que

f=gh

Pour éviter tout problème, on ne considère ici que des polynômes à

coefficients dans un corps.

Exemple :

Dans F2[x], considérons les deux polynômes

f=x7+x6+x3+x2+x+1 et

g=x4+x3+x2+1.

Le polynôme gdivise fcar f=g(x3+x+1)

A. Bonnecaze (I2M) Cryptographie 2015 4 / 39

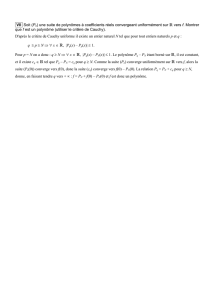

Polynômes

PGCD de polynômes

Théorème

Soit gun polynôme non nul dans F[x]. Alors pour tout f∈F[x]il existe deux

polynômes qet rde F[x]tels que

f=qg +r,où deg(r)<deg(q).

Si d(unitaire) divise fet get si tout polynôme divisant fet gdivise aussi d,

alors dest le plus grand diviseur commun de fet g. On note

d=pgcd(f,g)

Si pgcd(f,g) = 1, on dit que fet gsont premiers entre eux.

Exercice : Dans F2[x]

f=x2+x+1 et g=x5−1 sont-ils premiers entre eux ?

Un polynôme unitaire a son coefficient de plus haut degré égal à 1

A. Bonnecaze (I2M) Cryptographie 2015 5 / 39

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

1

/

39

100%