Conseils du CCBE pour le renforcement de la

CONSEILS DU CCBE

pour le renforcement de la sécurité informaque des

avocats contre la surveillance illégale

CONTACT:

Council of Bars and Law Sociees of Europe

Conseil des barreaux européens

Rue Joseph II, 40/8

1000 Brussels

T +32 (0)2 234 65 10

Suivez-nous sur

www.ccbe.eu

AVERTISSEMENT:

Le CCBE ne fait aucune déclaraon ni ne donne aucune

garane quant aux informaons fournies dans ce guide.

Il ne peut en aucun cas être tenu responsable d’une

quelconque acon ou d’un quelconque dommage résultant

de l’ulisaon des informaons contenues dans le présent

document.

Cover illustraon / illustraon de la couverture:

© lilestocker - Fotolia.com

Facebook “f” Logo CMYK / .ai Facebook “f ” Logo CMYK / .ai

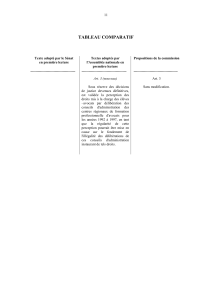

SOMMAIRE

INTRODUCTION..............................................4

APERÇU DES POSSIBILITÉS D’AMÉLIORATION DU NIVEAU DE

SÉCURITÉ INFORMATIQUE DES AVOCATS .......................6

1. Garantir le secret professionnel comme principe essentiel de la

profession d’avocat............................................7

2. Connaître les bases de la sécurité informatique ....................8

3. S’appuyer sur l’expérience commune.............................8

MESURES TECHNIQUES DE LUTTE CONTRE LA SURVEILLANCE

ILLÉGALE...................................................10

1. Aperçu des normes applicables en matière de sécurité informatique . 11

2. Mesures minimales essentielles pour un système de gestion de

sécurité efficace .............................................12

3. Contrôles de sécurité informatique des appareils mobiles

(voir le contrôle 6.2.1 ISO 27001) ...............................13

4. Contrôle de sécurité informatique de protection contre les logiciels

malveillants (contrôle 12.2.1 ISO 27001) .........................14

5. Contrôles pour l’enlèvement sécurisé des supports employés par les

avocats (8.3.2./10.7.2. ISO 27001) ..............................15

6. Aperçu des catégories des activités de surveillance et des risques liés

(voir par exemple les contrôles réseau et du chiffrement 13.1.1. et

10.1.1. ISO 27001) ...........................................16

7. Garantir la confidentialité des communications : risques de surveillance

spécifiques et mesures de prévention possibles . . . . . . . . . . . . . . . . . . . 18

8. Recommandations à l’égard de certaines technologies de

communication..............................................22

CONCLUSION ...............................................25

1

INTRODUCTION

5

L’obligation qu’a l’avocat de garder secrètes ses communications avec le client, ainsi que les

informations reçues de son client et les conseils qu’il lui prodigue est une composante essentielle

de l’état de droit dans une société libre et démocratique. Il s’agit toutefois d’une valeur de

plus en plus menacée, que ce soit par des moyens d’intervention illicite de la part de tiers ou,

dans certains cas, la surveillance effectuée par les gouvernements, qui n’est pas suffisamment

réglementée.

En ce qui concerne la surveillance de la part des gouvernements, les Recommandations du

CCBE sur la protection du secret professionnel dans le cadre des activités de surveillance ont

été publiées en mai 2016 afin d’informer les législateurs et décideurs concernant les normes

à respecter pour s’assurer que les principes essentiels du secret professionnel ne soient pas

remis en cause par les pratiques des États à des fins de surveillance ou d’application de la loi et

impliquant l’interception des communications et l’accès aux données protégées par le secret

professionnel des avocats1.

Le danger est toutefois reconnu que, dans certaines juridictions, les contrôles prévus dans la

réglementation sur la surveillance par le gouvernement peuvent ne pas être tout à fait adaptés

et partout plane le risque d’une interception non autorisée ou illégale par des tiers. Ces conseils

sont dès lors destinés à offrir des conseils pratiques aux barreaux européens quant aux mesures

que les avocats et les cabinets d’avocats peuvent prendre pour assurer la protection nécessaire

des informations relevant du secret professionnel et des obligations en matière de protection

des données.

Ces conseils sont destinés aux barreaux membres du CCBE, qui sont invités à examiner l’idée de

les incorporer (dans la mesure où ils s’appliquent à leur juridiction) dans leurs lignes directrices

à l’attention de leurs propres membres.

Ils sont divisés en deux parties : un aperçu approfondi de la manière dont les avocats pourraient

approcher les questions de sécurité informatique, puis des conseils spécifiques concernant le

type de mesures techniques que les avocats peuvent prendre pour se protéger de la surveillance

illégale ou toute autre ingérence dans leur système informatique.

1 http://www.ccbe.eu/fileadmin/speciality_distribution/public/documents/SURVEILLANCE/SVL_Position_papers/FR_SVL_20160428_CCBE_

recommendaons_on_the_protecon_of_client_condenality_within_the_context_of_surveillance_acvies.pdf

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

1

/

26

100%