ANGD Mathrice – CIRM Marseille Avant-propos Avant

ANGD Mathrice – CIRM Marseille

Introduction aux bases de données

6 novembre 2006

© 2006

Damien BRÉMONT [email protected]

Avant-propos

●Ce cours est distribué sous la licence GNU

FDL (Free Documentation Licence),

●Il peut être librement copié, modifié,

distribué, tant que l'intégralité de cette

licence est respectée.

–La GNU FDL est disponible sur

http://www.gnu.org/licenses/fdl.html

●© D. Brémont,O. Guillossou 08/2006.

Avant-propos

●Damien BRÉMONT :

–Administrateur Systèmes et Réseaux au CNRS

●Ingénieur CNAM III-SI en devenir

–Gestion du parc du LPTHE

●Laboratoire de Physique Théorique et des Hautes Énergies

●120 Linux Fedora Core, 10 Mac OS X, 1 Windows

–Enseignant vacataire à l'IUT de Saint Malo

●Cours de Base de données de 1ère année

●Cours de Linux en licence professionnelle

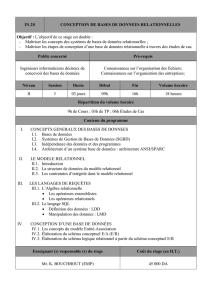

Plan du cours

1.Historique et concepts

2.Modélisation Conceptuelle des Données

3.Théorie de la normalisation

4.Passage au modèle relationnel

5.Stockage Physique

6.Modèle Relationnel

7.SQL

8.Contraintes et Intégrité

9.Transactions

10.Les bases de données pour un ASR

Introduction et concepts

Introduction

●Constats :

–Les activités humaines génèrent de plus en plus

de données

–Les données ont souvent la même structure

–On veut un accès facile à ces données

–Tout le monde veut y accéder

Définition

●Base de Données : (BDD - Data Base)

–Structure de données permettant de recevoir,

de stocker, et de fournir à la demande, des

données à de multiples utilisateurs

indépendants

Définition

●Système de Gestion de Bases de Données

–(SGBD – Data Base Management System)

–Ensemble de logiciels supportant un modèle de

données et permettant de mettre en oeuvre

une BDD assurant :

●La description et la gestion des données

●La cohérence des données

●Gestion des accès concurrents

●La gestion des droits utilisateurs

●Retour à un état cohérent en cas d'incident

Objectifs d'un SGBD

●Indépendance logique des programmes

●Indépendance physique des programmes

●Manipulation par langages non procéduraux

●Facilité d'administration

●Efficacité des accès

Organisation SGBD

●SGBD externe

–Interprétation syntaxique des requêtes

–Présentation des données

●SGBD interne

–Traitement des requêtes

–Gestion des objets

●Gestionnaire de fichiers

Architecture fonctionnelle

Contrôle

Vis-à-vis DD Optimiseur

de requêtes

Exécution des requêtes

Analyseur de requêtes SQL

Outils SGBD et non SGBD

Noyau SGBD

BD

Contrôle

Vis-à-vis DD Optimiseur

de requêtes

Exécution des requêtes

Analyseur de requêtes SQL

Outils SGBD et non SGBD

Noyau SGBD

BD

L'approche client-serveur

Client Serveur

Interface de communication

Application cliente SGBD

SQL

Données

Réseau

Interface de programmation

Protocole de transport Protocole de transport

Interface de communication

Interface serveur

Client Serveur

Interface de communication

Application cliente SGBD

SQL

Données

Réseau

Interface de programmation

Protocole de transport Protocole de transport

Interface de communication

Interface serveur

Historique SGBD

●Années 60 : fichiers reliés par des pointeurs

–Séparation description des données/langage

d'accès

–SGBD de type réseaux ou hiérarchiques

●CODASYL

●Années 70 - 80 : modélisation, SQL

–Objectif : représenter le réel

–Visent à faciliter l'accès aux données

●Oracle, Sybase, DB2, Ingres

Historique SGBD

●Années 80 : BDD Objets, réparties

–Représenter le plus fidèlement le réel

–Répondre aux nouveaux besoins nés de

l'Internet et du multimédia

●ObjectStore, O2, Intersystem Caché

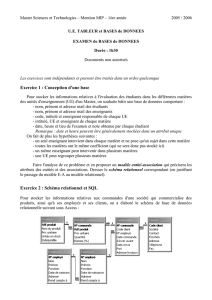

Le marché des SGBD

●Marché SGBD 2004 : 14,9 Milliards de $

+8,3% en 2005

●Parts de marché :

Source IDC (2004), Data Base developpement survey (2005)

Éditeur Produit 2004 2005

IBM DB2 / Informix 30,60%34,00%

Oracle Oracle 41,30%33,30%

13,40%19,00%

3,10% 3,70%

3,10% 3,14%

Total 91,50%93,14%

Microsoft SQL Server

Sybase Sybase

NCR Teradata NCR Teradata

Les SGBD libres

●Très forte croissance du nombre d'installation

–32 % des SGBD installés

●Produits arrivés à maturité

●Très utilisés dans les applications orientées web

Plan du cours

1.Historique et concepts

2.Modélisation Conceptuelle des Données

3.Théorie de la normalisation

4.Passage au modèle relationnel

5.Stockage Physique

6.Modèle Relationnel

7.SQL

8.Contraintes et Intégrité

9.Transactions

10.Les bases de données pour un ASR

La modélisation conceptuelle des

données(MCD)

La modélisation conceptuelle

des données (MCD)

●Objectif final : Modéliser le monde réel

●Objectifs MCD

–Représenter de manière structurée, synthétique et fidèle les

données du système d’information indépendamment de son

implantation physique.

–Construire le référentiel du projet

–Documenter le système d’information

La MCD

●Démarche :

–Centrée sur le discours (parlé ou écrit) des

utilisateurs en langue Naturelle

●Importance du MCD :

–Sert à l'évaluation des coûts

–Une erreur peut avoir des conséquences lourdes

sur le projet

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

1

/

46

100%