Génération de code

Génération de code

Frédéric Béchet

Carlos Ramisch

Sylvain Sené 1

Compilation – L3 Informatique

Département Informatique et Interactions

Aix Marseille Université

1. Adapté des diapos de Alexis Nasr

1 / 35

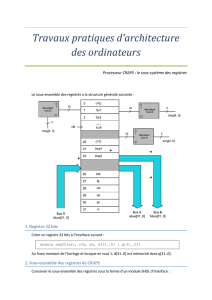

Données programme =⇒machine

Machine

Registres

Instructions opèrent sur les registres

Accès rapide

Nombre limité (MIPS →32)

Mémoire

Capacité “illimitée” (très grande)

Accès plus lent

Programme source

Variables (et temporaires)

Contiennent des valeurs d’un certain type

Temporaires utilisés pour évaluer des expressions

Pas d’adresse machine explicitée par programmeur

Décision registre ×mémoire →compilateur

2 / 35

Allocation de registres

Dans quel registre/case mémoire seront représentées les variables ?

Le générateur de code doit affecter des registres aux variables

Généralement, nb. de registres <nb. de variables

Générer des instructions de transfert mémoire ↔registres

Attention : temporaires t0,t16=registres $t0 ...

Probablement, certaines variables (ou temporaires) ne seront

jamais en mémoire

3 / 35

Algorithmes d’allocation de registres

Assigner des registres : quelles variables en mémoire/registres ?

Allouer des registres : dans quels registres ?

Critères d’optimisation :

maximiser l’utilisation des registres

minimiser le nombre d’instructions de transfert

Cas général : NP-complet →heuristiques

Registres spéciaux ($fp,$sp,$ra)

4 / 35

Stratégie 0 : basique

Toutes les variables sont en mémoire

Tous les temporaires sont stockés sur la pile

MIPS est utilisé comme une “machine à pile”

Seulement 3 registres temporaires utilisés

5 / 35

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

1

/

44

100%