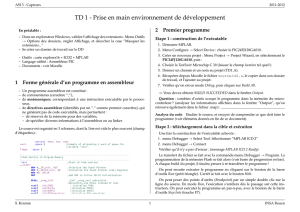

Diapositives du cours de Systèmes d`Exploitation (partie 1)

II Chapitre 1 : Pr´esentation g´en´erale JJ

•Notion de Syst`eme Informatique

•Les fonctions d’un syst`eme d’exploitation

•Historique et ´evolutions

•Structure interne d’un syst`eme d’exploitation

•Composantes d’un syst`eme d’exploitation

2

INotion de Syst`eme Informatique J

D´efinition fonctionnelle :

•Machine de traitement de l’information qui assure

.le stockage des donn´ees

.l’ex´ecution des programmes

•Structure en couches :

Logiciels d’application

Outils et Services

Système d’Exploitation

Machine physique

Logiciel de base

3

ILes fonctions d’un syst`eme d’exploitation J

Gestion de l’information :

•Structuration (codage, fichiers)

•Conservation (fichiers, m´emoire)

•Transfert (E/S transparentes)

•Partage (entre plusieurs tˆaches)

Gestion des ressources :

•Allocation/Arbitrage

•Partage (diminution des coˆuts)

•Abstraction (simplification)

Autres services :

•S´ecurit´e (traitement des erreurs)

•´

Evaluation/Statistique/Facturation

•Outils divers (sauvegarde, recherche)

4

II Historique des S.E. JJ

Fin 40 : Organisation en porte ouverte.

•Le temps d’acc`es `a la machine est structur´e en p´eriode de 30 minutes

•Chaque p´eriode est allou´ee `a un utilisateur

•A la fin de la p´eriode la machine est r´einitialis´ee

•L’utilisateur doit attendre la p´eriode suivante

Avantage : Chaque utilisateur a la machine pour lui tout seul.

Inconv´enient : Le travail doit ˆetre d´ecoup´e en tranche de 30 minutes.

5

ILe moniteur humain de gestion des travaux J

Apparition d’un op´erateur de gestion des travaux :

Utilisateurs

Travaux

File des travaux

en attente

Travail courant

Moniteur

Il r´ecup`ere les travaux, g`ere la file d’attente et enchaine les ex´ecutions.

6

ILe moniteur logiciel d’enchaˆınement des travaux J

D´ebut 50 :Moniteur logiciel d’enchaˆınement s´equentiel des travaux.

Il assure les fonctions

•de compilation des travaux

•de chargement en m´emoire

•d’enchainement des travaux

| chargement du moniteur compilateur

| compilation en m´emoire du travail 1

| ex´ecution du travail 1

| chargement du moniteur compilateur

| compilation en m´emoire du travail 2

| ex´ecution du travail 2

| ...

7

ILe moniteur logiciel r´esidant J

Milieux des ann´ees 50 :Moniteur logiciel r´esidant d’enchaˆınement

s´equentiel des travaux. Il assure les fonctions

•d’enchaˆınement automatique des travaux

•de protection de la m´emoire

•de limitation de dur´ee

•de supervision des entr´ees/sorties

Mémoire centrale

Moniteur

RB RL

8

ILe traitement par lots J

Fin des ann´ees 50 :Traitement par lots. Apparition du parall´elisme des

tˆaches entre lecture, calcul et impression.

d’impression

Bandes magnétiques

de sortie

Bandes magnétiques

d’entrée

Machine

de lecture

Machine

de calcul

Machine

ML MC MI

Pr´eparation du lot 1

Pr´eparation du lot 2 Ex´ecution du lot 1

Pr´eparation du lot 3 Ex´ecution du lot 2 Impression du lot 1

9

ICycles de CPU et d’entr´ee/sortie J

Chaque processus enchaˆıne des cycles de CPU (ex´ecution de code) et des

cycles d’entr´ee/sortie :

CPU

E/S

CPU

Attente

E/S

10

IMultiprogrammation J

D´ebut 60 :Multiprogrammation. Pr´esence simultan´ee de plusieurs pro-

grammes en m´emoire centrale.

Mémoire centrale (RAM)

Unité d’E/S

Unité d’E/S

CPU Périphériques

Nouvelles caract´eristiques :

•E/S tamponn´ees : d´efinition d’un canal d’E/S,

•r´eimplantation du code,

•protection de la m´emoire

11

IApparition des terminaux J

60/70 : Int´egration des terminaux :

•les terminaux sont connect´es au serveur

•les utilisateurs travaillent devant le terminal

•ils partagent leur temps entre r´eflexion et action

Hypoth`ese 1 : Le temps de r´eflexion est de 90% :

donc, sur 100 utilisateurs, 10 sont actifs.

Hypoth`ese 2 : Les utilisateurs actifs r´eclament des actions simples :

prise en compte du travail interactif

12

I60/70 : Le temps partag´e J

Le temps d’ex´ecution de la CPU est d´ecoup´e en tranches :

TempsCPU

P0 P1 P2 P0 P1 P2 P0

Quanta

Si

Quanta = 50 millisecondes et une requˆete ≤1 quanta

alors

Temps de r´eponse = 10 ×50 ms = 1

2s

Contraintes :

•multiprogrammation,

•temps de commutation faible,

•possibilit´e d’interruption propre.

13

ILes syst`emes r´epartis J

1980 :Syst`emes r´epartis. R´epartition d’une activit´e entre plusieurs ma-

chines reli´ees par r´eseau (lent ou rapide).

Exemple : Le Cluster. La somme de plusieurs machines est vue comme

une seule machine (simplicit´e, ´evolutivit´e, robustesse).

pas de

logiciels

moniteurs

compilateurs

traitement

par lots

temps

partagé

multi-

utilisateurs systèmes

répartis

pas de

logiciels

moniteurs

compilateurs

temps

partagé

multi-

utilisateurs

pas de

compilateurs

moniteurs

compilateurs multi-

utilisateurs

et

temps

partagé

1950 1960 1970 1980

Gros

ordinateurs

Mini

ordinateurs

Les Micros

14

II Structure interne d’un syst`eme JJ

15

IOrganisation en machines J

Une machine c’est

•des objets,

•des actions possibles,

•des r`egles de composition des actions.

Dans une structure en couches, le syst`eme est concu comme un empile-

ment de machines.

M0

M1

M2

M3

M0

M1

M2

M3

M3

M1

M4

M2

M5

M0

(a) (b) (c)

Avantages : S´ecurit´e et modularit´e.

16

IUtilit´e des machines J

M0

M1?

S0

AnciennemachineM0etsonsystèmeS0:

OnsouhaitedévelopperunsystèmeS1surunenouvellemachineM1:

M0

UnsimulateurdeM1surM0estutilisé:

S1?

S0 SimulateurM1 S1(dev)

M1 S1

17

INotion de couches dans les architectures logicielles J

Les applications modernes utilisent les architecture en couches.

Un exemple : l’architecture applicative 3-tiers :

SGBDR Couche métier Couche présentation

Chaque couche

•a une sp´ecification (interface d’entr´ee),

•masque les couches inf´erieures.

18

IOrganisation objet J

Un objet c’est

•une repr´esentation interne / externe,

•des fonctions d’acc`es,

Mémoire

centrale

Mémoire

secondaire

Mémoire

Virtuelle

Mémoire

physique

Mémoire

Disques Disquettes

AbstractionSpécialisation

Avantages : S´ecurit´e, modularit´e, abstraction et sp´ecialisation.

19

IUn premier exemple J

Les machines virtuelles d’IBM (VM)/CMS :

Noyau

Utilisateurs

Noyau

Utilisateurs

Noyau

Utilisateurs

Noyau

Utilisateurs

Noyau

Utilisateurs

Noyau

Utilisateurs

Machine virtuelle

Matériel

20

IArchitectures virtualis´ees applicatives J

La virtualisation est tr`es utilis´ee dans le d´eploiement des applications.

Serveur

VM 1 Unix v3 JVM 6

App. 1

OS natif

App. 2

VM 2 Unix v4 JVM 7 App. 3

VM 3 Windows X SGBDR

Avantages :

•d´efinir des environnements d’ex´ecution adapt´es

•assurer l’´evolutivit´e de son parc applicatifs

•am´eliorer la s´ecurit´e

•exploiter des architectures mat´erielles sophistiqu´ees

21

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

1

/

32

100%