Arithmétique et codes secrets

© [FACK Hélène], [2005], INSA de Lyon, tous droits réservés. 2

2

PC

Date de création

2005

Auteur (s) de la ressource pédagogique :

FACK Hélène

ARITHMETIQUE ET

CODES SECRETS

Cours, Exercices,

© [FACK Hélène], [2005], INSA de Lyon, tous droits réservés.

ARITHMETIQUE ET CODES SECRETS

Hélène FACK

Institut National des Sciences appliquées de Lyon

PREMIER CYCLE

Mathématiques

Cryptographie

© [FACK Hélène], [2005], INSA de Lyon, tous droits réservés.

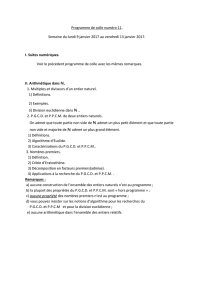

Sommaire

ARITHMETIQUE ET CODES SECRETS 2

1 INTRODUCTION 3

2 STRUCTURES ALGEBRIQUES 4

2.1 Groupes 4

2.1.1 Définition .................................................................................................. 4

2.1.2 Exemples et contre exemples ................................................................... 4

2.1.3 Sous-groupe ............................................................................................. 5

2.2 Anneaux 6

2.3 Corps 7

2.3.1 Exemples et contre exemples ................................................................... 7

3 RELATION D’EQUIVALENCE, STRUCTURE QUOTIENT 8

3.1 Définition 8

3.2 Classes d’équivalence 8

3.3 Ensemble quotient 9

3.3.1 Exemples .................................................................................................. 9

3.4 Quotient d’un groupe par un sous-groupe 10

4 CONGRUENCES DANS

12

4.1 Division euclidienne 12

4.2 Divisibilité dans

12

4.3 Sous-groupes additifs de

12

4.4 Congruences dans

13

4.5 Opérations sur les « congruences » 13

4.6 Application des congruences à la divisibilité 14

4.7 Codages de tous les jours utilisant les congruences 14

4.8 Cryptographies historiques utilisant les congruences 15

4.8.1 Le cryptage de Vigénère ......................................................................... 16

4.9 Cryptographies actuelles fondées sur les congruences : DES 17

4.9.1 Masque jetable ....................................................................................... 17

5 NOMBRES PREMIERS 18

5.1 Définition 18

5.2 L’ensemble des nombres premiers est infini 18

5.3 Crible d’Eratosthène 18

5.4 Décomposition en facteurs premiers 19

5.5 Diviseurs d’un entier 20

5.6 Corps

p

20

6 ENTIERS PREMIERS ENTRE EUX 21

6.1 PGCD 21

6.2 Entiers premiers entre eux 21

Arithmétique et codes secrets

© [FACK Hélène], [2005], INSA de Lyon, tous droits réservés. 1

1

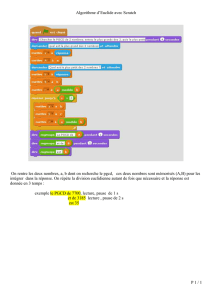

6.3 Algorithme d’Euclide 22

6.4 Identité de Bezout 23

6.4.1 Conséquences de l’identité de Bezout .................................................... 23

6.5 Eléments inversibles dans

n

24

7 THEOREMES POUR LA CRYPTOGRAPHIE 26

7.1 Théorème (des restes) chinois 26

7.2 Théorème de Fermat 27

7.2.1 Démonstration du théorème (cf. une démonstration utilisant l’ordre

d’un sous-groupe sur les fiches d’exercices.) ..................................................... 27

7.2.2 Recherche « statistique » de nombres premiers ..................................... 28

7.3 RSA 28

7.4 Technique d’utilisation de RSA 30

8 SECURITE DES SYSTEMES D’INFORMATION 32

8.1 Définitions 32

8.2 Techniques 33

8.3 Exemple : assurer la confidentialité 33

8.4 Exemple : assurer l’authenticité 33

8.5 Exemple : assurer l’intégrité par une fonction de hachage 34

8.6 Exemple de signature numérique 34

8.7 Sécurité et mathématiques 35

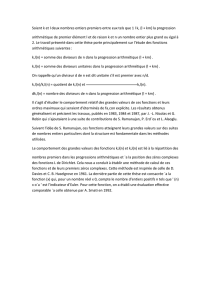

8.7.1 Grands nombres premiers ...................................................................... 35

8.8 Attaques de RSA 37

8.8.1 Factorisation de RSA-640 ....................................................................... 37

8.9 La sécurité des cartes bancaires 39

9 EXERCICES 42

9.1 Structures 42

9.2 Congruences 43

9.3 Applications des congruences : NIR 44

9.4 Applications des congruences : Un code correcteur et le code de César 45

9.5 Nombres premiers 46

9.6 Entiers premiers entre eux 48

9.7 Théorème des Fermat / Théorème chinois 49

9.8 RSA 50

10 TEXTES D’EXAMENS 52

10.1 Racines carrées modulaires et chiffrement de Rabin, examen du 17 mai

2005, EURINSA approfondissement « Mathématiques discrètes » 52

10.2 : Groupes cycliques et chiffrement El Gamal, examen du 25 mai 2005,

OT « Mathématiques et Codages » 53

10.3 Matrices à coefficients dans

26

et chiffrement de Hill, examen du 18

janvier 2006, OT « Mathématiques et Codages » 55

10.4 RSA, théorème de Fermat et nombres pseudo-premiers, examen du 18

avril 2006, EURINSA approfondissement « Mathématiques discrètes » 57

Arithmétique et codes secrets

© [FACK Hélène], [2005], INSA de Lyon, tous droits réservés. 2

2

10.5 Sécurité, factorisation des entiers, examen du 24 janvier 2007, OT

« Mathématiques et Codages » 58

10.6 Groupes cycliques, protocole de Diffie-Helmann, examen du 5 juin 2007,

EURINSA approfondissement « Mathématiques discrètes » 60

10.7 RSA, RSA-CRT utilisé lors de la validation des cartes bancaires, examen

du 2 juin 2009, EURINSA approfondissement « Mathématiques et codages » 62

11 BIBLIOGRAPHIE 64

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

55

55

56

56

57

57

58

58

59

59

60

60

61

61

62

62

63

63

64

64

65

65

66

66

67

67

1

/

67

100%