Rapport Séminaire FIP Bits quantiques protégés contre la

Rapport Séminaire FIP

Bits quantiques protégés contre la décohérence

28 février 2009

Table des matières

1 Introduction 2

2 Bits classiques : bit de parité 2

2.1 Code Hamming .......................... 3

2.2 Méthode du code de répétition ................. 3

3 Bits quantiques 4

3.1 Similarités et différences avec les bits classiques ........ 4

3.2 Problème : la décohérence .................... 4

3.3 Protection contre la décohérence ................ 5

4 Conclusion 5

1

1 Introduction

Les algorithmes quantiques nous réservent un vaste champ de possibili-

tés. Ils permettraient d’accélerer les résolutions ou la factorisation en pro-

duits de facteurs premiers par exemple. Contrairement aux bits classiques

qui prennent comme valeur soit 0 soit 1, les bits quantiques ou qubits peuvent

valoir 0, 1, et toutes combinaisons linéaires de ces deux valeurs.

|ψi=α|0i+β|1i

D’autres propriétés typiquement quantiques joueront des rôles importants

dans les algorithmes, comme les intrications.

Cependant, la maitrise de ces algorithmes n’est pas encore complète.

En particulier, dans les transferts d’informations, une protection des bits

ou des qubits contre les erreurs est nécessaire. En quantique, la difficulté

réside dans l’existance de la décohrence. Nous allons d’abord voir comment

nous traitons ce problème avec les bits classiques. Ensuite, nous exposerons

l’analogie pour les bits quantiques, ainsi que l’insuffisance du modle classique

pour la protection des qubits contre la décohérence.

2 Bits classiques : bit de parité

Lors d’un codage d’une information, on prend un message, c’est-à-dire

une suite de bits b1, b2, ...bnavec chaque bj= 0 ou 1. Une erreur peut provenir

d’un remplacement, c’est à dire une valeur échangé :

001 −→ 011

ou d’un décalage, c’est-à-dire qu’un bit a été oublié ou rajouté :

001 −→ 1001

Pour pouvoir détecter, nous allons réaliser un test : comparer la parité

du message avant et après tranmission. Pour cela, soit un message.

P=b1+b2+... +bn

Avant la transmission, définissions une nouvelle variable S, appelé syndrôme,

où son premier bit b0, appelé bit de parité, nous informe du modulo 2 du

message, c’est-à-dire si le nombre de 1est pair (b0= 0) ou impair (b0= 1).

S=b0+P

On voit que Sest toujours pair. C’est ce terme que nous allons transférer,

et contrôler après.

– s’il n’y a aucune erreur, le modulo 2 de S= 0

– s’il y a un nombre impair d’erreurs, le modulo 2 de S= 1

On voit que cette vérification n’est pas très robuste, car s’il y a un nombre

pair d’erreur, le modulo 2 de Svaut 0 aussi, et le message est détecté comme

sans erreur. De plus, avec ce code, il est pas possible de corriger une erreur.

2

2.1 Code Hamming

Le code de Hamming est un code linéaire permettant de corriger une

erreur dans une suite de bits. La première chose à faire pour corriger une

erreur est de d’abord déterminer la position jde l’erreur.

Un code de Hamming est dit parfait, c’est-à-dire pour une longueur de

code, il n’existe pas d’autre code plus compact avec les mêmes capacité de

correction. Son rendement est maximal.

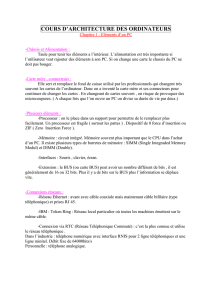

L’algorithme général est le suivant, positionnant les bit de parités sur les

positions de puissance de 2, afin de faciliter la détermination du bit erroné :

– tous les positions en puissance de 2 sont utilisées des bits de parité,

tous les autres pour des données.

– chaque bit de parité jne vérifie la parité que d’un certain nombre de

bits de données : il saute d’abord j−1bits, prend en compte les j

prochains, saute jbits, prend en compte jbits (illustré sur la figure

1On peut vérifier que chaque bits de données est pris en compte par

une combinaison unique de bits de parité.

Fig. 1 – Illustration de l’algorithme général de Hamming : on voit la véri-

fication des bits de parité en horizontal.

De cette manière-là, avec un système de vérification multiple, le code

arrive à identifier exactement la position de l’erreur, jusqu’à deux erreurs

simultanés, et à en corriger une erreur (une seule).

2.2 Méthode du code de répétition

Le code de répétition est une solution simple pour se prémunir des erreurs

de communication dues au bruit dans un canal binaire, un canal uniquement

avec des 0et 1. La méthode est d’envoyer plusieurs copies de chaque bit.

Donc :

0−→ 000

1−→ 111

3

Lors du décodage, c’est la majorité qui l’emporte : si on obtient par

exemple 010, on le décode comme étant 0. En effet, il y a plus de probabilité

qu’une seule erreur soit survenu que deux erreurs.

3 Bits quantiques

3.1 Similarités et différences avec les bits classiques

En quantique, l’équivalent d’un bit est le qubit. Ce dernier est décris

par un vecteur d’état dans un système quantique à 2 niveaux (équivaut ainsi

partiellement le 0et le 1). Cependant, la différence entre un bit et un qubit

est qu’alors un bit doit obligatoirement être soit 0soit 1, un qubit peut être

0, 1 ou toute superposition des deux.

Pour la transmission des données, nous avons une nouvelle difficulté lors-

qu’il s’agit des qubits : alors que les méthodes de correction des bits classiques

utilisent la redondance, en quantique il n’est pas possible de copier de l’in-

formation dû au théorème de non-clonage. Ceci semble dresser un obstacle

lors de la formulation d’une théorie de correction des bits quantiques. Ce-

pendant, Peter Shor a remarqué qu’il était possible d’étendre l’information

d’un qubit à un état hautement intriqué de plusieurs qubits.

Pour la détection des erreurs, nous utilisons en classique les syndrômes.

Ensuite on corrige une erreur en appliquant une opération corrective basée

sur le syndrôme. Pour les erreurs en quantique, nous allons aussi utiliser

des mesures de syndromes qui ne perturbent pas l’information des états

encodés, mais retirent les informations sur les erreurs. Cependant, la mesure

de syndrome qui nous informe des erreurs ne nous dit rien sur la valeur portée

par le qubit ; en effet si nous arrivons à lire une valeur d’un qubit intriqué

avec une série d’autres qubits, cette lecture va changer la valeur de tous les

autres qubits. C’est ainsi qu’on veut préserver les états "composés", ou des

états cohérents, le plus longtemps possible.

3.2 Problème : la décohérence

En quantique, la décohérence est un mécanisme d’intéraction entre un

système quantique et l’environnement, comme par exemple après une mesure.

Elle est analogue à une réduction de paquet d’onde, et peut être traduite

comme une perte d’information irréversible du système à l’environnement.

H=Hsyst +Henv

Parce que l’on a toujours besoin du principe du code de répétitions pour

des opérateurs-syndrômes, on a besoin d’intriquer des états. Or cette intri-

cation est très sensible aux perturbations extérieures (mesures, correcteurs

d’erreurs..). On va donc chercher un moyen de les protéger de la décohérence.

4

Un modèle équivalent de ce couplage entre système et environnement est

un modèle de déphasage, où l’hamiltonien est décomposé en deux parties :

H=HIsing +Hbruit

avec Hbruit =PM

j=1 xg(t)σ2

j

3.3 Protection contre la décohérence

Alexei Kitaev a proposé l’utilisatin des propriétés topologiques des sys-

tèmes quantiques qui garantient leur fiabilité, et ainsi réaliser des qubits

stables par rapport à leur environnement extérieur.

On cherche à implémenter expérimentalement l’idée de la protection

contre a décohérence. Le système, réseau de N par N spins par exemple,

doit avoir des propriétés topologiques qui vont limiter les effets de la déco-

hérence. Pour cela, deux propriétes sont nécessaires :

– la possession d’un grand nombre de symétries, impliquant une existence

de deux états fondamentaux dégénérés

– l’existence d’un grand gap, c’est-à-dire dont la distance en énergie entre

les niveaux fondamentaux et les états excités est grande.

Traditionnellement, les systèmes de matière condensée, par exemple les

jonctions de Josephson ont une durée de vie de quelques microsecondes,

alors que les qubits dans des ions piéges une durée de quelques dizaines

de secondes. Ces ions piégés peuvent simuler un Hamiltonien fortement sy-

métrique avec des états propres protégés contre les sources de décohérence.

Récemment, on cherche à incorporer la correction des erreurs dans le système

en soi, utilisant les symétries et intéractions entre les éléments superconduc-

teurs d’un qubit.

4 Conclusion

La transfert de données classique est déjà très bien compris et fonctionne

selon différents méthodes et algorithmes de plus en plus performant et opti-

misés, même s’ils sont basés sur les mêmes principes que le code de Hamming

et la méthode de répétition. Cependant, en quantique, nous ne sommes pas

encore à ce point : malgré un grand parallèle dans la protection des bits

classiques et quantiques, des propriétés fondamentaux exige de nouveaux

concepts afin de pouvoir vérifier et corriger les erreurs efficacement pour les

qubits. La théorie des qubits topologiquement protégés proposé par A. Ki-

taev a lancé un nouveau souffle dans l’avancée de l’ordinateur quantique,

mais l’implémentation expérimental est un encore domaine de recherche très

actif.

5

1

/

5

100%