Rapport Mini-Projet VoIP Asterisk : Installation et Configuration

Telechargé par

aemadeu

INSTITUT SUPERIEUR

DU GENIE APPLIQUE

Rapport de Mini-Projet

Mise en Œuvre dune Solution VOIP

sous ASTERISK

Réalisé par :

Omar Ben Rahal

Mohamed Sahmoudi

Mustapha Ouezghar

Encadré par :

Mr. Baidi Mohamed

Année Universitaire : 2014-2015

3éme Année

Ingénierie des Systèmes Informatiques

Rapport 2014-2015

VoIP Page | 2

i

R

emerciements

Au terme de ce Mini-Projet, nous adressons nos sincères

remerciements à Monsieur Baidi, notre encadreur d’e

L’IGA, qui n'a pas cessé de nous encourager pendant la

durée du projet, et que grâce à eux ce modeste travail a

pu être réalisé et élaboré.

nous tenons à remercier également l’’administration

et les professeurs d’e L’IGA pour les moyens qu’ils ont

mis à notre disposition afin d’’élaborer ce travail.

Nous souhaitons exprimer enfin nos gratitudes et nos

vifs remerciements à tout ceux qui nous ont soutenu de

prés ou de loin et Nous leurs présentons notre profonds

respects.

Rapport 2014-2015

VoIP Page | 3

Dédicace

Nous dédions ce modeste travail à :

Nos chers parents qui nous ont assuré pendant cette

période avec leurs efforts pour que nous puissions arriver

au but que nous cherchons.

A tous nos amis sans exception, et nos collègues de la

filière de : Ingénierie des Systèmes Informatiques.

Enfin, que Tous ceux qui nous ont aidés d’une manière

ou d’une autre à la réalisation de ce travail.

Rapport 2014-2015

VoIP Page | 4

Introduction générale :

Depuis quelques années, la technologie VoIP commence à intéresser les entreprises, surtout

celles de service comme les centres d’appels. La migration des entreprises vers ce genre de

technologie n’est pas pour rien. Le but est principalement est de : minimiser le coût des

communications ; utiliser le même réseau pour offrir des services de données, de voix, et

d’images ; et simplifier les coûts de configuration et d’assistance.

Plusieurs fournisseurs offrent certaines solutions qui permettent aux entreprises de migrer vers le

monde IP. Des constructeurs de PABX tels que Nortel, Siemens, et Alcatel préfèrent la solution de

l’intégration progressive de la VoIP en ajoutant des cartes extensions IP.

Cette approche facilite l’adoption du téléphone IP surtout dans les grandes sociétés possédant

une plateforme classique et voulant bénéficier de la voix sur IP. Mais elle ne permet pas de

bénéficier de tous les services et la bonne intégration vers le monde des données.

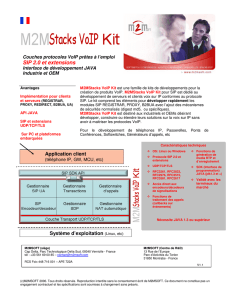

Le développement des PABXs software, est la solution proposée par des fournisseurs tels que Cisco et

Asterisk. Cette approche permet de bénéficier d’une grande flexibilité, d’une très bonne intégration

au monde des données et de voix, et surtout d’un prix beaucoup plus intéressant.

Ce rapport se compose de trois chapitres. Le premier chapitre introduit la voix sur IP et ces éléments,

décrit et explique son architecture et ces protocoles, et énumère les majeurs points forts de cette

technologie ainsi que ses faiblesses.

Le deuxième chapitre s’intéresse à une étude détaillé du protocole SIP ainsi que les principes de

fonctionnement.

Le dernier chapitre du rapport s’intéresse à la mise en œuvre d’une solution de VoIP pour les

entreprises basée sur le serveur Asterisk et le client X-Lite. Les différents pré-requis et les

librairies nécessaires sont installés, et les paramètres essentiels sont définis et configurés.

Rapport 2014-2015

VoIP Page | 5

Introduction générale : ...................................................................................................................................... 4

Cahier de charge : ................................................................................................................................................ 8

1. Enonciation de la problématique : .............................................................................................................. 8

2. Travail demandé : ........................................................................................................................................ 8

3. Plan élaboré : .............................................................................................................................................. 8

Chapitre 1: Etude générale de la voix sur IP

I. Introduction : ................................................................................................................................................ 10

II. Présentations de la voix sur IP: ..................................................................................................................... 10

1- Définitions : ............................................................................................................................................... 10

2- Principe de Fonctionnement: .................................................................................................................... 10

III. Avantages Et Inconvénients De La Téléphonie IP : ................................................................................... 12

1- Avantages: ............................................................................................................................................. 12

2- Inconvénients: ....................................................................................................................................... 13

IV. Types De Téléphonie Sur IP: ...................................................................................................................... 14

V. Principaux Protocoles : .................................................................................................................................. 15

1- Le standard H.323: ............................................................................................................................ 15

2- Le protocole SIP : ............................................................................................................................... 18

3- Les protocoles RTP & RTCP: .............................................................................................................. 18

4- Les protocoles MGCP/MEGACO : ...................................................................................................... 18

Chapitre 2: Etude Détaillé du Protocole SIP

I. Description générale du protocole SIP :........................................................................................................ 20

II. Fonctionnement: ........................................................................................................................................... 20

III. Les requêtes SIP (messages) et ces réponses : ........................................................................................ 21

IV. Architecture de SIP : .................................................................................................................................. 22

V. L’adressage SIP : ............................................................................................................................................ 23

1. URI (Universel Ressource Identifier) : ....................................................................................................... 23

2. Format des adresses SIP : .......................................................................................................................... 23

VI. Différence H.323/SIP: ................................................................................................................................ 24

VII. Conclusion : ............................................................................................................................................... 24

Chapitre 3: Installation et Configuration d'une Solution de VoIP Basée sur l'outil ASTERISK

I. Introduction : ................................................................................................................................................ 26

1. Présentation : ............................................................................................................................................ 26

2. Historique : ................................................................................................................................................ 26

3. Fonctionnalités : ........................................................................................................................................ 26

Table des Matières :

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

1

/

41

100%