Cryptographie à clé publique

Plan

Histoire de la cryptographie

Cryptosystème de Diffie-Hellman

Le système RSA

Application informatique

Plan

1Histoire de la cryptographie

2Cryptosystème de Diffie-Hellman

Exponentiation rapide

Principe

Résolution : Baby-step, Giant-step

Exemple

Cryptosystème d’ElGamal

3Le système RSA

L’algorithme de Karatsuba

Le RSA

4Application informatique

Hachage

Signature

SSL

Lab Ferjeux, Paicheur Emilien Cryptographie à clé publique

Plan

Histoire de la cryptographie

Cryptosystème de Diffie-Hellman

Le système RSA

Application informatique

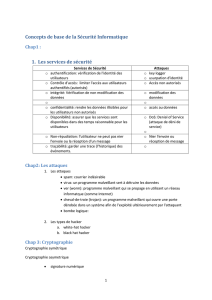

Les premières méthodes de chiffrement

La méthode grecque

IVème siècle avant J-C.

Utilisation d’une scytale et d’une bande de cuir.

La méthode des Hébreux

Vème siècle avant J-C.

Substitution monoalphabétique inversée (A devient Z, B

devient Y,...).

La méthode de Nabuchodonosor, roi de Babylone

VIème siècle avant J-C.

Ecriture du message sur le crâne rasé des esclaves.

Information cachée et non codée.

Lab Ferjeux, Paicheur Emilien Cryptographie à clé publique

Plan

Histoire de la cryptographie

Cryptosystème de Diffie-Hellman

Le système RSA

Application informatique

Le carré de Polybe

150 avant J-C.

Substitution monoalphabétique.

Ne résiste pas à l’analyse des fréquences.

CRYPTOGRAPHIE devient

(13,42,54,35,44,34,22,42,11,35,23,24,15).

1 2 3 4 5

1a b c d e

2f g h i,j k

3l m n o p

4q r s t u

5v w x y z

Lab Ferjeux, Paicheur Emilien Cryptographie à clé publique

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

1

/

49

100%