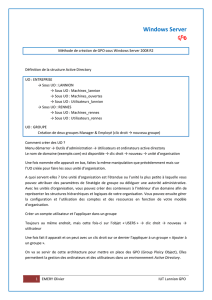

Événements de connexion

Cours GPO

Sécurisation des serveurs Windows

à l'aide du GPO

Vue d'ensemble du module

•Vue d'ensemble de la sécurité des systèmes

d'exploitation Windows

•Configuration des stratégies de sécurité

•Restriction de l’appartenance aux groupes

•

Leçon : Vue d'ensemble de la sécurité des systèmes

d'exploitation Windows

•Application d'une défense en profondeur pour

améliorer la sécurité

•Meilleures pratiques pour améliorer la sécurité

Application d'une défense en profondeur

pour améliorer la sécurité

La défense en profondeur utilise une approche

en couches de la sécurité

•Réduit les chances de succès d'un intrus

•Augmente les chances de détecter un intrus

Stratégies,

procédures

et

sensibilisation

Documentation sur la sécurité,

sensibilisation

des

utilisateurs

Sécurité physique

Protections, verrous, dispositifs de suivi

Périmètre

Pare

-feu, contrôle de quarantaine pour l'accès réseau

Réseaux

Segments réseaux,

IPsec, Forefront TMG 2010

Hôte

Renforcement, authentification, gestion des

mises à jour

Application

Renforcement de la sécurité des applications, antivirus

Données

Listes de contrôle d'accès, EFS,

procédures

de

sauvegarde/restauration

Meilleures pratiques pour améliorer la sécurité

Meilleures pratiques pour accroître la sécurité

•Appliquer rapidement toutes les mises à jour

de sécurité disponibles

•Appliquer le principe des privilèges minimum

•Restreindre la connexion de console

•Limiter l'accès physique

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

1

/

21

100%