+ R - Deptinfo

Informatique industrielle A7-19571

Systèmes temps-réel

J.F.Peyre

Informatique industrielle A7-19571

Systèmes temps-réel

J.F.Peyre

Partie III : Ordonnancement temps réel

Caractéristiques de l'ordonnancement temps

réel

Caractéristiques de l'ordonnancement temps

réel

Plan

Plan

nCaractéristiques de l’ordonnancement temps-réel

nOrdonnancement des tâches périodiques indépendantes

nOrdonnancement des tâches périodiques dépendantes

nConclusion

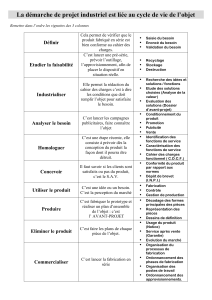

Contexte applicatif

Contexte applicatif

Mesures

Evénements

Fonction de suivi

Commandes

Fonction de

pilotage

Contraintes de temps

Application de contrôle

multitâches

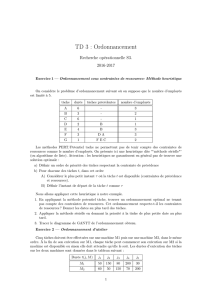

But principal de l'ordonnancement

But principal de l'ordonnancement

nPermettre le respect des contraintes temporelles

associées à l'application et aux tâches.

nChaque tâche possède un délai critique : temps

maximal pour s'exécuter depuis sa date de réveil. La

date butoir résultante est appelée échéance.

nLe dépassement d'une échéance est appelé faute

temporelle.

réveil échéance

Délai critique Exécution non terminée :

faute temporelle

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

1

/

31

100%