Naviguer sur le Web

1 |

Le présent document sert de guide de référence et de préparation

pour le formateur, ainsi que de complément au plan de leçon.

Les connaissances que l’apprenant doit avoir acquises au terme

du module se trouvent dans la section « Objectifs d’apprentissage ».

La section « Contexte et détail pour le formateur » contient

quant à elle une description du contenu ainsi que des liens

vers des références permettant au formateur d’en apprendre

plus sur le sujet. Il pourra ainsi mener les discussions et répondre

aux questions avec assurance, sans être limité par la matière.

Par ailleurs, chaque élément de la section « Contexte et détail

pour le formateur » vient étayer une partie du scénario.

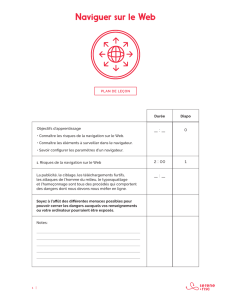

Objectifs d’apprentissage

> Connaître les risques de la navigation sur le Web.

> Connaître les éléments à surveiller dans le navigateur.

> Savoircongurerlesparamètresd’unnavigateur.

Naviguer sur le Web

Guide du formateur

2 |

Contexte et détail pour le formateur

1 Risques de la navigation sur le Web

1.1 En bref

Lapublicité,leciblage,lestéléchargementsfurtifs,lesattaquesdel’hommedumilieu,

letyposquattageetl’hameçonnagesonttousdesprocédésquicomportentdesdangers

dontnousdevonsnousméerenligne.

1.2 En détail

Internetregorgedemenaces,lesquellespeuventprendreplusieursformes.Lesimplefait

d’enconnaîtrelespluscommunespeutaideràéviterdesdangerset,plusimportantencore,

à en atténuer les conséquences.

• Publicité

– Lessitesdepublicationdemoyenneetgrandeimportance(commeFacebooketGoogle),

quenousappelleronsplateformesci-après,sontcapablesderassembleretd’analyserune

quantitéimpressionnantededonnéestrèsrapidement,cequileurpermetdepersonnaliser

lapublicitéenfonctiondechaqueutilisateur.

– Lesannonceurspeuventacheterdelapublicitésousformed’enchèresoùleprix

estdéterminéenfonctiondessimilitudesentrelapageWebetlapublicité,devotre

emplacement,devotrehistoriquedenavigationetdesrenseignementsquevousavez

fournisàlaplateformeouàsespartenaires,parexempledansdesformulairesd’inscription

oudanscequevousavezpubliésurlesréseauxsociaux.

– Cesnouvellesfaçonsd’acherdelapublicitéincitentdavantagelesagencesàrecueillir

desrenseignementspersonnelssurlesconsommateursetàs’enservirecacement.

Cetaspectasoulevédesquestionnementschezlesorganismesderéglementation

etlesconsommateursconcernantleseetsnégatifsquepourraientavoircespratiques.

₀Parmilesconséquencespotentielles,notonslaviolationdelavieprivée,

l’utilisationfrauduleusederenseignementspersonnels,leciblage

comportementaletlamodicationdesprix.

– Depuisquelapublicitéenligneagagnéenpopularité,lescriminelsontcommencé

às’yintéresser.

₀Lapublicitémalveillanteconsisteàdiuserunprogrammemalveillantenutilisant

lespublicités.

– Ellepeutavoirdegravesconséquences.Eneet,l’attaquantpeutseservir

desitesWebpopulairespourquesonprogrammemalveillantpuisse

atteindreuntrèsgrandnombredepersonnes.

– Deplus,lesinternautespeuventêtrevulnérablesaurisques’ilsnesavent

pasqu’ilspeuventsebuteràducontenumalveillantsurdessitesdignes

deconance.

Guide du formateur

Naviguer sur le Web

3 |

• Ciblage

– LesservicesdetiersenligneapportentunegrandevaleurauWeb.Ilspermettentdedoter

lessitesWebdebandeauxpublicitairesetdecompteurdevisiteurs,d’intégrerlapublicité

auxréseauxsociaux,etbienplusencore.

– Ilssuscitenttoutefoisdesquestionnementsquantàlaprotectiondelavieprivée.

– Lesfournisseursdeservicestiersdonnentlapossibilitéauxannonceursdesurveiller

voshabitudesdenavigationàpartirdenombreuxsites,puisd’adapterlapublicité

en conséquence.

₀Lespublicitéspersonnaliséessontconsidéréescommel’avenirdelapublicitéen

ligne;ellesreprésententd’ailleursdéjàunegrandepartiedecemarchémondial.

– Lespublicitéssemblentdoncpluspertinentesauxyeuxdesutilisateurs,

etlespropriétairesdesitesWeb,eux,enretirentdeplusgrosrevenus.

– Cetypedepublicitésuscitedesquestionnementsquantàl’utilisationde

tiercespartiespourfairelesuivietlacollectededonnéespersonnelles.

– Ilestpossiblequelesinternautesnesachentpasdequellefaçonilssont

surveillésd’unsiteàl’autreetneconnaissentpaslesrépercussionssurleur

vieprivéenilesmodalitésdel’ententedeserviceaveclefournisseurtiers.

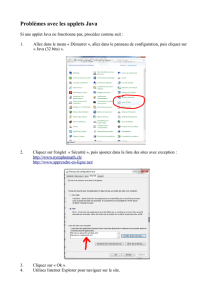

• Téléchargementsfurtifs

– Votreordinateurpeutsefaireinfecterparuntéléchargementfurtifsurunepage

Web quelconque.

₀Dansuntelcas,lapagecomporteuneprogrammationmalveillantequiprote

den’importequellevulnérabilitédevotreordinateur,parexempledans

lenavigateuroulesystèmed’exploitation,poureectuerdesopérations

malveillantesouencoreinstallerd’autresprogrammesmalveillants.

– Vouspourriezmêmenepasvousenrendrecompte.

– CespagesWebpeuventêtrecrééespardescriminelsouêtredespages

authentiquesquiontétéattaquées.

– Toutefois,99%despagesWebsontsûres.

• Typosquattage

– Letyposquattageconsisteàenregistrerunnomdedomainegraphiquementapparentéà

unemarqueconnueandetireravantagedesfautesdefrappefaitesparlesinternautes.

– Lasimplicitéetlefaiblecoûtdel’enregistrementd’unnomdedomaineencouragent

lesspéculateursàenregistrerdesnomsdedomaineenlotpourpouvoirutiliserles

publicitésanderedirigerlesinternautesversdespagesdetiers,pourcréerdessites

d’hameçonnageoupourdiuserdesprogrammesmalveillants.

– TrèspeudepropriétairesdesitesWebseprotègentens’appropriantcetypedenom

dedomaineavantquedestyposquatteursnelefassent.

– Lestyposquatteursciblenttouslessites,passeulementlespluspopulaires.

Guide du formateur

Naviguer sur le Web

4 |

– Voiciunexempledetyposquattageàpartirdunomdedomainehypothétique

exemple.com :

Adresse URL typosquattée Type d’erreur

xemple.com,exemlpe.com,

xample.com Fautedefrappe MISEENGARDE:Ne

visitezaucundecessites.

Certains contiennent des

programmesmalveillants.

example.org,example.biz,

example.info,example.ca Domainediérent(suxe)

example.cm Domainesemblable(suxe)

• Attaquedel’hommedumilieu

– Dansuneattaquedel’hommedumilieu,l’attaquantlitoualtèredescommunications

enligneenlesinterceptantentrel’expéditeuretledestinataireprévu.Voicidesattaques

decetypeetleursconséquencespossibles:

₀Reniage

– Lereniage,oul’écouteclandestine,consisteàintercepterdes

communications en circulation et à y recueillir des renseignements.

– Laplupartdutemps,onutiliselereniagepoursubtiliserdesdonnées

dansdestextesenclair,soitdesdonnéesnonchirées.

₀Programme malveillant

– Lesprogrammesmalveillantspeuvents’immiscerdediversesfaçons,par

exempleenredirigeantl’internauteversuneautrepageouenexploitant

directement une vulnérabilité.

₀Modicationducodebinaire

– L’attaquantréécritunepartieducoded’unchierexécutablepoury

introduireunprogrammemalveillantouperpétrerd’autresactesmalveillants.

₀Insertion ou vol de témoins

– Envolantdestémoinsd’unutilisateur,l’attaquantpourraitêtreenmesure

decopierlasessiondecedernieretainsidenaviguersoussonidentité.

₀Empoisonnementducache

– Lecacheestl’endroitoùsontstockéesdefaçontemporairedesdonnées

visantàréduirelestempsderéponsed’unappareil.

– L’empoisonnementducacheseproduitlorsqu’unattaquantyimplante

desdonnéeserronées;celapeutmenerlenavigateuràseconnecterà

unemauvaiseadresseIPd’unsite.

Guide du formateur

Naviguer sur le Web

5 |

₀Fauxcerticatsélectroniques

– Lescerticatsélectroniquesserventàvaliderl’identitéd’unepageWeb.

Siunattaquantcréeunfauxcerticatquisembledignedeconancepour

l’ordinateur,l’attaquantpeutsefairepasserpourn’importequelsiteetainsi

avoiraccèsauxconnexionschirées.

₀Détournement de session

– Certainsprotocolesfonctionnentaumoyendesessions,unesorte

deconversationocielleoùlesparticipantsetladuréesontdénis.

L’attaquantpeutdétournerlasessionpoursefairepasserpourun

deces«participants».

₀Miseàniveauinférieur

– Cetyped’attaqueconsisteàempêcherl’utilisateurdeseservirdesesplus

récents(etplussûrs)protocolesoucapacités.

• Hameçonnage

– Vosrenseignementspersonnelspeuventêtred’unegrandevaleurpourlescriminels.

₀C’esttoutparticulièrementlecaspourlesnomsd’utilisateur,lesmotsdepasse

etlesdonnéesdecomptesbancairesetdecartesdecrédit.

– Lescriminelsconsacrentbeaucoupd’eortsàleurrerlesgenspourleur

soutirer des renseignements de valeur.

– Cettepratiquesenommehameçonnage.

– Laplupartdutemps,lescourrielshameçonssemblentprovenird’organisationsàquivous

avezfournidesdonnéescondentielles.

₀Cescourrielscontiennenthabituellementunhyperlienmenantversunepageoù

l’onvousdemanded’ouvrirunesessionoud’entrerdesdonnéescondentielles

sousprétexted’unevéricationoud’unemiseàjour.

– Méez-vousdesliensmenantversdespagesoùvousdevezentrer

desrenseignementsouvousconnecteràuncompte.

– Évitezdecliquersurlesliensdanslescourrielsvenantprétendument

desbanques(ouencoredeMicrosoft,Apple,PayPal,etc.).

₀Sivousrecevezuncourrieldecetypeetvoulezvériers’ilyavraiment

unproblèmeavecvotrecompte,connectez-vousausitedel’organisation

enquestioncommevousleferiezhabituellementouappelez-ladirectement.

₀Necliquezpassurleliendanslecourrieletnecopiezpasl’adresseURLdans

la barre de votre navigateur.

Guide du formateur

Naviguer sur le Web

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

1

/

21

100%