Article - spirit biel/bienne

76

Digital (In)securityDigital (In)security

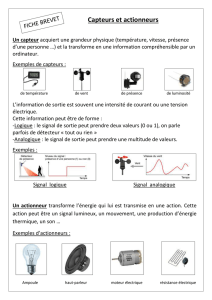

Qu’elles viennent d’applications mobiles, de cap-

teurs de mouvements, ou d’implants intelligents, les

données à caractère médical se sont multipliées durant

ces dernières années. La nature de ces données va de

l’information très générale sur l’état du patient au relevé

hyper précis de ses constantes vitales. Ainsi, on voit eu-

rir un peu partout des applications pour smartphones

qui, combinées par exemple avec des bracelets accé-

léromètres, mesurent l’activité et l’état de santé de la

personne. Ces applications sont aussi à même de récu-

pérer le pouls (pour les coureurs par exemple) ou, addi-

tionnées à certains capteurs, le taux d’oxygène dans le

sang. À cela s’ajoute le fait que les nouveaux implants

intelligents, tel le cœur articiel récemment implanté

dans un patient, produisent eux aussi d’énormes quan-

tités de données.

Toutes ces données sont très utiles pour le suivi à

long terme de nombreuses maladies. C’est pourquoi di-

vers acteurs de la chaîne médicale devraient pouvoir y

accéder: le médecin pour mieux soigner le patient, le

fabricant du produit pour l’améliorer, les chercheurs

pour trouver les traitements les plus ecaces, les auto-

rités sanitaires et les assureurs maladie pour n’autoriser

ou ne rembourser que les traitements qui apportent un

bénéce au patient. Si tous ces acteurs sont intéressés

aux données du patient, ce dernier n’est, par contre, pas

vraiment intéressé à ce que son assureur maladie sache

qu’il a l’habitude de se coucher à 5h du matin, ou que

quiconque sache qu’il était en état d’ébriété en rentrant

chez lui ; ou encore que sa femme apprenne qu’il a une

très intense activité physique avec sa secrétaire tous les

midis. Ces données, quoique très intéressantes pour la

recherche comme pour la gestion de la médecine, sont

donc très personnelles et elles devraient le rester.

Notre but est de redonner au patient le contrôle de ses

propres données en développant des solutions qui lui

permettent d’en partager certaines, tout en empiétant le

moins possible sur sa vie privée.

Permettre au patient de continuer à décider du

devenir de ses données tout en restant anonyme

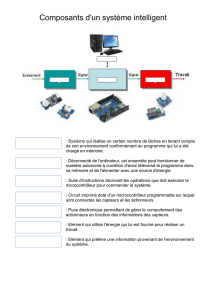

En collaboration avec l’institut IEFM de l’Université

de Berne, nous développons un système de gestion de

registres médicaux qui sont destinés à la recherche

médicale et qui contiennent des données anonymes.

Nous souhaitons cependant que chaque patient garde le

contrôle de ses propres données, pour qu’il puisse, par

exemple, autoriser un (autre) médecin à y accéder. C’est

pourquoi nous avons mis au point un système cryptogra-

phique qui permet au patient de gérer ses propres don-

nées tout en restant anonyme.

Ce système est basé sur les infrastructures de crypto-

graphie à clé publique déployées actuellement à grande

échelle. Dans ces infrastructures, les utilisateurs reçoi-

vent deux clés : la clé privée qui est stockée en lieu sûr,

le plus souvent dans une carte à puce, et la clé publique

qui est partagée avec le monde entier. La clé publique

doit être validée par une autorité de certication qui dé-

livre un certicat liant la clé publique et l’identité du

patient. Malheureusement, nous ne pouvons pas utiliser

directement les informations de ces systèmes. Le certi-

cat contient l’identité du patient, il est donc impossi-

ble de garder cette information dans une base dont les

données se veulent anonymes. Garder la clé publique

est tout aussi impossible : celle-ci étant par essence pu-

blique, il est possible de retrouver la personne qui la

possède. Nous avons donc mis au point un système qui

garde une trace de la clé privée an de pouvoir vérier

que la personne qui veut accéder à telle ou telle donnée

y est bien autorisée.

Rendre le pouvoir au patient dans le contrôle de

ses données

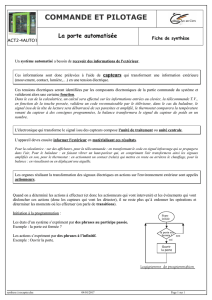

Les données médicales produites par des capteurs

placés sur ou dans le corps des patients sont très utiles.

Nous cherchons une solution au problème suivant: com-

ment répartir les données provenant de ces capteurs

entre tous les destinataires possibles, patients, méde-

cins, hôpitaux, chercheurs, fabricants d’implants médi-

caux, autorités ou assurances maladie ? Nous dévelop-

pons un système qui transfère de manière sécurisée et

chirée les données utiles à chaque partie, sans qu’elles

puissent pour autant être interceptées par des oreilles

malveillantes. Nous construisons une architecture ba-

sée sur des protocoles cryptographiques, dans laquelle

les capteurs sont en relation avec un smartphone ; c’est

ce dernier qui est responsable de la sélection et de

l’encryptage des données. Un serveur permet ensuite de

concentrer les données provenant de tous les smartpho-

nes, et de les envoyer anonymement à leurs destina-

taires. La cryptographie permet au patient de sélection-

ner directement qui aura accès à quelle information.

Rendre le contrôle de ses données au patient est un

challenge. C’est lui permettre de sélectionner les destina-

taires de ses informations et de garder le contrôle sur ses

données, alors qu’elles sont anonymes. Même si cette

tâche est ardue, elle est indispensable pour que tous les

citoyens adoptent ces nouvelles techniques. La recherche,

la médecine, les assurances ont besoin d’accéder à ces

données pour travailler, nous devons donc absolument

arriver à garantir au patient de garder la maîtrise de ses

propres données pour qu’il accepte d’être partie intégran-

te de ce processus.

Contact

– emmanuel.benoist@b.ch

– Infos : risis.b.ch

Dr Emmanuel Benoist

Professeur d’informatique

La gestion des données médicales a longtemps été

laissée aux professionnels. Nous développons des

solutions visant à redonner aux patients la maîtrise

des informations qui les concernent. Ils peuvent ainsi

gérer leurs données personnelles, stockées dans une

base anonyme, sans avoir à révéler leur identité.

Ceci leur permet aussi de choisir avec qui ils sont

d’accord de partager ces données médicales et sous

quelles conditions.

Rendons le pouvoir

aux patients !

Le patient contrôle tous les transferts d’information

« Nous avons mis au point un système cryptographique qui permet au patient de gérer ses

propres données tout en restant anonyme. »

De nombreux capteurs sont déjà disponibles, toutefois le patient doit

pouvoir contrôler l'accès aux données produites.

1

/

1

100%