Sciences et investigation policière Cryptographie

Sciences et investigation policière

Cryptographie

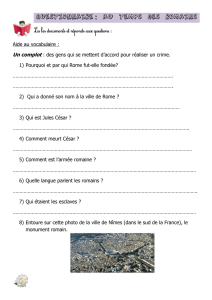

Monsieur X n'a toujours pas refait surface. Différents laboratoires ont déjà traité

plusieurs des indices trouvés dans son appartement et ont ainsi fait avancer l'enquête.

Dans notre laboratoire de cryptographie nous allons nous intéresser plus

particulièrement à l'indice suivant:

À côté du bureau, dans la corbeille à papier se trouve une feuille froissée en boule sur

laquelle figure une série de mots incompréhensibles.

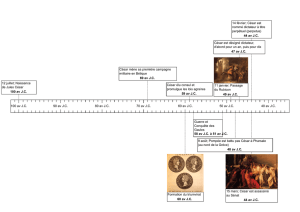

Méthode 1: La méthode de César

Une des premières méthode de cryptage connue consistait à remplacer chaque lettre par

une lettre située n places plus loin dans l'alphabet, le nombre n étant la clé secrète.

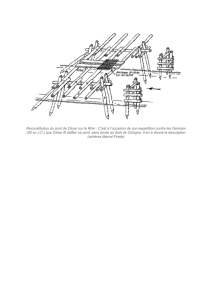

Jules César (100-44 av JC) fut un des premier à l'utiliser pour communiquer avec ses

légions.

a) La clé étant 6, remplissez le tableau suivant:

Lettre A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

Code

b) Codez le message suivant:

Sur l’écran de l’ordinateur, il y a une trace grasse.

c) D'après-vous, quelles sont les faiblesses de cette méthode de cryptage ?

Méthode 2: Chiffrement par cryptogramme

Une version plus subtile de la méthode de César consiste à remplacer chaque lettre par une

autre lettre. Il y a donc cette fois 26 symboles à décrypter.

a) Combien y a-t-il de clés possibles dans cette méthode ?

b) Utilisons la clé de chiffrage ULOIDTGKXYCRHBPMZJQVWNFSAE

Codez la même phrase que dans la première méthode en utilisant cette clef

c) D'après-vous, quelles sont les faiblesses de cette méthode de cryptage ?

d) Vous tombez sur un message codé de cette façon, imaginez un moyen de retrouver la

clé.

Sciences et investigation policière

Cryptographie

Monsieur X n'a toujours pas refait surface. Différents laboratoires ont déjà traité

plusieurs des indices trouvés dans son appartement et ont ainsi fait avancer l'enquête.

Dans notre laboratoire de cryptographie nous allons nous intéresser plus

particulièrement à l'indice suivant:

À côté du bureau, dans la corbeille à papier se trouve une feuille froissée en boule sur

laquelle figure une série de mots incompréhensibles.

Méthode 1: La méthode de César

Une des premières méthode de cryptage connue consistait à remplacer chaque lettre par

une lettre située n places plus loin dans l'alphabet, le nombre n étant la clé secrète.

Jules César (100-44 av JC) fut un des premier à l'utiliser pour communiquer avec ses

légions.

a) La clé étant 6, remplissez le tableau suivant:

Lettre A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

Code

b) Codez le message suivant:

Sur l’écran de l’ordinateur, il y a une trace grasse.

c) D'après-vous, quelles sont les faiblesses de cette méthode de cryptage ?

Méthode 2: Chiffrement par cryptogramme

Une version plus subtile de la méthode de César consiste à remplacer chaque lettre par une

autre lettre. Il y a donc cette fois 26 symboles à décrypter.

a) Combien y a-t-il de clés possibles dans cette méthode ?

b) Utilisons la clé de chiffrage ULOIDTGKXYCRHBPMZJQVWNFSAE

Codez la même phrase que dans la première méthode en utilisant cette clef

c) D'après-vous, quelles sont les faiblesses de cette méthode de cryptage ?

d) Vous tombez sur un message codé de cette façon, imaginez un moyen de retrouver la

clé.

1

/

1

100%