LCD - IUT en Ligne

Le Langage de Contrôle

de Données

LCD

2

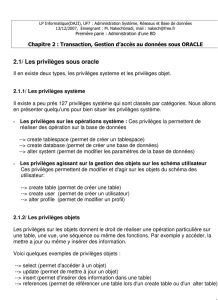

Contrôle des Données

•Notion de Sous–Schéma

–Restriction de la vision

–Restriction des actions

•Privilèges

–Systèmes

–Objets

•Rôles

–Regroupement de privilèges

•Contraintes évènementielles : Trigger (plus loin)

–Contrôles avant une modification

–Mises à jour automatique

3

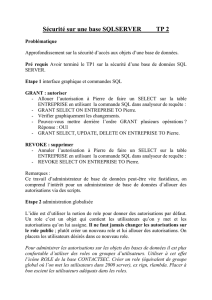

Restreindre les accès à une BD

Tout le monde ne peut pas VOIR

et FAIRE n’importe quoi

RESTRICTION

des actions

de la vision VIEW

GRANT

4

Restriction des accès

Sous-schéma ou schéma externe

BD

DBA

Utilisateur1

Utilisateur2

5

L’objet VUE

•Une VUE est une table virtuelle : aucune

implémentation physique de ses données

•La définition de la vue est enregistrée dans le DD

•A chaque appel d’une vue : le SGBD réactive sa

construction à partir du DD

•Vue mono-table : crée à partir d’une table

–Modifications possibles modifications dans la table

–Jointure en forme procédurale autorisée

•Vue multi-table

–Crée par une jointure en forme relationnelle

–Aucune modification autorisée

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

1

/

30

100%