introduction aux réseaux

Un livre blanc 1 / 33

INTRODUCTION AUX RÉSEAUX

Par Michèle Germain

Présidente de l’atelier d’écriture de Forum ATENA

Ce livre blanc de la collection « Professeur ATENA » est un document d’initiation et de

vulgarisation destiné à ceux qui ne sont pas des professionnels des réseaux et de

l’informatique mais qui voudraient acquérir quelques notions.

Un livre blanc de Forum ATENA

Un livre blanc 2 / 33

SOMMAIRE

INTRODUCTION AUX RÉSEAUX .................................................................................. 1

1. INTRODUCTION .................................................................................................. 4

1.1. QU’EST-CE QU’UN RÉSEAU ? ................................................................................................ 4

1.2. UN RÉSEAU EST PUBLIC OU PRIVÉ, MAIS APPARTIENT À UNE ENTITÉ.TOPOLOGIE DES RÉSEAUX ................... 4

1.3. LES STANDARDS ............................................................................................................... 4

1.4. QUELQUES DÉFINITIONS ..................................................................................................... 4

2. CONSTITUTION D’UN RÉSEAU ............................................................................ 6

2.1. ARCHITECTURE DES RÉSEAUX ............................................................................................... 6

2.1.1. La liaison point à point .............................................................................................. 6

2.1.2. Le réseau maillé ....................................................................................................... 6

2.1.3. Le réseau sur support unique ..................................................................................... 7

2.1.4. Le réseau peer-to-peer .............................................................................................. 8

2.2. L’INFRASTRUCTURE ........................................................................................................... 9

2.2.1. Liaisons filaires ......................................................................................................... 9

2.2.2. Liaisons sans fil ...................................................................................................... 10

3. TRANSMISION DANS LES RÉSEAUX .................................................................. 11

3.1. LE MODÈLE EN COUCHES ................................................................................................... 11

3.1.1. Entités transportées ................................................................................................ 11

3.1.2. Le modèle OSI ........................................................................................................ 11

3.2. LES MÉCANISMES DE LA TRANSMISSION DE DONNÉES ................................................................. 12

3.2.1. L’adressage ............................................................................................................ 12

3.2.2. Le routage ............................................................................................................. 13

3.2.3. La commutation ...................................................................................................... 13

3.2.4. Contraintes sur les messages transportés .................................................................. 14

3.3. LE MODE CLIENT-SERVEUR ................................................................................................. 14

4. LES COMPOSANTS D’UN RÉSEAU ...................................................................... 16

4.1. LE RÉPÉTEUR ................................................................................................................. 16

4.2. CONCENTRATEUR ............................................................................................................ 16

4.3. PONT .......................................................................................................................... 16

4.4. COMMUTATEUR .............................................................................................................. 17

4.5. ROUTEUR ..................................................................................................................... 18

4.6. LA PASSERELLE .............................................................................................................. 18

5. LES PROTOCOLES DE LA TRANSMISSION DE DONNÉES .................................... 19

5.1. PROTOCOLES COUCHES BASSES ........................................................................................... 19

5.1.1. Principaux protocoles .............................................................................................. 19

5.1.2. Ethernet ................................................................................................................ 19

5.1.3. IP ......................................................................................................................... 20

5.2. PROTOCOLES COUCHES HAUTES .......................................................................................... 20

5.2.1. Principaux protocoles .............................................................................................. 20

5.2.2. UDP ...................................................................................................................... 20

5.2.3. TCP ....................................................................................................................... 20

5.2.4. RTP/RTCP .............................................................................................................. 21

5.2.5. DNS ...................................................................................................................... 22

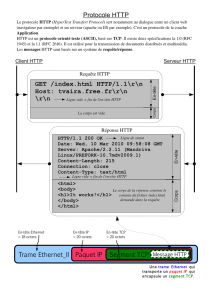

5.2.6. HTTP ..................................................................................................................... 22

5.2.7. FTP ....................................................................................................................... 22

5.2.8. POP/SMTP .............................................................................................................. 22

6. LE RÉSEAU D’ACCÈS .......................................................................................... 24

6.1. DÉFINITION .................................................................................................................. 24

6.2. L’ADSL....................................................................................................................... 24

6.2.1. Principe ................................................................................................................. 24

6.2.2. Le dégroupage ....................................................................................................... 24

7. LE RÉSEAU SANS FIL ........................................................................................ 26

7.1. INTRODUCTION AUX RÉSEAUX SANS FIL.................................................................................. 26

Un livre blanc 3 / 33

7.1.1. Pourquoi un réseau sans fil ? .................................................................................... 26

7.1.2. Les particularités de la radio..................................................................................... 26

7.2. ARCHITECTURE DES RÉSEAUX SANS FIL .................................................................................. 27

7.2.1. Le réseau cellulaire ................................................................................................. 27

7.2.2. Le réseau Mesh ...................................................................................................... 27

7.2.3. Le réseau ad-hoc .................................................................................................... 27

7.3. PRINCIPAUX STANDARDS RADIO .......................................................................................... 28

7.3.1. Wi-Fi ..................................................................................................................... 28

7.3.2. WiMAX .................................................................................................................. 28

7.3.3. LTE ....................................................................................................................... 29

7.3.4. Bluetooth ............................................................................................................... 29

7.3.5. Zigbee ................................................................................................................... 29

8. GLOSSAIRE ....................................................................................................... 30

9. BIBLIOGRAPHIE ............................................................................................... 32

10. A PROPOS DE L’AUTEUR ................................................................................ 33

Un livre blanc 4 / 33

1. INTRODUCTION

1.1. QU’EST-CE QU’UN RÉSEAU ?

…ou plus exactement un réseau de télécommunications.

Un réseau est un ensemble fédérateur constitué d’éléments interconnectés, qui permet à des machines

d’échanger des informations.

Les éléments raccordées sont des machines délivrant des informations (serveurs) ou bien des

machines qui reçoivent ou émettent des informations (terminaux), telles que ordinateurs et des

périphériques, par exemple des terminaux bureautiques (imprimantes, scanners…), des terminaux

industriels (lecteurs de codes-barres, capteurs, contacts télécommandés…), des terminaux téléphoniques,

etc.

Un réseau peut également être constitué d’un ensemble de réseaux interconnecté, comme c’est le cas

d’Internet.

Le réseau est organisé sur une infrastructure de communication filaire ou radio sur laquelle vont

circuler divers flux d’information : données informatiques, phonie, vidéo, commandes à distance,

acquisition de données par capteurs, etc.

Un réseau est public ou privé, mais appartient à une entité.

1.2. TOPOLOGIE DES RÉSEAUX

Sur ce réseau, transite l’information échangée par les équipements raccordés et qui peut être

constituée de données informatiques, d’images, de sons, de signaux de télécommandes, etc.

Selon leur dimension, les réseaux sont classés en cinq catégories :

WAN (World Area Network) : Ce sont des réseaux à l’échelle d’une région, d’un pays voire de

dimension internationale et souvent publics. C’est par exemple Internet, le réseau téléphonique, etc.

MAN (Metropolitan Area Network) : Ces réseaux sont à l’échelle d’une ville, en général développés par

des Collectivités locales ou par des associations de particuliers.

LAN (Local Area Network) : Ce sont les plus nombreux, pour la très grande majorité privés,

développés à l’échelle d’une entreprise ou d’un site industriel.

PAN (Personal Area Network) : Ce sont de très petits LAN, à l’échelle résidentielle ou d’une TPE. C’est

par exemple le réseau domestique qui raccorde la BOX, les ordinateurs et le téléviseur de la maison.

On range aussi dans cette catégorie des réseaux de très faible portée, à la taille de l’individu. C’est par

exemple la liaison entre votre téléphone portable et son oreillette.

Un réseau fonctionne très rarement de manière autonome. Il est en général relié à un autre réseau, le

cas typique étant le raccordement d’un PAN ou LAN au réseau Internet. La connexion de deux réseaux se

fait au moyen d’une passerelle (ou gateway). Bien sûr, un réseau peut ainsi interopérer avec plusieurs

autres réseaux en utilisant autant de passerelles ou en transitant au travers d’un réseau tiers.

1.3. LES STANDARDS

Les architectures de réseau et leurs interfaces sont normalisés de façon à garantir l’interopérabilité sur

un même réseau d’appareils issus de divers constructeurs.

Il existe un certain nombre d’organismes de standardisation chargés de l’élaboration des

standards (ou normes) et de leur évolution. Citons l’IEEE, l’ETSI, l’UIT, etc.

En marge de ces organismes, il existe des forums qui rassemblent des industriels et des utilisateurs et

qui éditent des RFC (Request For Comments) qui après approbation ont valeur de standard. Un forum très

présent dans le monde des réseaux est l’IETF.

Certains standards sont produits par des groupes de travail auxquels contribuent plusieurs organismes

de standardisation, comme le 3GPP.

1.4. QUELQUES DÉFINITIONS

Bit et octet

Le bit est l’unité élémentaire d’une information, qui peut prendre la valeur 1 ou 0. La numérotation se

fait dans un système dit binaire (1=‘1’, 2=‘10’, 3=‘11’, 4=‘100’, etc.).

Par commodité, les bits sont couramment regroupés par 8, définissant ainsi un octet.

Un livre blanc 5 / 33

Les caractères alphanumériques sont représentés par des patterns de 8 bits (codage ASCII).

Débit

Il définit les performances d’un réseau, ou une liaison d’un réseau et représente la quantité

d’information qu’on peut faire circuler sur ce support. Il s’exprime en bits/seconde (bit/s), dans le cas des

réseaux on parlera de Kbits/s (1000) et encore plus souvent de Mbits/s (1 million) et maintenant de

Gbits/s (un milliard). Plus le débit est élevé plus une information est transmise rapidement.

Le débit maximal sur une liaison dépend de divers facteurs : performances des équipements

terminaux, qualité de la liaison physique (câble de cuivre, fibre optique, radio) et distance entre émetteur

et récepteur.

On emploie souvent le terme (en toute rigueur impropre) de bande passante pour représenter le

débit.

Délai

C’est le temps qui s’écoule entre le moment où l’émetteur envoie une information sur le réseau et celui

où le destinataire la reçoit.

Gigue

La gigue désigne les variations du délai.

Checksum

Un code de correction d’erreur calculé par un OU exclusif appliqué aux composants d’un bloc

d’information. La checksum est calculée avant l’émission et ajoutée au bloc d’information transmis. Le

destinataire effectue le même calcul et vérifie la cohérence de la checksum calculée avec celle jointe au

bloc reçu. Si elles sont différentes, c’est que le bloc a été erroné pendant la transmission.

La checksum est un moyen de contrôle très simple dont l’efficacité est limitée. Elle est souvent

remplacée par un CRC issu d’une opération mathématique plus complexe qu’un OU exclusif.

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

1

/

33

100%