Couche réseau

Chapitre 5 – Exploration – La couche Réseau IP - Page 1 sur 48

Couche réseau du modèle OSI

Nous avons vu la manière dont les applications et services réseau d’un périphérique final peuvent

communiquer avec des applications et services s’exécutant sur un autre périphérique.

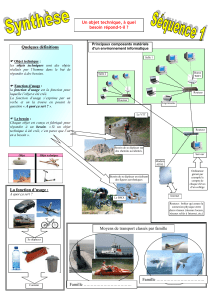

Nous allons à présent, comme le montre la figure, étudier la façon dont ces données sont transmises

efficacement sur le réseau (du périphérique final, ou hôte, source à l’hôte de destination).

Les protocoles de la couche réseau du modèle OSI définissent l’adressage et les processus qui

permettent la préparation et le transport des données de la couche transport. L’encapsulation de la

couche réseau permet de transmettre son contenu à la destination, au sein d’un réseau ou sur un

autre, avec une surcharge minimale.

Ce chapitre souligne le rôle de la couche réseau, en examinant la manière dont elle divise des

réseaux en groupes d’hôtes pour gérer le flux des paquets de données au sein d’un réseau. Nous

verrons également comment la communication entre réseaux est facilitée. Cette communication

entre réseaux est appelée routage.

Objectifs pédagogiques

À l’issue de ce chapitre, vous serez en mesure d’effectuer les tâches suivantes :

• déterminer le rôle de la couche réseau dans la description de la communication entre deux

périphériques finaux ;

• examiner le protocole de couche réseau le plus courant, IP (Internet Protocol), et ses

caractéristiques pour fournir un service d’acheminement « au mieux », sans connexion ;

• comprendre les principes utilisés pour guider la division, ou le groupement, des

périphériques dans les réseaux ;

• comprendre l'adressage hiérarchique des périphériques et comment ceci permet la

communication entre réseaux ;

• comprendre les notions de base relatives aux routes, aux adresses de tronçon suivant et au

transfert de paquets vers un réseau de destination.

Chapitre 5 – Exploration – La couche Réseau IP - Page 2 sur 48

1/ IPV4

1/ Communication entre deux hôtes

La couche réseau, ou couche 3 OSI, fournit des services pour l’échange des éléments de données

individuels sur le réseau entre des périphériques finaux identifiés. Pour effectuer ce transport de

bout en bout, la couche 3 utilise quatre processus de base :

l’adressage ;

l’encapsulation ;

le routage ;

le décapsulage.

L’animation de la figure illustre l’échange de données.

• Adressage

La couche réseau doit d’abord fournir un mécanisme pour l’adressage de ces périphériques finaux. Si

des éléments de données individuels doivent être acheminés vers un périphérique final, ce dernier

doit posséder une adresse unique. Dans un réseau IPv4, lorsque cette adresse est ajoutée à un

périphérique, celui-ci est alors désigné comme hôte.

• Encapsulation

Chapitre 5 – Exploration – La couche Réseau IP - Page 3 sur 48

La couche réseau doit également fournir une encapsulation. Non seulement les périphériques

doivent être identifiés par une adresse, mais les éléments individuels (unités de données de

protocole de couche réseau) doivent également contenir ces adresses. Durant le processus

d’encapsulation, la couche 3 reçoit l’unité de données de protocole de la couche 4 et ajoute un en-

tête de couche 3, ou étiquette, pour créer l’unité de données de protocole de couche 3. Dans un

contexte de couche réseau, cette unité de données de protocole est appelée paquet. Lors de la

création d’un paquet, l’en-tête doit contenir, entre autres, l’adresse de l’hôte auquel il est envoyé.

Cette adresse est appelée adresse de destination. L’en-tête de la couche 3 comporte également

l’adresse de l’hôte émetteur. Cette adresse est appelée adresse source.

Une fois que la couche réseau termine son processus d’encapsulation, le paquet est envoyé à la

couche liaison de données pour être préparé pour le transport via les médias.

• Routage

La couche réseau doit ensuite fournir des services pour diriger ces paquets vers leur hôte de

destination. Les hôtes source et de destination ne sont pas toujours connectés au même réseau. En

fait, le paquet peut avoir de nombreux réseaux à traverser. En route, chaque paquet doit être guidé

sur le réseau afin d’atteindre sa destination finale. Les périphériques intermédiaires connectant les

réseaux sont appelés routeurs. Leur rôle consiste à sélectionner les chemins afin de diriger les

paquets vers leur destination. Ce processus est appelé routage.

Durant le routage via un interréseau, le paquet peut traverser de nombreux périphériques

intermédiaires. Chaque route empruntée par un paquet pour atteindre le périphérique suivant est

appelée saut. Lors de l’acheminement du paquet, son contenu (unité de données de protocole de la

couche transport) reste intact jusqu’à ce qu’il atteigne l’hôte de destination.

• Décapsulage

Enfin, le paquet arrive sur l’hôte de destination et est traité par la couche 3. L’hôte examine l’adresse

de destination pour vérifier que le paquet était bien adressé à ce périphérique. Si l’adresse est

correcte, le paquet est décapsulé par la couche réseau, et l’unité de données de protocole de la

couche 4 contenue dans le paquet est transmise au service approprié de la couche transport.

Contrairement à la couche transport (couche 4 OSI), qui gère le transport des données entre les

processus s’exécutant sur chaque hôte final, les protocoles de couche réseau spécifient la structure

et le traitement des paquets utilisés pour transporter les données d’un hôte à un autre. Un

fonctionnement indépendant des données d’application transportées dans chaque paquet permet à

la couche réseau d’acheminer des paquets pour plusieurs types de communications entre des hôtes

multiples.

Chapitre 5 – Exploration – La couche Réseau IP - Page 4 sur 48

• Protocoles de couche réseau

Les protocoles mis en œuvre dans la couche réseau qui transportent des données utilisateur

comprennent :

o Protocole IP version 4 (IPv4)

o Protocole IP version 6 (IPv6)

o Protocole IPX de Novell

o AppleTalk

o CLNS (Connectionless Network Service)/DECNet

Le protocole IP (IPv4 et IPv6) constitue le protocole de transport de données de couche 3 le plus

répandu et fait l’objet de ce cours. Les autres protocoles ne seront qu’abordés.

Chapitre 5 – Exploration – La couche Réseau IP - Page 5 sur 48

2/ Exemple de protocole de couche réseau

• Rôle du protocole IPv4

Comme l’illustre la figure, les services de couche réseau mis en œuvre par la suite de protocoles

TCP/IP constituent le protocole IP (Internet Protocol). La version 4 du protocole IP (IPv4) est

actuellement la version la plus répandue. Il s’agit du seul protocole de couche 3 utilisé pour

transporter des données utilisateur sur Internet, et il est au centre du programme CCNA. Par

conséquent, nous l’utiliserons comme exemple de protocoles de couche réseau dans ce cours.

Le protocole IP version 6 (IPv6), opérationnel, est peu à peu mis en œuvre. IPv6 fonctionnera

parallèlement à IPv4 avant de le supplanter éventuellement dans le futur. Les services fournis par IP,

ainsi que la structure et le contenu de l’en-tête de paquet, sont spécifiés par le protocole IPv4 ou

IPv6. Ces services et la structure de paquet sont utilisés pour encapsuler des datagrammes UDP ou

des segments TCP pour leur transport dans un interréseau.

Les caractéristiques de chaque protocole sont différentes. Leur compréhension vous permettra de

saisir le fonctionnement des services décrits par ce protocole.

Le protocole IP a été conçu pour ne pas surcharger les réseaux. Il fournit uniquement les fonctions

requises pour transférer un paquet d’une source à une destination en passant par un système

interconnecté de réseaux. Ce protocole n’est pas destiné au suivi et à la gestion du flux de paquets.

Ces fonctions sont effectuées par d’autres protocoles d’autres couches.

Caractéristiques de base du protocole IPv4 :

• Sans connexion : aucune connexion n’est établie avant l’envoi de paquets de données.

• Au mieux (peu fiable) : aucune surcharge n’est utilisée pour garantir la transmission des

paquets.

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

1

/

48

100%