Prédiction et reconnaissance d`activités dans un habitat intelligent

THÈSE

PRÉSENTÉE À

L’UNIVERSITÉ DU QUÉBEC À CHICOUTIMI

COMME EXIGENCE PARTIELLE

DU DOCTORAT EN SCIENCES ET TECHNOLOGIES DE L’INFORMATION

Par

MOHAMED TARIK MOUTACALLI

Prédiction et reconnaissance d’activités dans un habitat intelligent

basées sur les séries temporelles et la fouille de données temporelles

Aout 2015

II

Résumé

L'assistance traditionnelle d'une personne atteinte de la maladie d'Alzheimer est une tâche difficile,

coûteuse et complexe. La nécessité d’avoir une personne aidante presque tout le temps avec le patient

épuise les ressources humaines et financières du système de santé. De plus, la relation est souvent

compliquée entre l'aidant et le patient qui souhaite préserver son intimité. L'émergence du domaine de

l'intelligence ambiante a permis la conception d’une assistance technologique où un agent artificiel, appelé

aussi agent ambiant, vient aider et diminuer le temps passé par l’aidant dans l’habitat du patient.

Comme dans l’assistance traditionnelle, l’agent ambiant observe le patient ou son environnement

en analysant les mesures envoyées par les différents senseurs installés dans la maison qui est nommée par

ce fait un habitat intelligent. Préférablement d’une façon non supervisée, l’agent ambiant se doit

d’apprendre le comportement normal du patient qui peut se traduire par la création d’une structure qui

définit les différentes activités de la vie quotidienne (AVQ) que le patient est habitué à effectuer. Ensuite,

grâce à l’heure courante et aux récentes actions détectées, l’agent ambiant va essayer de reconnaître

l’activité entamée par le patient pour être en mesure de détecter des erreurs et proposer de l’aide en

comparant les comportements normaux aux récentes actions détectées.

Plusieurs problèmes caractérisent cette nouvelle assistance, mais le plus grand défi de cette

solution, qui réside dans l’étape de reconnaissance d’activités, est causé par le nombre très élevé des AVQs

que nous appelons aussi le nombre d'hypothèses. En effet, comme chaque activité se compose de plusieurs

actions, la reconnaissance d’activités se traduit donc par la recherche des récentes actions détectées parmi

toutes les actions de toutes les AVQs, et ce, en temps réel.

Dans cette thèse, nous proposons des contributions dans les différentes étapes de l’assistance

technologique. Nous répondons essentiellement à la problématique de la reconnaissance d’activités par la

réduction maximale, à un instant précis, du nombre d'hypothèses. Tout d’abord, nous explorons la fouille

de données temporelles et nous présentons notre propre algorithme de création de comportements normaux

d’une façon non supervisée. L’algorithme analyse l'historique des senseurs activés afin de découvrir les

motifs fréquents fermés qui représentent les modèles d’activités. Ensuite, nous explorons les séries

III

temporelles pour choisir la technique de prédiction la plus adéquate à la prédiction des temps de débuts des

différentes AVQs. Une méthode probabiliste est détaillée par la suite pour réduire le nombre d’hypothèses

et reconnaître l’activité entamée. Nous terminons notre approche par l’utilisation des séries temporelles

multivariées pour la prédiction du temps d’activation de chaque senseur de l’activité reconnue, ce qui aide

l’agent ambiant à bien choisir le moment d’intervention pour proposer de l’aide, si nécessaire.

Notre approche se base essentiellement sur l'aspect temporel et n'offre pas juste une solution à la

problématique de la reconnaissance d'activités, mais elle répond aussi à différentes erreurs, dont celles

susceptibles d'être commises par les malades d’Alzheimer comme les erreurs d'initiations qui les

empêchent d’amorcer des activités. La validation de notre approche et les tests de ses différentes étapes ont

été effectués avec des données réelles enregistrées dans le Laboratoire d’Intelligence Ambiante pour la

Reconnaissance d’Activités (LIARA) et les résultats sont satisfaisants.

IV

Remerciements

En préambule à cette thèse, je tiens à remercier mes directeurs de recherche,

M.Abdenour BOUZOUANE et M.Bruno BOUCHARD, qui m’ont accueilli dans leur

équipe et m’ont permis de mener à bien mes recherches. Je les remercie pour leur soutien,

leur encouragement et pour le temps qu’ils m’ont consacré pour des discussions très

fructueuses qui ont orienté mon travail et participé à son aboutissement.

Mes remerciements s'adressent également au Fonds de Recherches du Québec –

Nature et Technologies (FQRNT) pour leur bourse d’excellence qui m’a aidé à me

concentrer plus sur mon travail de recherche sans me soucier des problèmes financiers.

Bien sûr, je ne peux terminer sans remercier mes parents et ma femme pour leur

soutien, leur encouragement et leur patience.

V

Table des matières

Résumé ______________________________________________________________________ II

Remerciements ______________________________________________________________ IV

Liste des Figures _____________________________________________________________ VIII

Liste des Tableaux ____________________________________________________________ IX

Liste des Algorithmes ___________________________________________________________ X

Liste des Graphes _____________________________________________________________ XI

Liste des Acronymes ___________________________________________________________ XII

Chapitre 1 - Introduction ________________________________________________________ 1

1.1 Contexte _____________________________________________________________ 1

1.2 La maladie d'Alzheimer _________________________________________________ 3

1.3 Problématique générale _________________________________________________ 7

1.4 Les catégories des approches de reconnaissance d'activités ____________________ 11

1.4.1 Les approches logiques_____________________________________________ 11

1.4.2 Les approches probabilistes _________________________________________ 14

1.4.3 Les approches basées sur l’apprentissage automatique ___________________ 16

1.5 Contribution _________________________________________________________ 18

1.6 Objectifs et méthodologie de la recherche _________________________________ 21

1.7 Organisation de la thèse ________________________________________________ 22

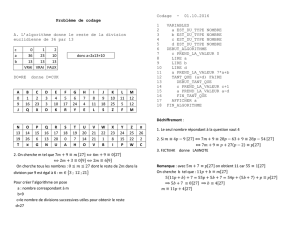

Chapitre 2 - Fouille de données temporelles ________________________________________ 25

2.1 Introduction _________________________________________________________ 25

2.2 Les origines de la fouille de données ______________________________________ 27

2.3 Définition de la fouille de données _______________________________________ 29

2.4 Les étapes du processus de la fouille de données ____________________________ 30

2.5 La fouille de données temporelles ________________________________________ 33

2.6 Techniques de la fouille de données temporelles ____________________________ 35

2.6.1 La classification ___________________________________________________ 36

2.6.2 La segmentation __________________________________________________ 38

2.6.3 La découverte de règles d'association _________________________________ 41

2.7 Conclusion __________________________________________________________ 48

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

55

55

56

56

57

57

58

58

59

59

60

60

61

61

62

62

63

63

64

64

65

65

66

66

67

67

68

68

69

69

70

70

71

71

72

72

73

73

74

74

75

75

76

76

77

77

78

78

79

79

80

80

81

81

82

82

83

83

84

84

85

85

86

86

87

87

88

88

89

89

90

90

91

91

92

92

93

93

94

94

95

95

96

96

97

97

98

98

99

99

100

100

101

101

102

102

103

103

104

104

105

105

106

106

107

107

108

108

109

109

110

110

111

111

112

112

113

113

114

114

115

115

116

116

117

117

118

118

119

119

120

120

121

121

122

122

123

123

124

124

125

125

126

126

127

127

128

128

129

129

130

130

131

131

132

132

133

133

134

134

135

135

136

136

137

137

138

138

139

139

140

140

141

141

142

142

143

143

144

144

145

145

146

146

147

147

148

148

149

149

150

150

151

151

152

152

153

153

154

154

155

155

156

156

157

157

158

158

159

159

160

160

161

161

162

162

163

163

164

164

165

165

166

166

167

167

168

168

169

169

170

170

171

171

172

172

173

173

174

174

175

175

176

176

177

177

178

178

179

179

180

180

181

181

182

182

183

183

1

/

183

100%