“ Peut on pirater un pacemaker ou un défibrillateur ?

“

8 | La Lettre du Cardiologue • n° 472 - février 2014

ÉDITORIAL

Peut on pirater un pacemaker

ou un défibrillateur ?

Can intracardiac defibrillators or pacemakers

behacked?

V. Algalarrondo,

C. Juin

Service de cardiologie, hôpital

Antoine-Béclère, Clamart.

Piratage des prothèses rythmologiques : réalité ou fiction ?

L’épisode 10 de la saison 2 de la série Homeland (récompensée aux Emmy Awards),

joliment intitulé “Cœurs brisés”, a été vu par environ 7 millions de personnes auxÉtats-

Unis. Pour un porteur de prothèse rythmique, l’une des séquences était particulièrement

effrayante. Le vice-président des États-Unis étreint sa poitrine et décède dans

sonbureau situé à l’intérieur d’une base hypersecrète de Washington. Le décès

estprovoqué par le piratage du stimulateur de l’homme d’État par un méchant terroriste

qui, à un continent et demi des États-Unis, envoyait des impulsions cardiaques

meurtrières et répétées, et ce avec un équipement somme toute assez conventionnel

comprenant un ordinateur (et un traître infiltré)…

Cet épisode médiatique mit sur le devant de la scène une question réelle, celle

delasécurité des équipements de santé informatiques (stimulateurs, défibrillateurs mais

aussi pompes à insuline). Il est vrai que, contrairement aux ordinateurs classiques,

lesstimulateurs cardiaques présentent plusieurs caractéristiques spécifiques : il s’agit

d’appareils implantés physiquement dans le corps du patient (donc sans possibilité

defuite), dont le fonctionnement est constant (même lors des périodes de sommeil), et

sur lesquels l’usager n’a pas directement de possibilité d’action (on n’arrête pas soi-même

son stimulateur). Or, une prothèse défaillante peut mettre la vie du patient en danger,

soit par bradycardie extrême, soit par induction d’une arythmie ventriculaire grave.

Cette question émerge alors même que la télécardiologie, qui permet de communiquer

avec les prothèses plus fréquemment et dans de nouveaux lieux (domicile du patient),

prend véritablement son essor. Si l’on suit une double logique médicale et de sécurité,

l’appareil devrait remplir plusieurs obligations, parfois contradictoires :

➤la sécurité au quotidien : dans le cadre d’une utilisation normale, le dispositif doit

répondre à toute demande d’information et à toute modification de sa programmation,

et ce dans des situations très diverses (contrôle programmé, bloc opératoire, urgences).

la détection, par exemple, de chocs inappropriés peut nécessiter une désactivation

temporaire des thérapies antitachycardiques ;

➤la défense contre une utilisation malveillante : dans ce cas, le dispositif ne doit

surtout pas répondre ni obéir aux injonctions qui lui sont lancées, par exemple l’inacti-

vation malveillante des mêmes thérapies antitachycardiques…

Bien sûr, aucun défibrillateur n’est capable de faire la différence entre une demande d’accès

légitime ou malveillante. Le patient ne peut pas, lui non plus, autoriser ou interdire l’accès

à la programmation de l’appareil en dernier ressort. En effet, il peut ne pas toujours être en

capacité de donner son consentement. Deux questions majeures se posent donc : en dehors

d’un contexte cinématographique, peut-on réellement pirater une prothèse (stimulateur,

défibrillateur) ? Si oui, quelles sont les solutions envisagées pour limiter le risque ?

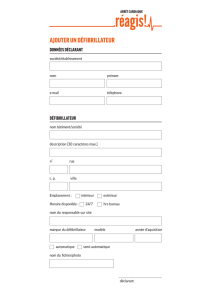

Extraits de l’épisode 10 de la saison 2 de Homeland

La Lettre du Cardiologue • n° 472 - février 2014 | 9

ÉDITORIAL

Pirater un défibrillateur à peu de frais : la littérature

Une brève revue de la littérature permet de constater que l’intrusion dans les prothèses

rythmiques, et en particulier dans les défibrillateurs implantables, a déjà préoccupé la

communauté rythmologique. Ainsi, D. Halperin et al. rapportèrent en 2008 la première prise

de contrôle à distance d’un défibrillateur avec induction d’un choc à l’aide d’un émetteur

radio, d’un ordinateur et d’un oscilloscope(1). La procédure était décrite comme

relativement aisée car les communications entre les défibrillateurs et les programmateurs

n’étaient pas particulièrement codées. L’ensemble du matériel et des logiciels nécessaires à la

procédure était lui aussi facilement disponible. Toutefois, le piratage était restreint par la

fréquence utilisée par l’appareil(175 kHz), dont la courte portée limitait la distance maximale

pour communiquer avec le défibrillateur (moins de 10cm). Cette communication à très

courte distance était d’ailleurs un handicap pour le rythmologue implantant un défibrillateur,

car ilnécessitait l’emploi d’une tête de télémétrie enveloppée dans une “chaussette” stérile

pour effectuer les réglages initiaux lors de l’implantation de l’appareil.

La technologie évolue, les pirates aussi... En effet, les défibrillateurs se sont mis à

communiquer sur des gammes de fréquences médicales permettant des transmissions à plus

grande distance (une dizaine de mètres). Cette communication a permis d’une part

desepasser de la présence physique de la tête de télémétrie dans le champ opératoire lors

del’implantation ; elle fut utilisée d’autre part pour la télécardiologie qui recueille

quotidiennement les informations des prothèses et les transmet à l’équipe médicale. Usant

dece nouveau mode de transmission, Jack Barnaby, un expert en sécurité informatique,

démontra qu’il pouvait, dans un rayon de 10mètres, savoir s’il y avait un ou

desdéfibrillateurs, trouver leur numéro de série, et les pirater(2). Il insista sur le manque

deprotection pour entrer dans le système : il existait bien un identifiant et un mot de passe

mais ceux-ci s’avéraient en fait être le numéro de série et le type de modèle de l’appareil...

10 | La Lettre du Cardiologue • n° 472 - février 2014

ÉDITORIAL

Ces dernières informations étaient, elles aussi, faciles à découvrir, puisque les défibrillateurs

pouvaient répondre à une requête envoyée elle aussi à distance. Prenant le contrôle

d’unappareil en démonstration, il le fit “défibriller” en direct, ce qui “choqua” l’assistance.

Lematériel nécessaire pour réaliser cette procédure était, encore une fois, accessible

aucommun des mortels : un ordinateur couplé à un émetteur radio. Une nouvelle

démonstration des capacités de pirates des dispositifs médicaux de Jack Barnaby était prévue

au cours de l’été 2013 en Californie lors de la conférence “Black Hat”, mais malheureusement,

le hacker estdécédé quelques jours avant l’ouverture du congrès de... mort subite (et

prématurée puisqu’il avait 35ans). Quoi qu’il en soit, le piratage d’une prothèse est donc

possible, etrequiert un équipement peu onéreux et disponible.

La protection des prothèses : quand la science dépasse la fiction

Comment se prémunir contre ces attaques potentielles ? Dans l’idéal, les solutions doivent

être simples pour le patient et l’équipe médicale, acceptables psychologiquement et

socialement, transposables aux anciennes comme aux nouvelles versions de prothèses,

sobres en consommation d’énergie (ne réduisant pas la durée de vie d’une prothèse), et, bien

sûr, elles doivent permettre les modifications souhaitées par l’équipe médicale (programmées

ou urgentes) tout en empêchant les intrusions extérieures. Les différentes solutions étudiées

ont été récapitulées par un travail de T. Denning en 2010 (3). En raison de leur caractère

souvent contraignant, ces systèmes semblent essentiellement destinés à la protection des

hautes personnalités. À ce titre, une récente interview de Dick Cheney, 46e vice-président

des États-Unis de 2001 à 2009, nous a permis d’apprendre qu’il avait bénéficié en 2007 de

l’implantation d’un défibrillateur automatique dont la programmation avait été modifiée

pour empêcher les communications à distance. Les États-Unis interviennent alors en Irak

eten Afghanistan, et la menace d’un piratage à distance du défibrillateur semblait crédible

pour son cardiologue, le Dr. Jonathan Reiner (4).

Pour en revenir aux différents systèmes de protection, la solution du mot de passe peut

être rapidement évacuée... Un mot de passe universel “médecin” deviendrait vite public,

etlesrisques d’oubli ou de partage semblent évidents.

Certains auteurs ont proposé de faire porter un signe distinctif au patient permettant au

médecin d’entrer dans la programmation de la prothèse, comme un bracelet ou un tatouage

(standard, ou uniquement visible aux ultraviolets). Outre un refus très probable des patients

d’unteltype de solution, la perte ou la dégradation du signe en question pourrait provoquer

desdifficultés d’accès à la prothèse en urgence.

Les patients pourraient porter des bracelets restreignant ou filtrant l’accès à la prothèse.

Ces “pare-feux” peuvent restreindre l’accès uniquement aux parties préspécifiées (équipe

médicale de référence). Ils peuvent aussi être programmés pour alerter le patient (sonnerie)

ou les urgences quand une situation critique est détectée (tentative d’intrusion, arythmie

cardiaque). Ces systèmes doivent être portés en permanence et alimentés pour être

fonctionnels. On peut toutefois s’interroger sur l’utilité des sonneries quand certains patients

sont malentendants, ou sur la pertinence de prévenir un patient qu’il est en train de faire

unearythmie ventriculaire grave, que celle-ci soit spontanée ou déclenchée par un acte

demalveillance (le patient est peut-être déjà inconscient).

1. Halperin D, Heydt-Benjamin

TS, Ransford B et al. Pacema-

kers and implantable cardiac

defibrillators: software radio

attacks and zero-power defenses

[Internet]. In: Security and

Privacy, 2008. SP 2008. IEEE

Symposium on 2008:129-42

[cited 2013 Jun 14].

2. Fatal risk at heart of lax

security [Internet]. Syd Morning

Her [cited 2013 Jun 16].

3. Denning T, Borning A,

Friedman B et al. Patients,

pacemakers, and implantable

defibrillators: human values and

security for wireless implantable

medical devices [Internet].

In: Proceedings of the 28th

international conference on

Human factors in computing

systems, 2010;917-26 [cited

2013 Jun 16].

4. Cheney’s defibrillator was

modified to prevent hacking

[Internet]. CNN. [cited 2014

Feb 2] ; Available from: http://

www.cnn.com/2013/10/20/

us/dick-cheney-gupta-inter-

view/index.html

le courrier du spécialiste

Société éditrice : EDIMARK SAS

CPPAP : 0412 T 81501 – ISSN : 0296-9009

PÉRIODIQUE DE FORMATION

EN LANGUE FRANÇAISE

Bimestriel

Prix du numéro : 24 €

Tome XXVI - N° 1

Janvier-février 2011

www.edimark.fr

Toute l’actualité

de votre spécialité sur

www.edimark.tv

ÉDITORIAL

VIH et pré-exposition

CONGRÈS-RÉUNION

• RICAI 2010 : actualités

en microbiologie

• Rencontres Nord-Sud

et antirétroviraux en Afrique

MISE AU POINT

VIH et maladies vasculaires du foie

www.edimark.fr

le courrier du spécialiste

Société éditrice : EDIMARK SAS

CPPAP : 0414 T 81491 – ISSN : 0761-5035

PÉRIODIQUE DE FORMATION

EN LANGUE FRANÇAISE

Mensuel

Prix du numéro : 21 €

N° 469

Novembre 2013

L’acceptation

de la maladie

Pr André Grimaldi

ÉDITORIAL

MISE AU POINT

Cardiomyopathie ou cœur d’athlète

www.edimark.fr

le courrier du spécialiste

Société éditrice : EDIMARK SAS

CPPAP : 0414 T 81491 – ISSN : 0761-5035

PÉRIODIQUE DE FORMATION

EN LANGUE FRANÇAISE

Mensuel

Prix du numéro : 22 €

N° 470-471

Déc. 2013-janv. 2014

Génériques :

deux ou trois choses

que je sais d’eux

Pr Jean-François Bergmann

ÉDITORIAL

DOSSIER

Que penser

des génériques ?

www.edimark.fr

Abonnez-vous p. 35

ou sur

Les nouveaux médicaments

du diabète

Coordination : Pr Ronan Roussel

Éditorial, Traitement médical du diabète,

histoire de l’insuline…

Prochain dossier

à paraître en mars 2014

»

”

La Lettre du Cardiologue • n° 472 - février 2014 | 11

ÉDITORIAL

Enfin, des solutions ne requérant aucune intervention du patient ont aussi été envisagées.

Parmi celles-ci, la levée des limites d’accès quand l’appareil détecte une situation critique

(arythmie ventriculaire, ou position allongée, instabilité hémodynamique). Quand on

connaît les difficultés rencontrées par les ingénieurs et les rythmologues pour réduire le taux

de thérapies inappropriées, on frémit à l’idée de “laisser les clés de la maison” aux mêmes

appareils et à leur sagacité...

Conclusion

Ainsi, il convient de ne pas se voiler la face : les stimulateurs et défibrillateurs modernes,

tels qu’ils sont actuellement conçus, peuvent être piratés. La distance entre un potentiel

pirate et sa victime étant d’une dizaine de mètres, réaliser un tel piratage sans être détecté

estpossible. Les porteurs de défibrillateurs semblent particulièrement exposés puisqu’ils

peuvent stimuler le cœur et lui délivrer des chocs de cardioversion. Les solutions proposées

sont encore au stade d’hypothèses de recherche, et aucune ne fédère un consensus parmi

lesmédecins et les patients. Or, si le crime est si aisé et la défense si pauvre, l’absence de

piratage effectif répertorié à ce jour peut nous interpeller. Il est vrai que ce type de crime

présuppose, outre la volonté malveillante, une bonne connaissance en électronique et en

rythmologie. Autant dire que si la possibilité technique existe, la volonté manque et ce

nouveau type de cybercrime semble particulièrement complexe en regard de possibilités plus

“classiques”.... mais moins spectaculaires, et c’est ce caractère spectaculaire qui explique

probablement notre intérêt pour ce nouveau type de crime. Ici, nous sortons de la sphère

médicale pour celle du polar : “Un meurtre sans ciseaux qui brillent, c’est comme des

asperges sans sauce hollandaise”… (A. Hitchcock. Le crime était presque parfait,1954.)

L’auteur déclare avoir des liens

d’intérêts avec Medtronic.

1

/

4

100%