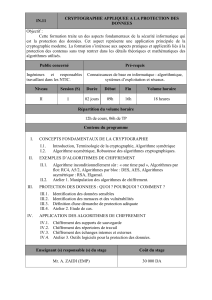

CRYPTOGRAPHIE

CRYPTOGRAPHIE

Amel Guetat

Licence Pro ATC

05/02/2008

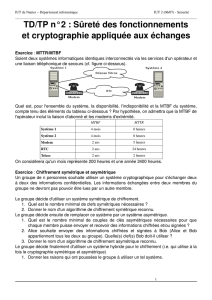

INTRODUCTION - HISTORIQUE

La cryptographie est la science de l’écriture secrète

Du grec kruptos, caché et graphein qui signifie écrire

Première apparition dans le domaine militaire

Code de César :

substitutions mono

-

alphabétiques simples

Code de César :

substitutions mono

-

alphabétiques simples

http://www.bibmath.net/crypto/substi/cesar.php3

Enigma: substitution poly-alphabétique

Aujourd’hui applications militaires et civiles

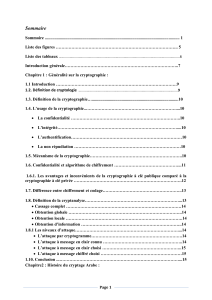

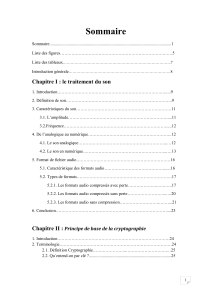

INTRODUCTION - TERMINOLOGIE

Cryptographie :

Conception de formules mathématiques permettant de

transformé un message clair en un message chiffré

Message

en clair

Message

en clair

Message

chiffré

Chiffrement Déchiffrement

Algorithme (formule)

+ clé (secret)

Algorithme (formule)

+ clé (secret)

Décryptage : retrouver le message en clair sans la clé

Cryptanalyse : l’art du décryptage

INTRODUCTION - OBJECTIFS

La confidentialité d’informations sensibles

Historiquement la première utilisation

L’authenticité

S’assurer de l’identité d’un

Intégrité

Authentification

individu ou d’une application distante

Le contrôle d’intégrité

Détecter toute altération

d’information (stockée ou transmise)

La non-répudiation

Empêcher un expéditeur de pouvoir nier son envoi

Confidentialité

Non-Répudiation

CONFIDENTIALITÉ DES DONNÉES

Concept permettant de s’assurer que

l’information ne peut être lue que par les

personnes autorisées

Solution

dans

le

monde

réel

:

Solution

dans

le

monde

réel

:

Utilisation d’enveloppes scellées

Verrouillage avec clés

Mesures de Sécurité physique

Utilisation de l’encre invisible

etc

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

1

/

42

100%