PPE 4-1 - Webnode

03/03/2014

PPE 4-1

Partie Réseau

Steveen Hanta ; Mathieu Collin ; Jordan Dutaillis ; Ismaël Sacko

KOS INFORMATIQUE

TABLE DES MATIERES

Table des matières

I. Les risques d’une interconnexion avec Internet ________________________________ 1

A. Ecoute passive ____________________________________________________________ 1

B. Vol de données par logiciel ________________________________________________ 1

1. Les « bombes » __________________________________________________________ 2

2. Les virus _________________________________________________________________ 2

3. Vers ____________________________________________________________________ 2

II. Comment limiter ces risques ? ________________________________________________ 3

A. Protection pour le serveur web _____________________________________________ 3

B. protection pour les autres menaces ________________________________________ 3

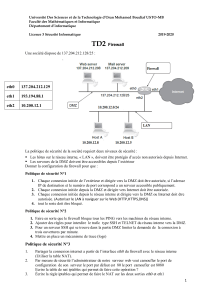

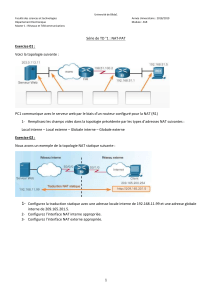

III. Comment accéder au réseau Internet à partir d’un réseau privé ? _____________ 5

A. Introduction _______________________________________________________________ 5

B. nat statique _______________________________________________________________ 5

C. Nat dynamique ___________________________________________________________ 5

D. Choix du type de nat mis en place _________________________________________ 6

IV. La politique de filtrage _______________________________________________________ 7

Page 1

I. Les risques d’une interconnexion avec Internet

Le système d’interconnexion internet permet de faire communiquer plusieurs

machines sur un réseau informatique à l’échelle mondial. L’accès à internet est

possible depuis plusieurs plateformes, que ce soit de façon filaire (ADSL, fibre…) ou sans

fil (4G, satellitaire…).

La connexion internet va permettre une meilleure productivité pour l’utilisateur, une

communication plus rapide et performante (email, messagerie instantanée, réseau

social d’entreprise…) ainsi, le partage de données est simplifié.

Cependant, le réseau internet comporte aussi plusieurs risques pour notre système

d’information et nos données. Telles que la mise en question de la confidentialité de

nos données, leur sécurité ou encore leur intégrité.

Le réseau internet possède aussi des risques pour l’utilisateur, plus précisément pour ces

données. En effet, il existe des failles de sécurité qui pourraient permettre à des

personnes mal intentionnées d’infiltrer le réseau et voler, détruire ou encore modifier

des données.

A. ECOUTE PASSIVE

L’écoute est une pratique non autorisé sur un réseau informatique qui consiste à se

connecter à un réseau informatique et d’analyser toutes les données qui transitent.

Cette méthode permet de découvrir toutes les données du réseau et les sauvegarder.

Les trames qui circulent peuvent être interprétées de façon directe grâce à plusieurs

logiciels.

Il existe aussi d’autres formes d’autres formes d’écoute telles que l’interception de

signaux. Ici, la personne malintentionnée va intercepter un réseau sans fil local ou

étendu afin d’en tirer des données confidentielles.

B. VOL DE DONNEES PAR LOGICIEL

D’autres solutions sont aussi mises en place par des personnes malintentionnées

pour récupérer les données des différentes entités qui communiquent sur le réseau,

il s’agit ici de différents logiciels et applications cachés derrière des logiciels ou

encore sous forme de fausse mise à jour.

Page 2

1. Les « bombes »

C’est un programme qui s’installe à l’insu de l’utilisateur sur son poste et qui va

s’exécuter à une date programmé par le créateur afin d’effectuer certaines tâches

telles que l’affichage de message ou même la suppression de données sur le système.

2. Les virus

Un virus est un programme qui s’incruste dans un système. Il a la capacité de se

reproduire pour contaminer d’autres systèmes en s’incrustant dans un logiciel. Il aura

pour première intention de nuire à l’intégrité des informations du système infecté, il a

aussi des fonctions de dégradation.

3. Vers

Le ver est un programme qui circule à travers à un réseau afin de perturber la

connexion au point de le rendre indisponible. Le ver est aussi capable de sonder un

réseau à la recherche d’information.

Tous ces différents risques nuisent au bon fonctionnement des systèmes d’informations

et la connexion sur laquelle ils sont raccordés. De plus, ces risques peuvent nuire à la

confidentialité des données stockées sur les différentes machines.

Page 3

II. Comment limiter ces risques ?

La meilleure façon de limiter les risques lié à internet est de former et de sensibilisé les

salariées aux risques d’internet. Il a été démontré que dans 80 % des incidents lié à un

malware/virus, l’employé était en cause car il n’avait pas respecté les règles de base

de précaution en sécurité informatique.

A. PROTECTION POUR LE SERVEUR WEB

Dans le cas de la sécurisation du serveur web et de ses applications, l’ANSSI détaille

les différentes solutions possibles telles que la mise en place d’un filtrage :

la suppression des méta-caractères

le contrôle des paramètres passés en argument, de leur valeur, et de leur nom

la limitation de la longueur des données

le respect du type de données (chaine de caractères, date, caractères

numériques)

Si un filtrage des données au niveau des applications n'est pas possible, il faut protéger

le serveur HTTP lui-même ou mettre en place un dispositif de sécurité extérieur au

serveur.

Concernant la sécurité du serveur HTTP, citons par exemple le module mod_security du

serveur Apache ou le service ISA (Internet Security and Acceleration) pour le

serveur IIS de Microsoft.

Il est également possible de filtrer des URLs au moyen d'un relais inverse (ou reverse-

proxy). Grâce à des expressions régulières, seules les URLs spécifiquement autorisées

ne sont pas rejetées.

Il est important de restreindre le champ des URLs autorisées au strict minimum. Il est

également nécessaire de modifier ces règles au fur et à mesure de l'évolution des

applications sur le serveur Web.

B. PROTECTION POUR LES AUTRES MENACES

Mise en place d’un firewall

6

6

7

7

8

8

9

9

10

10

1

/

10

100%