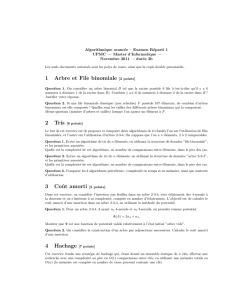

Algorithmique et Structures de Données TD n 7 Table de Hachage

◦

•

•

•

0

10

(e1,12) (e2,32) (e3,43) (e4,55) (e5,42) (e6,53)

e1

e2

e3

e4

e5

e6

m8 (e1,22) (e2,12) (e3,5) (e4,8)

(e5,17) (e6,2) (e7,3) (e8,10) (i){(i m)}m= 10

2

1

m

•

next(, i) = (hash( ) + i)m

T[hash( )], T [hash( ) + 1], T [hash( ) + 2]...

•

next(, i) = ((hash( ) + i+i2)m

T[hash( )], T [hash( ) + 2], T [hash( ) + 6]...

•

next(, i) = (hash1( ) +

i×hash2( )) m

8 (e1,22) (e2,12) (e3,5) (e4,8) (e5,17) (e6,2)

(e7,3) (e8,10) (i){(i m)}m= 10

2

1

[i, j]

H H[j]H[i]H[j−1]

H[i] [i, j]

i+ 1 j−1

hash( ) > i H[i]

k i < k < j H[k]c hash(c)≤i

i+ 1 k−1hash( ) > i

H[k]H[i]

H[k]

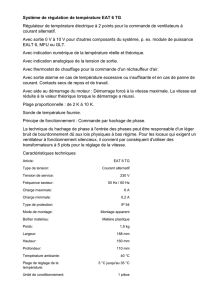

E

[0..m −1] m n =|E|

t t2≥m

M t

e∈E(l, c)l= (e)/t c = (e)t

M

D

T

T[D[ (e)/t]+ (e)t]

{0,3,4,7,10,13,15,18,19,21,22,24,26,29,30,34}

t= 6

M

1

/

4

100%