La notion de fichier

École Technique de Zahlé – Classe de TS2 Informatique de Gestion

Cours de Base de Données

Cours préparé par : Joseph BARHOUM.

2009 - 2010

1

Chapitre I : Les Systèmes de Gestion des Fichiers.

I-1 La notion de fichier

Comme avec plusieurs aspects de la vie humaine, la plupart des données présentes

entre elles un certain ordre naturel. Généralement, les données sont groupées sous

forme de fichiers ; étant la méthode d’organisation des données la plus simple et la pu

répandue en informatique.

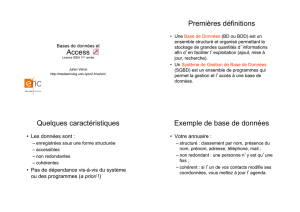

II- Définitions

II-1 Fichier

Un fichier renferme un ensemble d'informations plus ou moins structurés, se rapportant

à un groupe d’individus ou d’objets. On ne parle cependant de fichier que dans le cas où

ces informations sont stockées sur des supports qui leur permettent une durée de vie

assez longue, et ce sans avoir besoin de trop d'entretien, comme, par exemple, les

disquettes ou les bandes magnétiques. Les fichiers peuvent contenir absolument tous

les types de données que l'on veut.

Ainsi, toutes les informations concernant les employés d’une entreprise peuvent être

groupées dans un fichier « Personnel » de l’entreprise.

Un fichier est un groupe organisé et structuré d’articles de la même nature. Ainsi ,

chaque fichier est divisé en plusieurs articles.

II-2 Article

L’article (ou enregistrement logique) d’un fichier donné contient toutes les informations

relatives au même individu ou bien au même objet. C’est l'ensemble minimum de

données qui peut être manipulé par une seule opération élémentaire du fichier. Il est

souvent constitué de diverses données élémentaires, que l'on peut décrire dans le

langage de programmation utilisé, comme le montre la figure 1-1. Dans cet exemple, le

fichier est constitué d'une collection d'enregistrements qui ont la structure d'EMPLOYE.

II-3 Champ

01 EMPLOYE

02 NOM PICTURE X(30)

02 PRENOM PICTURE X(20)

02 NUM-S-S

03 SEXE PICTURE 9

03 DATE-NAISSANCE

04 ANNEE PICTURE 99

04 MOIS PICTURE 99

03 ADRESSE

04 REGION PICTURE 99

04 VILLE PICTURE 999

02 CODE-INTERNE PICTURE 9999

Fig. 1-1. Exemple de description en COBOL d'un enregistrement logique

École Technique de Zahlé – Classe de TS2 Informatique de Gestion

Cours de Base de Données

Cours préparé par : Joseph BARHOUM.

2009 - 2010

2

Un attribut (ou attribut) est une variable qui renseigne sur une caractéristique d'une

entité. C’est un groupe d’informations élémentaires. Par exemple l’adresse dans le

fichier « Personnel » constitue une donnée qui rassemble plusieurs informations

élémentaires : Région et Ville.

Le Num-S-S représente un sous article du fichier « Personnel ». Un article alors peut

être divisé en différents niveaux de champs (ou sous articles).

Un caractère correspond au groupe de bits le plus petit (0, 1).

Une zone ou un mot correspond à un groupe de caractères successifs représentant les

informations accessibles dans l’opération de traitement.la longueur d’une zone est le

nombre de caractère de cette zone.

Ainsi :

Groupe de Caractères Zone ou Mot.

Groupe de Mots Champ.

Groupe de Champs Article.

Groupe d’Article Fichier.

II-4 Domaine de l'attribut

Le domaine de l'attribut est l'ensemble des valeurs qu'il peut prendre. Pour un attribut de

type nominal (par exemple : nom, occupation, type de culture), le domaine est défini par

un ensemble de valeurs possibles (l'ensemble des types de cultures possibles dans une

région). Cet ensemble est habituellement fini mais est parfois difficile à cerner (domaine

des noms de familles). Pour les attributs de type quantitatif (pente, température, âge), le

domaine se définit souvent par des bornes minimales et maximales. Le respect du

domaine des attributs contribue grandement à l'intégrité référentielle. Il est d'usage de

créer une table contenant l'ensemble des valeurs du domaine d'un attribut de type

nominal afin d'offrir à la personne qui saisit les données une liste correcte des valeurs

possibles. Il s'agit alors d'une table de consultation.

III- Les structures des Fichiers

III-1 Les fichiers séquentiels

Les fichiers à organisation séquentielle représentent la forme la plus simple de stockage

d’informations en mémoire de masse. On place dans le fichier les enregistrements les

uns derrière les autres au fur et à mesure de leur saisie.

La saisie d’un enregistrement se fera toujours en fin du fichier.

L'accès à un enregistrement de rang n ne peut se faire que par le parcours des n-1

précédents (parcours séquentiel).

L’accès séquentiel est l’unique accès possible sur un fichier à organisation séquentiel.

Avantage : simplicité de mise en place et d’utilisation.

Inconvénient : lenteur d’accès à l’information.

III-2 Les fichiers directes

Fig. 1-2.Organisation séquentielle d’un fichier.

École Technique de Zahlé – Classe de TS2 Informatique de Gestion

Cours de Base de Données

Cours préparé par : Joseph BARHOUM.

2009 - 2010

3

Ce type d’organisation de fichier est plus efficace lorsqu’on désire obtenir des

enregistrements particuliers. Les enregistrements sont stockés sur un disque à une

adresse particulière qui peut être déterminée à partir de leur champ clé. Cette adresse

est calculée via une technique connue sous le nom de HASHING. Ces programmes de

hashing transforment par des opérations mathématiques, la valeur numérique du champ

clé en une adresse particulière de stockage. Ces programmes sont utilisés

premièrement pour stocker les enregistrements, puis pour les accéder ailleurs.

Ces fichiers sont stockés seulement sur disques.

Avantage : localisation rapide des enregistrements donnés.

Inconvénient : couteux, besoin d’un très grand espace de stockage. Et pas trop

efficace quant aux grand nombre de modifications et

d’enregistrements.

III-3 Les fichiers séquentiels indexes

C’est un compromis entre l’organisation directe des fichiers et l’organisation

séquentielle. Les enregistrements sont stockés dans un fichier selon un ordre

séquentiel. Un tableau d’index est utilisé pour localiser les enregistrements. Dans ce

tableau on trouve les clés de chaque enregistrement ainsi que leur adresse

correspondante sur le disque. Ainsi, pour trouver un enregistrement donné dans un

fichier indexé séquentiel, une recherche dans le tableau d’index est effectuée pour

trouver la clé de l’enregistrement donné, puis une fois trouvé, la valeur de l’adresse

physique sur le support est connue, et l’enregistrement est trouvé.

Remarque : la clé d’index que l’on peut nommer clé primaire est identifiante : elle

identifie de façon unique l’enregistrement auquel elle appartient.

Donc une clé d’index ou clé primaire caractérise la connaissance d’un seul

enregistrement dans un fichier à organisation séquentielle indexée.

Avantage : Accès sélectif rapide à un enregistrement à partir de la valeur

de sa clé.

Accès séquentiel efficace selon l’ordre des clés.

Taille du fichier variable au cours du temps.

Inconvénient : Insertions / suppressions parfois coûteuses en E/S.

Fig. 1-3.Organisation Directe d’un fichier.

Fig. 1-4.Organisation Séquentielle Indexée d’un fichier.

École Technique de Zahlé – Classe de TS2 Informatique de Gestion

Cours de Base de Données

Cours préparé par : Joseph BARHOUM.

2009 - 2010

4

Fig. 1-5.Différents types d’index.

École Technique de Zahlé – Classe de TS2 Informatique de Gestion

Cours de Base de Données

Cours préparé par : Joseph BARHOUM.

2009 - 2010

5

Dans cette organisation (séquentielle indexée), la clé est composée d’un ou plusieurs

attributs; elle est un identifiant des enregistrements du fichier (pas de doubles).

L’index plus les enregistrements du fichier constituent un B−arbre. Les enregistrements

sont donc triés selon l’ordre de la clé. On dit que l’index est "plaçant". L’accès séquentiel

selon l’ordre des clés est très efficace.

Les index secondaires

Objectif: permettre l’accès par plusieurs attributs (ou groupes d’attributs) différents et qui

ne sont pas nécessairement identifiants. Par exemple sur un fichier des étudiants,

accéder par le nom (homonymes possibles), par l’année de naissance, ...

Pour chaque attribut (ou groupe d’attributs), appelé clé secondaire, on crée un index

(avec plusieurs entrées de même valeur de clé dans le cas de clé non identifiante)

organisé en B−arbre. Ces index sont appelés index secondaires ou fichiers inversés. Ils

ne sont ni plaçants, ni denses.

Exemple:

Avantage des index secondaires: Plusieurs accès sélectifs selon des clés différentes

possibles, en plus des accès dus à l’organisation de base du fichier.

Inconvénients: Multiplier les index secondaires multiplie les E/S lors des mises à

jour des fichiers.

de

Arbre B+

Les fichiers séquentiels indexés perdent leurs performances quand leur taille grandit. On

propose donc des organisations différentes tels que les fichiers indexés par arbre B+ (B

Balanced, équilibré) , qui sont très utilisés si l’on a des modifications fréquentes. Ils sont

efficaces, quelque soit les opérations d'insertion ou d'effacement de données. Servitude

lors des opérations d'insertion ou de suppression. Un arbre B+ est sous la forme d'un

arbre équilibré.

Arbre B

Les fichiers indexés par arbre B ont le même aspect que les arbres B+ mais les

redondances des clés de tri sont éliminés.

Néanmoins la structure des nœuds non terminaux est différente. Il y a moins de nœuds

que les arbre B+. Dans le cas d'une recherche, on n’est pas obligé d'aller au bout d'un

chemin.

L’accès aux données :

Les données stockées en mémoire sont perdues dès la sortie du programme. Les

fichiers sur support magnétique (bande, disquette, disque) sont par contre conservables,

mais au prix d'un temps d'accès aux données très supérieur. On peut distinguer les

fichiers séquentiels (on accède au contenu dans l'ordre du stockage) ou à accès direct

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

1

/

25

100%