Conception et réalisation d`un Serveur pour la gestion des

co-encadré par

Réalisé par

INRIA Sophia-Antipolis

(France) (France)

1999-2000

Université de TUNIS II

Ecole Nationale des Sciences de l’Informatique

(Tunisie)

(Responsable du stage)

Conception & réalisation d’un outil sécurisé pour la gestion des ressources distribuées sur Internet : INRIA

Application au pilotage de programmes

Ecole Nationale des Sciences de l’Informatique de Tunisie

1

Table des Matières

1 REMERCIEMENTS 4

2 MOTS CLES 5

3 INTRODUCTION. 7

4 PRESENTATION GENERALE 8

4.1 L’INRIA. 8

4.1.1 L’INRIA – PRESENTATION GENERALE. 8

4.1.2 L’INRIA – HISTORIQUE. 8

4.1.3 LES CHIFFRES-CLES. 11

4.2 L'UNITE DE RECHERCHE INRIA SOPHIA ANTIPOLIS. 11

4.2.1 LES EQUIPES DE L’UNITE 11

4.2.2 THEME 3 : INTERACTION HOMME-MACHINE, IMAGES, DONNEES, CONNAISSANCES. 12

4.3 ORION - ENVIRONNEMENTS INTELLIGENTS DE RESOLUTION DE PROBLEMES POUR DES SYSTEMES

AUTONOMES. 13

4.3.1 PRESENTATION ET OBJECTIFS GENERAUX. 13

4.3.2 RELATIONS INTERNATIONALES ET INDUSTRIELLES. 14

4.4 LE PILOTAGE DE PROGRAMMES 15

4.4.1 PRESENTATION 15

4.4.2 STRUCTURE DES CONNAISSANCES 15

5 PROBLEMATIQUE 17

5.1 L’EXISTANT 19

6 ETAT DE L’ART 20

6.1 GESTION DES UTILISATEURS 20

6.2 ORGANISATION DES RESSOURCES (FICHIERS…) 22

6.3 MODELES DE SECURITE 22

6.3.1 TYPES DE SECURITE 23

6.3.2 MECANISMES DE PROTECTIONS 23

6.3.3 LES ACL UNIX 25

6.3.4 LES ACL WINDOWS NT 25

6.3.5 LES C-LISTS JAVA 26

6.4 DISTRIBUTION SUR INTERNET 27

6.4.1 LES SOCKETS 27

6.4.2 HTTP/CGI 28

6.4.3 LES SERVLETS JAVA 28

6.4.4 DCOM 28

Conception & réalisation d’un outil sécurisé pour la gestion des ressources distribuées sur Internet : INRIA

Application au pilotage de programmes

Ecole Nationale des Sciences de l’Informatique de Tunisie

2

6.4.5 CORBA 28

6.4.6 RMI 28

6.4.7 COMPARAISON ENTRE LES DIFFERENTES TECHNIQUES 29

7 SPECIFICATIONS 31

7.1 MODELISATION DU PROBLEME : 31

7.2 SPECIFICATION DES BESOINS 31

7.3 CONTRAINTES LOGICIELLES/MATERIELLES: 33

7.3.1 LANGAGES ET ENVIRONNEMENTS DE PROGRAMMATIONS: 33

7.3.2 ENVIRONNENT DE DEVELOPPEMENT : 33

7.3.3 ENVIRONNEMENT D'EXECUTION : 33

8 CONCEPTION 34

8.1 ARCHITECTURE GENERALE 34

8.2 GESTION DES UTILISATEURS 37

8.2.1 LES DOMAINES 37

8.2.2 LES UTILISATEURS 38

8.2.3 LES GROUPES 38

8.2.4 LES DOMAINES, UTILISATEURS ET GROUPES SPECIAUX 39

8.2.5 COMPARAISON AVEC LE MODELE D’UNIX 40

8.2.6 COMPARAISON AVEC LE MODELE DE WINDOWS NT 41

8.3 ORGANISATION DES RESSOURCES 41

8.4 LOCALISATION, IDENTIFICATION DES OBJETS 41

8.5 MODELE DE SECURITE 43

8.5.1 L’AUTHENTIFICATION 43

8.5.2 CONTROLE DE L’ACCES ET DE LA MANIPULATION DES RESSOURCES 44

8.5.3 LA STRUCTURE D’UNE PERMISSION: 44

8.5.4 LE SIGNATAIRE 45

8.5.5 LA CIBLE 45

8.5.6 LES CONTRAINTES 47

8.6 DISTRIBUTION DES OBJETS 51

8.6.1 FONCTIONNEMENT DU SOUS-SYSTEME LOCAL 53

8.6.2 FONCTIONNEMENT DU SOUS-SYSTEME EXPORTE 55

8.6.3 MIGRATION DES OBJETS 56

8.6.3.1 Problème de sécurité 57

8.6.3.2 Problème au niveau du RMI 57

8.7 APPLICATION AU PILOTAGE DE PROGRAMME 58

8.8 MODELE OBJET 60

8.8.1 TOUT EST DOBJECTINTERFACE : 60

8.8.2 UML DE LOCALSYSTEMMANAGERINTERFACE 61

8.8.3 UML DE DOBJECTINTERFACE 61

HIERARCHIE DES OBJETS 62

9 REALISATION 63

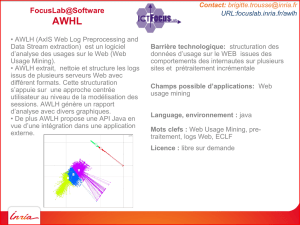

9.1 L’API DOOVOS 63

9.2 LA SERVLET PROGRAMSUPERVISIONSERVLET 64

9.3 LES OUTILS COMPLEMENTAIRES 66

9.3.1 HANDLER_GENERATOR 66

9.3.2 TEMPLATEGENERATOR 66

9.3.3 JHTML_GENERATOR 67

9.3.4 DOOVOS LAUNCHER 67

9.3.5 DDEBUGGER 69

Conception & réalisation d’un outil sécurisé pour la gestion des ressources distribuées sur Internet : INRIA

Application au pilotage de programmes

Ecole Nationale des Sciences de l’Informatique de Tunisie

3

9.4 INTEGRATION DANS L’APPLET 70

9.5 PERFORMANCES DU SYSTEME 70

10 CONCLUSION 72

11 BIBLIOGRAPHIE 73

11.1 ARTICLES 73

11.2 OUVRAGES 73

11.3 ADRESSES INTERNET 74

ANNEXE A : LA HIERARCHIE DES CLASSES ET DES INTERFACES DEVELOPPEES 76

12 ANNEXE B : COMPARATIF ENTRE MOTEURS DE SERVLETS 80

13 ANNEXE C : UTILISATION DE L’API DOOVOS, EXEMPLE 81

14 ANNEXE D : CONFIGURATION DES SERVEURS, EXEMPLE 83

Conception & réalisation d’un outil sécurisé pour la gestion des ressources distribuées sur Internet : INRIA

Application au pilotage de programmes

Ecole Nationale des Sciences de l’Informatique de Tunisie

4

1

Remerciements

Je remercie tout particulièrement Mme Sabine Moisan, mon responsable de stage, ainsi

que Mme Monique Thonnat, directeur du projet, pour leurs précieux conseils et leur

patience face à mes nombreuses questions.

Je voudrais également remercier Mr Francis Avnaim, avec qui j’ai collaboré durant

toute la durée du stage et qui m’a été d’une aide considérable en ce qui concerne Unix et

Java.

Mme Wided Chaari m’a permis d’effectuer ce stage, qu’elle en soit remerciée.

Enfin, je remercie toute l’équipe ORION (Alain Boucher, Robert Stahr,

Francois Bermond et tous les autres sans exception).

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

55

55

56

56

57

57

58

58

59

59

60

60

61

61

62

62

63

63

64

64

65

65

66

66

67

67

68

68

69

69

70

70

71

71

72

72

73

73

74

74

75

75

76

76

77

77

78

78

79

79

80

80

81

81

82

82

83

83

84

84

85

85

1

/

85

100%