Telechargé par

aurelie.alfonso

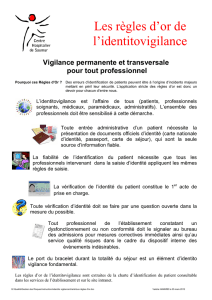

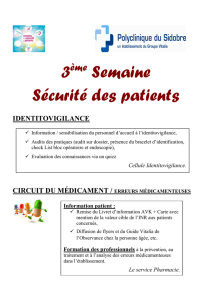

Modèle de charte d'identitovigilance en secteur médico-social

publicité