Configuration des Smart Cards et Protocoles de Sécurité

Introduction

Les cartes àpuce (smart cards) sont utilisées partout : cartes bancaires, cartes SIM, badges

d'accès, passeports biométriques, etc.

Elles offrent une authentification sécurisée et permettent de stocker et traiter des données

sensibles.

Mais pour qu'une smart card soit opérationnelle, elle doit être configurée et respecter des protocoles

de sécurité afin d'éviter les attaques et fraudes.

Dans cet exposé, nous allons voir :

- Qu'est-ce qu'une smart card ?

- Pourquoi avons-nous besoin de les configurer ?

-Le processus complet : de la fabrication à l'utilisation

- Qui les configure ?

- Pourquoi elles sont essentielles ?

-Les protocoles de sécurité (chiffrement, authentification, etc.)

-Les risques si les données ne sont pas protégées.

1. Qu'est-ce qu'une Smart Card ?

Une smart card est une carte en plastique intégrant une puce électronique capable de :

-Stocker des données sensibles (numéro de compte, clé de chiffrement, identité, etc.).

-Effectuer des calculs cryptographiques pour sécuriser les transactions.

-Protéger l'accès aux systèmes via l'authentification par PIN ou certificat.

Types de Smart Cards :

- Cartes à mémoire : Stockent uniquement des données (ex. cartes prépayées).

- Cartes àmicroprocesseur : Peuvent exécuter des programmes et sécuriser les transactions (ex.

cartes bancaires, SIM, passeports biométriques).

Exemples d'utilisation :

- Cartes SIM -> Authentification des utilisateurs mobiles.

- Cartes bancaires (EMV) -> Sécurisation des paiements.

-Badges d'accès -> Contrôle de sécurité dans les entreprises.

-Passeports biométriques -> Vérification de l'identité aux frontières.

2. Pourquoi Configurer une Smart Card ?

Une carte àpuce vierge ne peut pas être utilisée directement. Elle doit être personnalisée et

sécurisée avant utilisation.

Objectifs de la configuration :

-Définir un identifiant unique pour chaque carte.

-Enregistrer un code PIN pour sécuriser l'accès.

-Charger des clés cryptographiques pour le chiffrement et l'authentification.

-Définir des permissions (ex : qui peut lire, modifier ou exécuter certaines actions).

-Stocker des données spécifiques (solde d'un compte, abonnement, empreinte digitale, etc.).

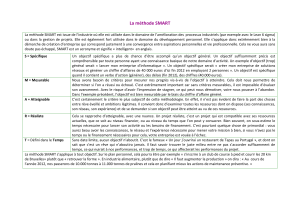

3. Le Processus de Configuration d'une Smart Card

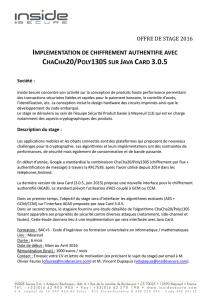

1. Fabrication de la carte : La carte est produite avec une puce vierge contenant un système

d'exploitation (ex. JavaCard, BasicCard).

2. Personnalisation initiale : Configuration avec un identifiant unique (UID), un code PIN initial, des

clés de chiffrement et des applications nécessaires.

3. Programmation : Utilisation de langages comme JavaCard, ZC Basic, C & Assembly.

4. Déploiement & Activation : Changement du PIN et activation sur un système sécurisé.

5. Utilisation : Paiement, déverrouillage d'accès sécurisé, vérification d'identité.

4. Pourquoi la Sécurité est-elle Cruciale ?

Les smart cards manipulent des données sensibles. Sans chiffrement, elles sont vulnérables aux

attaques :

- Clonage : Copier les données d'une carte pour en faire un double -> Fraude bancaire, vol

d'identité.

- Man-in-the-Middle (MITM) : Intercepter les données échangées -> Vol d'informations

confidentielles.

- Brute Force sur le PIN : Tester tous les codes PIN possibles -> Accès non autorisé.

Conclusion

*Les smart cards sont essentielles pour la sécurité des transactions et des accès.

*Une carte doit être bien configurée avant d'être utilisée.

*Le chiffrement protège les échanges et prévient les attaques.

*Ne pas sécuriser une carte peut entraîner des fraudes massives.

1

/

3

100%