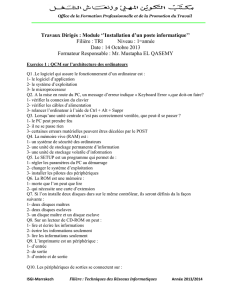

Cours Maintenance Ordinateurs : Architecture et Dépannage

Telechargé par

bechir.werghemi07

SUPPORT DE FORMATION

COURS DE MAINTENANCE DES

ORDINATEURS PARTIE I

Filière : Licence professionnelle

Maintenance et Réseaux Informatiques

COULIBALY N’DA Joseph

Ing. des Télécommunications et Electr. et Maint. Inform.

UPIB

DESCRIPTION ET PROGRAMME

Objectifs du cours :

Maintenance (entretien) des ordinateurs

1. Utilisation des outils et dispositifs électroniques d'évaluation de base

2. Utilisation des matériels et logiciels de diagnostic

3. Installez les périphériques tels que des imprimantes, des conducteurs de

disque et des conseils d'option

4. Matériel et logiciel installés dans diverses configurations communes

5. Dépannez les problèmes avec de diverses configurations communes de

hardware/software

6. Dépannage des problèmes avec de diverses configurations communes de

hardware/software

7. Description de l'architecture de base du PC

8. Installation et dépannage des problèmes de base avec des câbles

d'imprimante et de modem

9. Manuels techniques d'utilisation

10. Entretien périodique

11. Description des concepts liés aux opérations d'impression et identification

des composants spécifiques d'imprimantes

12. Soin et service des techniques et problèmes communs avec les types

d'imprimantes les plus courants.

2

Programme de la formation :

I. Architecture du Micro-ordinateur

1. Interface de matériel et de logiciel

2. Composants d'équipement de base

3. Logiciel de logiciel d'exploitation

4. Périphériques

II. Introduction aux techniques d'entretien et de réparation

1. Outils de base

2. Entretien d'utilisateur

3. Entretien de niveau de conseil

4. Entretien de niveau de morceau

5. Entretien avancé

III. Introduction au diagnostic d'ordinateur

1. Détection des erreurs

2. De résolution des problèmes

3. Procédures d'initialisation de système

4. Installation de zone de travail

IV. Maintenance préventive et corrective

V. Diagnostic

1. Diagnostic courant

2. Employer le logiciel diagnostique

3. Diagnostic de dépannage

VI. fichiers séquentiels de configuration

1. Concepts d'unité de disques

2. Modules de gestion de périphérique

3. Dossiers de configuration

4. Fichiers séquentiels

VII. Installation de matériel et dépannage de base

1. Imprimeurs

2. Unités de disque

3. Moniteurs

4. Conseils d'option

5. Dispositifs de communications

6. Souris

7. Mémoires

8. Soin et service des imprimeurs

9. Problèmes communs avec des imprimeurs

VIII. Installation de logiciel et dépannage de base

1. Considérations automatisées d'installation

2. Installation manuelle

3. Personnalisation

4. Configuration au matériel et aux périphériques

5. Configuration de l'imprimante

3

I. Architecture du Micro-ordinateur

A Interface matériel - logiciel

Une interface est une zone, réelle ou virtuelle qui sépare deux éléments. L'interface désigne

ainsi ce que chaque élément a besoin de connaître de l'autre pour pouvoir fonctionner

correctement.

Il existe différentes sortes d'interface. Par exemples l’interface homme-machine et interface

informatique.

Une interface homme-machine permet d'échanger des informations entre l'utilisateur humain

et la machine. Pour que cette communication soit la plus simple à faire et à réaliser, on utilise

différents éléments. Les périphériques d'entrée, comme le clavier, la souris, ou le scanner

permettent à l'homme de donner des renseignements ou des ordres à la machine. Les

périphériques de sortie comme l'écran, des diodes ou l'imprimante permettent à la machine de

répondre aux ordres et d'afficher des informations.

L'écran est un élément important et peut afficher du texte simple aussi bien qu'un

environnement graphique élaboré. L'un des buts de la discipline est ainsi de donner des outils

et des éléments pour mettre en forme au mieux cet environnement, et ainsi permettre à

l'homme l'interagir plus agréablement ou plus efficacement avec la machine.

L'interface Web est un exemple d'interface homme-machine constituée de pages web. Par

exemple, Amazon est une interface web pour faire des achats à distance. Une interface Web

est généralement accessible par un navigateur Web. Les éléments les plus courants de

l'interface web sont un logo, un menu de fonctionnalités et un moteur de recherche. Souvent

elle permet d'échanger des informations avec une base de données.

Une interface peut être encore définie en informatique comme un arrangement de conception

logicielle pour permettre la modularité et la réutilisation de code. Pour une bibliothèque

logicielle on parle d'interface de programmation. Pour un objet logiciel, défini par la

programmation orientée objet, on parle simplement d'interface. L'interface qui est présentée à

l'utilisateur est nommée interface utilisateur, elle donne accès aux fonctions du programme

par le biais du clavier et de la souris tout en les représentant d'une manière graphique.

Mais l’interface dont il est question dans ce paragraphe est l’interface ‘HARDWARE’ -

‘SOFTWARE’. En sorte, l’interface entre le ‘MATERIEL’ et le ‘LOGICIEL’. Ces deux

notions sont en effet intimement liées comme le montre la figure où sont représentés l’UNITE

CENTRALE et ses périphériques.

4

(Figure 1)

B Composants HARDWARE de base

Nous allons nous intéresser dans cette rubrique essentiellement à l’unité centrale.

Les composants de base de l’unité centrale sont classiques.

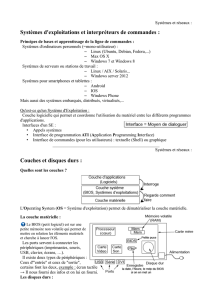

Mais avant d’y revenir, voyons le schéma organisationnel d’un PC.

Figure : SCHEMA ORGANISATIONNEL d’un PC

D'un point de vue très schématique un ordinateur est un système de traitement de

d'informations. L'information est stockée :

• en mémoire vive (RAM) accessible en lecture / écriture

• en mémoire morte (ROM) accessible en lecture seule

• ou sur des supports de stockage de masse (Disque Dur, Disquettes, Cdrom, etc.)

Nous allons nous intéresser à présent un peu plus à l’unité centrale.

5

Unité Centrale

Face Avant

L'Unité Centrale (parfois appelée boîtier) est chargée de regrouper les éléments les plus

importants d'un ordinateur, à savoir :

• Carte mère (sur laquelle on connecte micro-processeur et mémoire)

• Périphériques de stockages de l'information (Disque Dur, Disquettes, ...)

La forme du boîtier de l’Unité Centrale est variable. C’est ainsi que l’on rencontre des

DESKTOP et des TOWER (Tours). Ces derniers existent encore en

• mini tour (MINI TOWER)

• moyenne tour (MIDI TOWER)

• grande tour (BIG TOWER)

Les boîtiers de type moyenne et grande tour permettent de loger plus de périphériques de

stockage car ils disposent de plus d'espace.

Lecteur de DVD Lecteur ZIP Lecteur de disquette

Sur la photo ci-contre on peut voir une Unité Centrale de format moyenne tour comportant

(de haut en bas) :

• un lecteur de DVD

• un lecteur ZIP

• un lecteur de disquette 3 pouces 1/2 (floppy)

Face Arrière

• connexion clavier PS/2 (à gauche)

• connexion souris PS/2 (à droite)

• 2 ports USB

• 1 port parallèle 25 broches pour imprimante

• 2 ports série 9 broches COM A et COM B

• un connecteur Joystick/Midi

6

• 3 connecteurs de port audio

• sortie carte graphique AGP

• carte réseau 10/100 Mo/s

• carte son

Intérieur

Ci-dessus on peut voir l'intérieur de l'unité centrale (la carte mère a été enlevée). On trouve :

• un bloc d'alimentation convertissant le courant alternatif 220 V en courant continu 12 V et

5V.

• l'emplacement réservé pour placer la carte mère

• des baies de stockages pour ajouter des périphériques internes

Sur la photo, l’intérieur du boîtier est privé d’un composant essentiel qu’on peut même

qualifier de composant le plus important de l’Unité centrale : la carte-mère, comme l’indique

son nom.

La Carte Mère (Motherboard)

7

Exemple : carte ATX K7

La carte mère est l'un des éléments essentiels d'un ordinateur. Son but est de connecter les

différents composants de la machine au travers de canaux de communication, appelés bus,

permettant d'échanger l'information.

La carte mère (et notamment son chipset) détermine :

• la vitesse des différents bus

• le type de processeur qui peut être utilisé et la gamme de fréquences

• le type de mémoire qui peut être utilisé, ainsi que la taille maximale de la mémoire

On trouvera donc sur une carte mère :

• le socket qui détermine le type de processeur que l'on peut connecter

• des connecteurs pour la mémoire qui déterminent le type de mémoire à utiliser ainsi que la

taille de la mémoire maximale (qui dépend du nombre de connecteurs)

• les ports EISA, PCI pour les cartes d'extension (Carte graphique, carte son, carte réseau,

carte PCI/SCSI)

• éventuellement, un port AGP pour les cartes graphique hautes performances

• un port de connexion floppy pour les lecteurs de disquettes (maximum 2 lecteurs)

• 2 ports de connexion IDE pour les périphériques internes (Disques durs, CDRom,

DVDRom, Graveur,ZIP, ...)

Voici quelques exemples de chipsets Intel :

• i815 : 133/100/66 Mhz + AGP 4X + SDRAM (100/133 Mhz)

• i845G : 533/400 Mhz + AGP 4X + DDR SDRAM (266/200 Mhz) ou SDRAM (133 Mhz)

• i845GE : 533/400 Mhz + AGP 4X + DDR SDRAM (333/266 Mhz)

• i850 : 400 Mhz + AGP 4X + RDRAM PC 800 (3,2 Go/s)

• i850E : 533/400 Mhz + AGP 4X + RDRAM PC 1066 (4 Go/s)

Le composant le plus important de la carte-mère est incomtestablement le processeur.

Le Micro-processeur

Le micro-processeur est en quelque sorte le cerveau de la machine. C'est lui qui traite les

données en mémoire et en provenance des autres périphériques. Il existe 2 grandes

compagnies commercialisant des micro-processeurs pour PC :

• Intel (INTegrated ELectronics)

o 8086, 80186, 80286, 80386, 80486

o Pentium, II, III, 4

o Celeron

• AMD (Advanced Micro Devices)

o clones Intel (8086, 80186, 80286, 80386, 80486)

8

o K6, II, III

o Athlon XP, MP

o Duron

Pentium 75 et Cyrix 686 Taille réelle 5 cm x 5 cm Pentium 75 et Pentium 4 à 2 Ghz Taille

réelle Pentium 4 et AthlonAthlon

EXEMPLE DE CARTE MERE MULTIPROCESSEUR

La carte mère ci-dessus représentée permet de connecter 1, 2 ou 4 processeurs Opteron : Tyan

Thunder K8QS S4880 supportant jusqu'à 20 Go de RAM

9

Plus la fréquence des micro-processeurs augmente, plus la quantité de courant circulant dans

les lignes de courant est importante et plus la chaleur dégagée par le processeur est

importante. L'electromigration est un phénomène qui dégrade les lignes de courant à

l'intérieur d'un micro-processeur en raison d'une chaleur excessive. Pour éviter que les circuits

ne chauffent trop, on utilise des dissipateurs de chaleur permettant d'éliminer la chaleur

dégagée par le processeur. En peut également affubler le dissipateur d'un ventilateur qui

augment la dissipation de chaleur.

Dissipateur de chaleur Dissipateur + ventilateur

C Logiciel - système d'exploitation

Description du système d'exploitation

Pour qu'un ordinateur soit capable de faire fonctionner un programme informatique (appelé

parfois application ou logiciel), la machine doit être en mesure d'effectuer un certain nombre

d'opérations préparatoires afin d'assurer les échanges entre le processeur, la mémoire, et les

ressources physiques (périphériques).

Le système d'exploitation (noté SE ou OS, abréviation du terme anglais Operating System),

est chargé d'assurer la liaison entre les ressources matérielles, l'utilisateur et les applications

(traitement de texte, jeu vidéo, ...). Ainsi lorsqu'un programme désire accéder à une ressource

matérielle, il ne lui est pas nécessaire d'envoyer des informations spécifiques au périphérique,

il lui suffit d'envoyer les informations au système d'exploitation, qui se charge de les

transmettre au périphérique concerné via son pilote. En l'absence de pilotes il faudrait que

chaque programme reconnaisse et prenne en compte la communication avec chaque type de

périphérique !

10

Le système d'exploitation permet ainsi de "dissocier" les programmes et le matériel, afin

notamment de simplifier la gestion des ressources et offrir à l'utilisateur une interface homme-

machine (notée «IHM») simplifiée afin de lui permettre de s'affranchir de la complexité de la

machine physique.

Rôles du système d'exploitation

Les rôles du système d'exploitation sont divers :

• Gestion du processeur : le système d'exploitation est chargé de gérer l'allocation du

processeur entre les différents programmes grâce à un algorithme d'ordonnancement. Le

type d'ordonnanceur est totalement dépendant du système d'exploitation, en fonction de

l'objectif visé.

• Gestion de la mémoire vive : le système d'exploitation est chargé de gérer l'espace mémoire

alloué à chaque application et, le cas échéant, à chaque usager. En cas d'insuffisance de

mémoire physique, le système d'exploitation peut créer une zone mémoire sur le disque dur,

appelée «mémoire virtuelle». La mémoire virtuelle permet de faire fonctionner des

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

55

55

56

56

57

57

58

58

59

59

60

60

61

61

62

62

63

63

64

64

65

65

66

66

67

67

68

68

1

/

68

100%