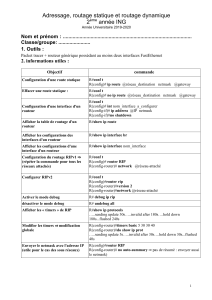

Cisco CCNA 2: Configuration Routeur & Routage Basique

Telechargé par

Mohammed Hamdaoui

!

!

www.supinfo.com

Copyright © SUPINFO. All rights reserved

Cisco CCNA 2

"#$%&'()*+&#$!,-.!)#(+-().!-+!)#(+*'-!

/

*.&

0

(-

Campus Booster ID : 175

Version 3.0

E

E

s

s

s

s

e

e

n

n

t

t

i

i

e

e

l

l

"#$+-$(!

!

!"!#$%$&'()*&+ """"""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" ,!

1212!3456768697 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :!

12;2!36<=9<6865<!>?7 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :!

12@2!79AB4<!>?72222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 C!

1.3.1. Normes WAN de la couche physique..................................................................................................... 6

1.3.2. Normes WAN de la couche liaison de données ..................................................................................... 7

12D2!84"E79F9G64<!>?722222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 H!

1.4.1. Services à commutation de circuits....................................................................................................... 8

1.4.2. Services à commutation de paquets/cellules ......................................................................................... 9

1.4.3. Services dédiés .................................................................................................................................... 10

1.4.4. Autres services .................................................................................................................................... 10

-"!.+/#01'2/.0+)&'()#0'/$'#% """""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" !!!

;212!=A4<478?8697!3IJ7!A9J84JA!"6<"9 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 11!

2.1.1. Composants internes ........................................................................................................................... 11

2.1.2. Composants externes........................................................................................................................... 12

;2;2!KA?7"E4B478< 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 1@!

2.2.1. Interfaces LAN et WAN ....................................................................................................................... 13

2.2.2. Accès pour configuration .................................................................................................................... 13

;2@2!<L<84B4!3I4M=F968?8697!"6<"9!69< 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 1D!

2.3.1. Principes et spécifications................................................................................................................... 14

2.3.2. Modes de commandes ......................................................................................................................... 15

2.3.3. Système d’aide..................................................................................................................................... 16

2.3.4. Commandes d’édition avancée............................................................................................................ 17

2.3.5. Historique des commandes.................................................................................................................. 17

2.3.6. Fichiers de configuration.................................................................................................................... 18

3"!20+4.5'#&/.0+)1$)6&%$)17'+)#0'/$'#""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" !8!

@212!"9BB?734<!34!N6<J?F6<?8697!3I48?82222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 1O!

@2;2!3?84!48!E4JA42222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;P!

@2@2!79B!3IE984!48!A4<9FJ8697!34!79B< 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;P!

@2D2!34<"A6=8697<!48!K?7764A4!34!"9774M697 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;1!

@2:2!B98<!34!=?<<42222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;;!

@2C2!<4AN4JA!E88= 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;@!

@2H2!"9756GJA?8697!34<!6784A5?"4< 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;@!

3.7.1. Interfaces Loopback ............................................................................................................................ 24

3.7.2. Interfaces Ethernet/IEEE 802.3 .......................................................................................................... 24

3.7.3. Interfaces série.................................................................................................................................... 25

9"!.+40#:&/.0+%)$/)&22$%)&'()&'/#$%)1.%;0%./.4%"""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" -<!

D212!"3=222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;C!

4.1.1. Théorie ................................................................................................................................................ 26

4.1.2. Configuration ...................................................................................................................................... 27

4.1.3. Visualisation et résolution de problèmes ............................................................................................ 27

D2;2!84F748 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;H!

4.2.1. Théorie ................................................................................................................................................ 27

4.2.2. Commandes et utilisation.................................................................................................................... 28

C i s c o CCNA 2 @!Q!H1

!

!

,"!5$%/.0+)17.0%)$/);#02$%%'%)1$)1$:&##&5$ """""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" -8!

:212!=A9"4<<J<!34!34B?AA?G4 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 ;O!

5.1.1. Séquence d’amorçage ......................................................................................................................... 29

5.1.2. Commandes boot system ..................................................................................................................... 30

5.1.3. Registre de configuration.................................................................................................................... 30

5.1.4. Mode SETUP....................................................................................................................................... 31

:2;2!G4<8697!3I69<2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 @;!

5.2.1. Informations générales........................................................................................................................ 32

5.2.2. Gestion des systèmes de fichiers ......................................................................................................... 33

5.2.3. Mode RXBoot ...................................................................................................................................... 33

<"!#0'/&5$""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" 3<!

C212!=A67"6=4<!5973?B478?JM222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 @C!

6.1.1. Fonctions de routage et de commutation ............................................................................................ 36

6.1.2. Processus de transmission .................................................................................................................. 37

6.1.3. Table(s) de routage ............................................................................................................................. 38

C2;2!A9J8?G4!<8?86RJ4!48!3L7?B6RJ422222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 DP!

6.2.1. Caractéristiques et comparatif............................................................................................................ 40

6.2.2. Caractéristiques des protocoles de routage........................................................................................ 40

C2@2!"97N4AG47"4S!K9J"F4<!34!A9J8?G4!48!<9FJ8697< 2222222222222222222222222222222222222222222222222222222222222222222222222222222 D1!

6.3.1. Convergence........................................................................................................................................ 41

6.3.2. Boucles de routage.............................................................................................................................. 41

6.3.3. Métrique de mesure infinie.................................................................................................................. 42

6.3.4. Split Horizon ....................................................................................................................................... 42

6.3.5. Route Poisoning .................................................................................................................................. 42

6.3.6. Mises à jour déclenchées..................................................................................................................... 43

6.3.7. Compteurs de retenue ......................................................................................................................... 43

C2D2!A9J8?G4!?!N4"84JA!34!36<8?7"4 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 DD!

C2:2!A9J8?G4!?!48?8!34!F647< 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 DD!

C2C2!<L<84B4<!?J8979B4<S!=A989"9F4<!34!A9J8?G4!6784A64JA<!48!4M84A64JA< 222222222222222222222222222222222222222 DC!

C2H2!"9756GJA?8697!=?A!345?J8S!A9J8?G4!<8?86RJ4!48!N6<J?F6<?8697!3I48?8 22222222222222222222222222222222222222222 DC!

="!;#0/020>$)#.;"""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" 98!

H212!8E49A64222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 DO!

H2;2!"9756GJA?8697 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :P!

7.2.1. Commandes......................................................................................................................................... 50

7.2.2. Procédure de configuration ................................................................................................................ 51

H2@2!N4A656"?8697 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :1!

?"!;#0/020>$).5#;""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" ,-!

T212!8E49A64222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :;!

T2;2!"9756GJA?8697 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :D!

8.2.1. Commandes......................................................................................................................................... 54

8.2.2. Procédure de configuration ................................................................................................................ 55

T2@2!N4A656"?8697 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :C!

C i s c o CCNA 2 D!Q!H1

!

!

8"!;#0/020>$).2:;"""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" ,=!

O212!8E49A64222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :H!

O2;2!B4<<?G4<!6"B=2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 :T!

9.2.1. Types de messages............................................................................................................................... 58

9.2.2. Echo Request/Reply............................................................................................................................. 58

9.2.3. Destination Unreachable .................................................................................................................... 59

9.2.4. Parameter Problem............................................................................................................................. 59

9.2.5. Source Quench .................................................................................................................................... 60

9.2.6. Redirect/Change Request .................................................................................................................... 60

9.2.7. Timestamp Request/Reply ................................................................................................................... 61

9.2.8. Information Request/Reply.................................................................................................................. 61

9.2.9. Address Mask Request/Reply .............................................................................................................. 61

9.2.10. Router Discovery/Solicitation ............................................................................................................. 62

!@"!#$%0>'/.0+)1$);#06>$:$%"""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" <3!

1P212!"9BB?734<!34!N4A656"?8697 222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 C@!

1P2;2!4AA4JA<!"9JA?784<!48!B934F4!9<6 2222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CD!

1P2@2!34K9G?G422222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CD!

1P2D2!=A9"43JA4!34!A4"J=4A?8697!34<!B98<!34!=?<<4!3IJ7!A9J84JA 2222222222222222222222222222222222222222222222222222222222 C:!

!!"!&2> """""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""""" <<!

11212!8E49A64222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CC!

11.1.1. Principe fondamental .......................................................................................................................... 66

11.1.2. Masque générique ............................................................................................................................... 67

112;2!?"F!<8?73?A3222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CT!

112@2!?"F!48473J4 22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CT!

112D2!?"F!79BB44222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 CO!

112:2!B6<4!47!=F?"4!48!N4A656"?8697!34<!?"F<22222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222222 HP!

!

C i s c o CCNA 2 :!Q!H1

!

!

1. Réseaux WAN

!

1.1. Définition

!

=*)!,U%&$&+&#$S!($!)U.-*(!>?7!-.+!V!

x J$!)U.-*(!W#$'(-!,&.+*$X-2!

x J$! )U.-*(! 0(&! &$+-)X#$$-X+-! ,-.! )U.-*(Y! F?7! 0(&! .#$+! 'U$U)*W-Z-$+! .U[*)U.! [*)! ,-! \*.+-.!

U+-$,(-.!'U#')*[]&0(-.2!

!

F-.![)&$X&[*W-.!X*)*X+U)&.+&0(-.!,-.!)U.-*(Y!>?7!.#$+!W-.!.(&\*$+-.!V!

x 6W.!%#$X+&#$$-$+!*(!$&\-*(!,-.!X#(X]-.![]^.&0(-!-+!W&*&.#$!,-!,#$$U-.!,(!Z#,_W-!,-!)U%U)-$X-!

9<62!

x 6W.!%#$X+&#$$-$+!*(`,-Wa!,-!W*![#)+U-!'U#')*[]&0(-!,-.!)U.-*(Y!F?72!

x 6W.!(+&W&.-$+!W-.!.-)\&X-.!,I#[U)*+-().!8UWUX#Z.2!

x 6W.!(+&W&.-$+!,&\-).-.!X#$$-Y&#$.!.U)&-![#()!X#ZZ($&0(-)2!

!

1.2. Dispositifs WAN

!

!

#ABCDBE)

!

2AFFBCGCDBE!b?8BS!5)*Z-!A-W*^S!A76<c!

!

:AHDF)DC)BIJCK)2%'L1%'!bZ#,-Z!*$*W#'&0(-S!Z#,-Z!Xd/W-S!

($&+U!"<JQ3<J![#()!81Q41S!8?!-+!781![#()!A76<c!

!

%DEMDBE)HD)NAFFBIJNGCJAI!b=?KMc!

!

F-.!,&.[#.&+&%.!>?7!W-.![W(.!X#()*ZZ-$+!(+&W&.U.!.#$+!W-.!.(&\*$+.!V!

!

x #ABCDBE!V!3&.[#.&+&%!,-!X#(X]-!@!/*.*$+!.-.!,UX&.&#$.!,I*X]-Z&$-Z-$+!.()!W-.!*,)-..-.!,-!W*!

X#(X]-!)U.-*(!b6=S!6=MS!-+X2c2!6W!#%%)-!,-.!&$+-)%*X-.!F?7!-+!>?7![-)Z-++*$+!WI&$+-)X#$$-Y&#$!

,-.!)U.-*(Y!W#X*(Y!*(!)U.-*(!Z#$,&*W!b6$+-)$-+c2!

x 2AFFBCGCDBE!V! 3&.[#.&+&%! ,-! X#(X]-! ;! 0(&! *..()-! W*! X#ZZ(+*+&#$! ,(! +)*%&X! >?72! "-!

,&.[#.&+&%!-.+![)U.-$+!*(!Xe()!,I($!)U.-*(!>?72!

x :AHDF) DC) BIJCK) 2%'L1%'!V! J$&+U! ,-! X#(X]-! 1! *'&..*$+! *(! $&\-*(! ,-! W*! %#)Z-! ,(! .&'$*W!

UW-X+)&0(-2!"-!,&.[#.&+&%!.-![W*X-!*(Y!-Y+)UZ&+U.!,-.!W&*&.#$.!>?7S!*,*[+*$+!*&$.&!W-.!.&'$*(Y!

*(!%#)Z*+!,U.&)U![#()!X]*0(-!Xf+U2!

x %DEMDBE) HD) NAFFBIJNGCJAI!V! 6W! X#$X-$+)-! W-.! X#ZZ($&X*+&#$.! (+&W&.*+-()! -$+)*$+-.! -+!

.#)+*$+-.2!

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

55

55

56

56

57

57

58

58

59

59

60

60

61

61

62

62

63

63

64

64

65

65

66

66

67

67

68

68

69

69

70

70

71

71

1

/

71

100%