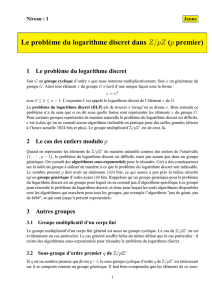

Les progrès algorithmiques sur le problème du logarithme discret.

Les progrès algorithmiques sur le problème

du logarithme discret.

E. Thomé

Inria/Caramel, CNRS, Nancy

/* EPI CARAMEL */ C,A,

/* Cryptologie, Arithmétique : */ R,a,

/* Matériel et Logiciel */ M,E,

L,i=

5,e,

d[5],Q[999 ]={0};main(N ){for

(;i--;e=scanf("%" "d",d+i));for(A =*d;

++i<A ;++Q[ i*i% A],R= i[Q]?

R:i); for(;i --;) for(M =A;M

--;N +=!M*Q [E%A ],e+= Q[(A

+E*E- R*L* L%A) %A]) for(

E=i,L=M,a=4;a;C= i*E+R*M*L,L=(M*E +i*L)

%A,E=C%A+a --[d]);printf ("%d"

"\n",

(e+N*

N)/2

/* cc caramel.c; echo f3 f2 f1 f0 p | ./a.out */ -A);}

12 novembre 2014

Les progrès algorithmiques sur le problème du logarithme discret. 1/42

Sur quoi repose la sécurité ?

Ces objets « contiennent de la cryptographie ».

C’est-à-dire ? Protocoles incluant divers types de primitives :

De la cryptographie symétrique (AES, . . . ) ;

Des fonctions de hachage (md5, SHA-1, SHA-3, . . . ) ;

De la cryptographie à clé publique (RSA, DSA, . . . ).

primitives solides + implémentation parfaite →sécurité

Les progrès algorithmiques sur le problème du logarithme discret. 4/42

Différents métiers

On peut s’intéresser à différentes choses :

L’étude des protocoles cryptographiques ;

La conception de solutions cryptographiques ;

L’étude de leur implémentation ;

L’étude de la sécurité des primitives sous-jacentes.

Mon travail est l’étude de la sécurité des primitives de la

cryptographie à clé publique.

Les progrès algorithmiques sur le problème du logarithme discret. 5/42

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

49

49

50

50

51

51

52

52

53

53

54

54

1

/

54

100%