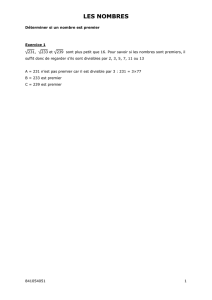

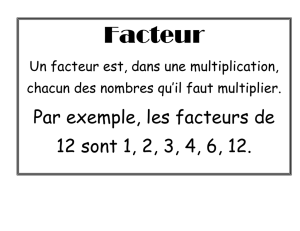

II. Les nombres premiers

République Algérienne Démocratique et Populaire

Université Abou Bakr Belkaid– Tlemcen

Faculté des Sciences

Département d’Informatique

Mémoire de fin d’études

pour l’obtention du diplôme de Licence en Informatique

Thème

Conception et Implémentation d’un

Système multi-agent Pour le test de

primalité de nombre premier

Réalisé par :

- Guermoudi Mohammed Amine

- Benamar Abdeladim

Présenté le 30 Juin 2011 devant la commission d’examination composée de MM.

- Belabed Amine

(encadreur)

- Hajila Fethallah

(Examinateur)

- Smahi Mohammed Ismail

- Merzoug mohammed

(Examinateur)

(examinateur)

Année universitaire : 2010-2011

2

Résumé

La détection des nombres premiers est un problème difficile, notamment dans le

domaine de la mathématique, car autant que le nombre est grand, il va gaspiller du

temps et de nombreuses ressources matérielles et donc financières, pour cela nous avons

construit un système multi-agent qui fait l’analyse et le test de la primalité des entiers

pour faciliter cette tâche. Les agents du système développé sont programmés en JAVA

et sous la plate forme JADE.

Abstract

The detection of prime numbers is a difficult problem, particularly in the field of

mathematics, as much as the number is large, it will waste time and many financial and

material resources. For that we have built a multi-agent system which makes the

analysis and testing the primality of integers to facilitate this task. The agents of our

system are developed in Java language under the JADE platform.

صخلم

JAVAJADE

3

Remerciement

Nous tenons à remercier :

Allah le tous puissant ;

Mr Belabed Amine, notre encadreur, pour ses conseils,

sa disponibilité et son encouragement qui nous ont

permis de réaliser ce travail dans les meilleures

conditions.

Les jurys pour leurs efforts et leur soin apporté à notre

travail. Aux enseignants de notre université et

département informatique.

4

Dédicace

Je dédie ce modeste travail pour mes chers parents par

les quelles j’aurais jamais atteindre la place où je suis

sans leurs admirables rôles et si encouragent pour

accomplir mes études, si ainsi je le dédie pour tous ma

familles et mes amis.

Amine

5

Je dédie ce mémoire :

A Ceux qui ont fait de moi l’homme que je suis

aujourd’hui : mes très chers parents, que dieu les

récompense et les garde, et surtout ma mère qui

m’a éclairée mon chemin et qui m’a encouragé et

soutenue toute au long de mes études.

A Mon frère et ma sœur.

A M. Belabed et tous les enseignants.

A Tous mes amis et Mes collègues de

promotion avec lesquels, j’ai passé mes meilleures

années d’études.

Abdeladim

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

1

/

45

100%