Commutation de packets optiques avec reconnaissance des

publicité

· YOUSRA BEN M'SALLEM

COMMUTATION DE PACKETS OPTIQUES AVEC

RECONNAISSANCE DES ÉTIQUETTES DE POIDS-2

PAR MÉLANGE A QUATRE ONDES

Mémoire présenté

à la Faculté des études supérieures de l'Université Laval

dans le cadre du programme de maîtrise en Génie Électrique

pour l'obtention du grade de maître en génie électrique

DÉPARTEMENT DE GÉNIE ÉLECTRIQUE ET DE GÉNIE INFORMATIQUE

FACULTÉ DES SCIENCES ET DE GÉNIE

UNIVERSITÉ LA VAL

QUÉBEC

2008

© Y ousra Ben M' sallem, 2008

Résumé

Dans ce mémoire, nous démontrons expérimentalement une alternative aux traitements

complexes associés à l'échange des étiquettes dans les réseaux GMPLS. En se basant sur un

multiplexage temporel d'étiquettes muIti-longueurs d'onde de poids-2, nous étudions une

structure de réseaux permettant un routage optique des paquets. Nous adoptons donc une

solution optique simple, à bas prix et pratique tout en assurant un débit binaire élevé et une

bonne fiabilité.

Nous exploitons une technique de reconnaIssance des étiquettes multi-Iongueurs

d'onde M-À de poids-2 en utilisant l'allocation de mélange à quatre ondes (FWM) et un

filtrage optique sélectif. Au niveau des nœuds de transmission, les étiquettes sont séparées en

utilisant un réseau de Bragg (FBG) avec une réflexion élevée. Quant aux produits de FWM,

ils sont générés en utilisant un amplificateur optique à semi-conducteur (SOA) fortement

non-linéaire. Ainsi, avec ce montage, on a pu montrer la fiabilité de la structure proposée en

réalisant une transmission réussie et sans erreur de paquets contenant deux étiquettes M-À de

poids-2 à travers un réseau à deux nœuds. En effet, la pénalité .en puissance est moins de 1.5

dB pour assurer la transmission sans erreur du payload (BER < 10 1°) à travers tout le réseau.

Abstract

In this dissertation, we demonstrate experimentally an alternative to the complex

optical-Iabel processing achieved by the label swappers in the GMPLS. The network

examined is based on multi-wavelength weight-2 code labels. We avoid label swapping timemultiplexing these labels to perform an optical routing of the packets through the entire

c'

optical network following a predefined label switched path. The network structure studied is

practical and offers high-speed switching, while simple and low-cost.

In particular, we examine the performance of time-stacked (M-À) weight-2 code labels

using four-wave-mixing (FWM) sideband allocation and selective optical filtering. At the

forwarding node, the time-stacked labels are separated using a highly reflective fiber Bragg

Grating (FBG), FWM terms are generated using a highly non-linear semiconductor optical

amplifier (SOA). We demonstrate successful forwarding of packets with two M-À weight-2

1

labels through a two-hop network. We report error free transmission (BER < 10- °) of the

payload through the entire network with less than 1.5 dB of power penalty.

Dédicaces"

fi mes parents

JIucun hommage ne pourrait être à (a hauteur de {'amour

P,t de {'affection dont ifs ne cessent de me com6Cer.

Q]l'i(s trouvent dans ce travai( un

rrémoignage de mon profond amour et éterne(Ce reconnaissance.

Que (Dieu (eur procure 60nne santé et Congue vie.

JI mes chères sœurs et à tous ce~ qui m'aiment "et que j'aime

Je dédie ce travai[ ..

11

Remerciements

Le travail de ce projet de maîtrise a été mené au seIn du centre de

recherches COPL « Centre d'optique, photonique et laser» dont fait pa,rtie de

laboratoires de communications optiques du département de génie électrique et

génie informatique de l'université LAVAL à Québec. Ce travail n'aurait jamais

vu le jour sans l'aide et le soutien d'un certain nombre de personnes auxquelles

j'aimerais exprimer ici toute ma reconnaissance. Je tiens à remercier en pre"mier

lieu Mme Leslie Ann Rusch de m'avoir accueillie au sein de son groupe de

recherche et de m'avoir proposé ce sujet enrichissant et motivant. Je voudrais

aussi la remercier de sa disponibilité, son sérieux suivi de mon travail, ses

conseils pertinents, sa confiance renouvelée et ses encouragements continus.

J'estime que sans sa contribution, ce travail n'aurait jamais vu le jour.

J'exprime ensuite une profonde gratitude, et ces mots sont pesés, à Mme

Sophie LaRochelle pour sa disponibilité, son soutien et ses remarques

pertinentes. Merci également des moments passés au COPL grâce à l'ambiance

chaleureuse qui y règne. En l'occurrence mes remerciements vont à Mustapha,

Pegah, Ziad, Walid, Francesco et Simon. Je remercie tous les membres de ma

famille, surtout mes parents et mes trois sœurs Héla, Mériem et Imen pour leur

soutien et leur compréhension.

Finalement, je remercie chaleureusement toutes les personnes qui, de près

ou de loin, ont contribué à la réalisation de -ce travail.

III

Table des matières

Résumé ..................................................................................................................... i

Abstract ........................................... ..................................................................... .... i

Dédicaces ................ ................................................................................................. ii

Remerciements ............................... ........".................................................................. iii

Table des matières ....................................................................... ............................. iv

Liste des figures ............................... ........................... .................................... ..... .... vii

Liste des acronymes ..... ......................................................................................... ... viii

Introduction générale .......................................................................................... 1

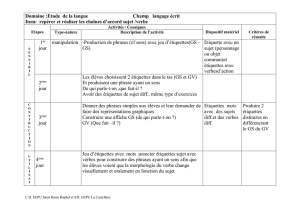

Chapitre 1 :Etat de l'art des réseaux de commutation d'étiquettes ............... 3

1.1 Introduction ........................................................... .............................................. 4

1.2 MPLS : convergence de principes ............................................................................ 5

1.2.1 Architecture d'un réseau MPLS ..................................................................... 6

1.2.2 Classes d'équivalence .................................................................................. 7

1.2.3 Applications de la technologie MPLS ............................................................. 7

1.2.3.1 Ingénierie de trafic ................................................................................... 8

1.2.3.2 Qualité de service .................................................................................... 8

1.2.4 Routage hiérarchique et pile d'étiquettes ................................................................. 9

1. 3 Principes de commutations d'étiquettes ..................... ~ ............................................ 10

1.3.1 Format de l'étiquette .................................................................................. 12

1.3.2 Distribution d'étiquettes ............................................................................ 12

1.3.2.1 Protocoles de distribution .................................................................. 13

1.3.2.2 Modes de distribution ...................................................................... 13

1.4 MPÀS : combinaison des concepts MPLS-TE et OXC ............................................... 14

1.5 Généralisation du MPLS (GMPLS) ........................................................................ 15

1.5.1 Architecture GMPLS ................................................................................ 16

1.5.2 Objectifs du GMPLS .................................................................................

IV

17

1.5.3 Codage des étiquettes ....................................................................... ......... 18

1.6 Conclusion .......... ........................................................... ".................................... 19

Chapitre II : Les étiquettes à multi-longueurs d'onde .................................. 20

II.1 Introduction ...................................................................................................... 21

11.2 Les différents types de codage des étiquettes multi-Iongueurs d'onde ......................... 21

11.2.1 L'encodage spectral d'amplitude des étiquettes ............................................ 22

11.'2.1.1 Définition des codes SAC ................................................................ 22

11.2.l.2 Format du paquet ............................................................................ 23

11.2.2 L'encodage binaire d'étiquettes ................................................................. 24

11.2.2.1 Définition des codes binaires ............................................................ 24

11.2.2.2 Format du Paquet ..................................... ~ ...................................... 26

11.2.3 Les codes de poids-2 générés par le FWM .................................................. 27

11.2.3.1 Définition des étiquettes de poids 2 .................................................. 27

11.2.3.2 Format du Paquet ......... ~ ................................................................. 30

11.4 Les différentes architectures du Switch : ................................................................ 31

11.4.1 L'architecture « crossbar »: ..................................................................... 31

11.4. l. 1 Définition de l'architecture « crossbar »............................................. 31

11.4.l.2 Routage des étiquettes SAC avec « crossbar » .................................... 31

11.4.l.3 Routage des étiquettes des poids 2 avec « crossbar » ........................... 32

11.4.2 L'architecture à multi-étages : .................................................................. 34

11.4.2.1 Définition de l'architecture à multi-étage .......................... .................. 34

11.4.2.2 Compatibilité des étiquettes binaires avec l'architecture à multi-étage .... 35

II.5 Pile d'étiquettes ................................................................................................. 36

II.6 Conclusion ........................................................................................................ 37

Chapitre II: Les étiquettes M- À de poids-2 empilées en temps .................... 38

111.1 Introduction ..................................................................................................... 39

111.2 Concept des étiquettes multi-Iongueurs d'onde empilées en temps ............................ 40

111.2.1 Les étiquettes M-À de poids 2 empilées en temps .......................................... 42

111.3 Description du montage expérimental ........................................................... 42

v

111.3.1 Le montage expérimental ........ ................................................... ....... 43

111.3.2 Les résultats expérimentaux et les discussions ...................................... 46

111.4 Conclusion ....................................................................................................... 49

Conclusion générale .......................................................................................... 50

Annexe ............................................................................................................ ...... 52

Références bibliographiques ...................................................... ................................ 57

Vi

Liste des figures

Figure LI Architecture d 'un réseau MPLS ............. ............ .......... ............ .... ...... ..... .. ... ........... .. 6

Figure 1.2 Format d'un entête MPLS ... ... .. ... .......... .. ..... ... ......... ...... .... .... .... ................ ...... ....... 12

Figure ILl Paquet optique avec étiquettes SAC (a) étiquettes SAC séparables (b) les bits de

payload sont codés par SAC .............. ...... ........ ...... ........ ........ ........ ... .. ........... ....... ... ..... .. .. 24

Figure 11.2 paquet optique avec étiquettes binaires (a) étiquettes avec bits parallèles (b)

étiquettes avec étiquettes avec bits en série (c) étiquettes avec bits en série-parallèle .... 26

Figure 11.3 Le produit de FWM identificateur d 'un code de poids 2 ........ ............ ....... ... ... .... .. 29

Figure II.4 Structure de routage d'étiquettes SAC avec l' architecture «crossb.ar» .... ...... ..... 32

Figure 11.5 Architecture « crossbar» basée sur le FWM ................ ......... ........ .... .. .. ... ........ .... 33

Figure 11.6 Le schéma du nœud de transmission pour une étiquette de poids2 ............ ........ ... 34

Figure II.7 Architecture à multi-étages pour les étiquettes M-À, binaires .................. .... ..... ...... 35

Figure 111.1. Paquets optiques avec des étiquettes M-À, empilées en temps représentés dans (a)

le domaine temporel, (b) le domaine fréquentiel ................................................. ........ ... 40

Figure 111.2. Transmission d 'un paquet optique avec 4 labels M-À, empilés en te~ps dans un

réseau .. .. ........................... .... ........ .............. ...... .. .... ......................................................... .. 41

Figure 111.3. Montage expérimental; C: coupleur, EAM: modulateur à electro-absorption,

EDF A: amplificateur à fibre Erbium dopée, FDL: ligne de délai fibrée, ED: détecteur

d'enveloppe, SW: 1x2 switch, AWG: démultiplexeur à guide d'onde, PC: contrôleur de

polarisation, Att: atténuateur variable, PD: photodiode ......................... ~ ........... .... ...... .... 43

Figure 111.4. Transmission du filtre utilisé pour séparer les étiquettes et le payload ............... 44

Figure 111.5 . Traces de l'oscilloscope des bits du'payload après le premier noeud au point A de

la Figure 111.3. Le bruit d'intensité est réduit du cas (a) à (b) en ajustant le contrôleur de

polarisation ............. :..................... .................. ............................... .... .............................. . 45

Figure 111.6. Les traces de l'oscilloscope aux importants points du montage expérimental. ... 47

Figure III. 7 BER vs. La puissance moyenne du payload aux points A, BI , et B2 du montage

expérimental ... ..................... .................... ............................................... .. ....................... . 48

VIl

'Liste des acronymes

ASE

ASIC

ATM

ATT

AWG

BBS

.BER

BERT

BPF

BPSK

DFB

EAM

ED

E-DELAY

EDF A

FBG

FDL

FWM

GMPLS

IGP

ISO

LPF

LSP

M-A

MLL

MOD

MPLS

MPÀS

MZI

N-SOA

OIE

OCDMA

OOK

OPSN

OXC

PC

PD '

PLSR

PRBS

PSC

PSK

SAC

SCM

. SOA

SW

YCI

Amplified Spontaneous Emission

Application Specific Integrated Circuit

Asynchronous Transfer Mode

Attenuator

Arrayed Waveguide Grating

Broadband Source

Bit Error Rate

Bit Error Rate Tester

Band Pass Filter

Binary Phase Shift Keying

Distributed Feedback

Electro Absorption Modulator

Envelope Detector

Electronic Delay

Erbium Doped Fiber Amplifier

Fiber Bragg Gratings

Fiber Delay Line

Four Wave Mixing

Generalized MPLS

InternaI Gateway Protocol

Isolator

Low-Pass Filter

Label Switched Path

Multi-Wavelength

Mode Locked Laser

Modulator

Multi-Protocol Label Switching

Multi-Protocol Lambda Switching

Mach-Zehnder interferometry

Nonlinear SOA

Optical To Electrical Converter

Optical Code Division Multiple Acce~s

On-Off Keying

Optical Packet Switching Network

Optical Cross-connect

Polarization Controllers

Photodiode

.

Photonic Label Switching Router

Pseudo Random Bit Sequence

Packet Switch Capable

Phase-Shift Keying

Spectral Amplitude Code

Subcarrier Multiplexing

Semiconductor Optical Amplifier

Linbo3 Optical Switch

Virtual Channel Identifier

Vill

VPI

WDM

Virtual Path Identifier

Wavelength Division Multiplexing

IX

Introduction générale

Les réseaux optiques OPSN (optical packet switched network) représentent de bons

candidats pour remédier aux goulots d'étranglement dans les réseaux de transport et d'accès

provoqués par l'augmentation de la demande de bande passante suite à l'utilisation sans cesse

croissante de l'Internet et autres applications de plus en plus gourmandes en ressources. En

effet, les réseaux OPSN permettent de réduire les couches présentes dans la pile protocolaire

pour n'en laisser que deux couches: IP

SUI

optique. Cependant, la transmission de paquets à

haut débit sur les réseaux optiques exige des techniques de traitement d'étiquettes telles que la

reconnaissance des étiquettes, l'échange des étiquettes (une mise à j our de l'étiquette à chaque

nœud avant sa transmission au reste du réseau), et/ou la synchronisation et la résolution des

problèmes de congestion.

Deux concepts ont été introduits pour le traitement de l'étiquette. D'une part les

étiquettes optiques courtes ont été proposées afin de réduire la complexité des processeurs des

étiquettes optiques [1]. D'autre part, l'utilisation d'étiquettes multi-longueurs d'onde a été

proposée en raison de leur potentiel à réduire la complexité du matériel et leur compatibilité

avec1e concept de "pile de étiquettes". Ces techniques permettent en plus de bénéficier d'un

faible coût de leur implémentation ainsi que drune commutation à haute vitesse. On obtient

ainsi pour chaque paquet optique des étiquettes composées de plusieurs longueurs d'onde. Ces

longueurs d'onde, qui ne sont réservées que pour les étiquettes, contiennent l'information de

routage et peuvent être encodées de différentes manières: à savoir les codes d'amplitude

spectrale (SAC), l'encodage binaire des étiquettes multi-Iongueurs d'onde (M-À) ou enc,ore

les codes M-À de poids-2 [21-37]. Ces codes seront vus avec plus de détails dans le chapitre 2

de ce mémoire.

Comme le paquet est acheminé à travers plusieurs nœuds dans un réseau, l'échange

d' étiquettes est nécessaire pour assurer un routage dynamique. Cette technique réalisée de

façon optique est préférée à son équivalent électrique afin d'éviter surtout la lenteur causée par

la conversion opto-électronique [1].

Tout~fois,

afin d'assurer l'échange d'étiquettes au niveau

des nœuds, des traitements optiques complexes sont nécessaires pour générer la nouvelle

étiquette [2]. Une alternative à l'échange des étiquettes consiste à transmettre l'ensemble de

toutes les étiquettes requises pour le routage optique du paquet de bout en bout.

Le chemin de la source à la destination dans un domaine optique est déterminé aux

nœuds de bord, et par conséquence, toutes les étiquettes requises pour tous les sauts

intermédiaires peuvent être attachées au paquet avant d'entrer dans le réseau. Donc, au niveau

_.

__

.~---

- - -- --

-

- - - --

-----

de chaque domaine du réseau, seul l'intervalle de temps contenant l'information (similaire à

celle d'une adresse IP) va être considérée pour prendre la décision de routage à ce niveau.

Nous proposons dans notre travail l'utilisation des étiquettes M -À, où chaque étiquette de la

pile occupe un intervalle de temps dans un ordre chronologique. À chaque saut, la première

étiquette dans la pile est utilisée pour le routage et sera enlevée avant que le paquet ne quitte

le nœud. Les autres étiquettes seront décalées d'un

int~rvalle

de temps, c'est-à-dire, on

applique le principe équivalent à celui d'une pile « pop» logique. Dans ce mémoire, nous

proposons l'utilisation des étiquettes dans le cadre d'un réseau optique à plusieurs sauts. Le

contexte technologique est fourni par l'architecture et la technologie GMPLS (gen eralized

multi-pr%col label switching networks). En effet, le réseau considéré est un réseau orienté

conn~xion

et possède une topologie maillée comme c'est le cas dans GMPLS. Les composants

de transmission et de contrôle de chaque nœud sont séparés en modules optiques et

électriques. Lors de l'envoie de données, une connexion virtuelle est établie entre la source et

la destination à travers le réseau optique. On utilise des étiquettes permettant l'acheminement

des paquets. Ce travail vise à appliquer une solution qui permettra à la fois de garantir l'accès

à un plus grand nombre d'usagers (ce qui se traduit par un large nombre d'étiquettes), la

compatibilité avec l'adressage hiérarchique, la rapidité de la reconnaissance et de l'échange

d'étiquettes, l'évolutivité ainsi qu'un bas coût de déploiement.

Afin de réaliser ce travail, on a tout d'abord évalué les performances des réseaux

existants, pour définir et analyser les paramètres à considérer pour la transmission et par suite

adopter une structure de réseau simple, pratique et à coût raisonnable basée sur les étiquettes

M-À. Ce mémoire contient principalement trois parties. Dans le premier chapitre nous

présentons un état de l'art des réseaux de commutation d'étiquettes où nous nous intéress.ons

en premier lieu au protocole MPLS, ses réels apports et ses applications. Nous expliquons

ensuite la technologie GMPLS et son application aux réseaux optiques. Le deuxième chapitre

présente une étude approfondie des étiquettes multi-Iongueurs d'onde qui ont fait le sujet de

recherches récentes. Nous expliquons les différents types de étiquettes, leurs différences, la

manière de les encoder et ainsi que les architectures des commutateurs pouvant traiter ce type

de étiquettes. Dans le dernier chapitre, nous décrivons l'expérience que nous avons menée

pour montrer la faisabilité du routage de paquets optiques avec des étiquettes M-À de poids 2

empilées en temps dans un réseau à deux nœuds. Nous expliquons le principe de réalisation

avec des composants standards à faible coût, les difficultés que nous avons rencontrées ainsi

que les résultats expérimentaux obtenus.

2

Chapitre 1

. Etat de l'art des réseaux de

commutation d'étiquettes

3

d

Il Introduction

La technologie MPLS (multi-Protocol label switching) a récemment fait l'objet d 'un

grand nombre d' articles et de conférences et a suscité l'intérêt des constructeurs de matériel

réseau. En effet, cette technologie a été introduite pour ajouter de nouvelles fonctionnalités

aux réseaux IP, autrement dit on y rajoute les avantages de la commutation de paquets. Le

principe

fondament~l

est la commutation d'étiquettes (label) qui permet de simplifier les

traitements lourds et complexes associés au routage des paquets IP. En effet, dans un réseau

IP classique, le routeur doit examiner l'ensemble de la table de routage pour décider quelle est

l'entrée de la table qui correspond le mieux à l'adresse de destination du paquet selon le

préfixe qui lui est associé. Ce préfixe pouvant être de longueur variable et l'ordre n' étant pas

imposé dans la table de routage, ce traitement est relativement coûteux du fait de la taille sans

cesse croissante des tables de routage du coeur de l'Internet. La commutation de labels permet

de réduire fortement le coût de cette recherche dans la mesure où. elle n'est plus effectuée

dans les équipements du cœur de réseau. En fait, pour les réseaux de commutation

d'étiquettes, les noeuds intermédiaires, responsables de la transmission des paquets, disposent

d'une table de commutation. Cette table décide, pour chaque étiquette entrant, de l'interface

de sortie et de l'étiquette sortant (label swapping) correspondants pour acheminer les paquets

selon les étiquettes ajoutées au cœur du réseau diminuant ainsi le temps de latence au cœur du

réseau. Le réseau MPLS assure ainsi la transmission des paquets-à très haut débit en utilisant

les fonctions de commutation.

Le concept du MPLS peut être aussi adapté à des réseaux de comriJ.utation de paquets .

optiques. Le réseau MPLS simplifie les tables de routage et par la même la proéédure

d'acheminement des paquets; MPLS sépare les fonctions de routage et de relayage ce qui

rend les fonctions du MPLS directement implémentables dans les réseaux optiques. En effet,

une première extension du MPLS est le MPÀS (multiprotocol lambda switching) et par la

suite la version généralisée était GMPLS. Ces deux technologies étendent les fonctions de la

commutation aux réseaux optiques.

Dans ce chapitre, nous discuterons en premier lieu le protocole MPLS , ses réels

apports et ses plus importantes applications. S'en suivra une analyse des principes de la

commutation d'étiquettes. En dernier lieu, on introduira l'évolution de la technologie MPLS

et son émergence au cœur des réseaux futurs à savoir les réseaux optiques. En effet, nous

présenterons les technologies MPÀS et GMPLS.

4

L2 MPLS : convergence de principes

Bien qu'à l'origine le protocole IP a été conçu pour fournir des services de type BE

(best effort), les réseaux IP représentent désormais une part importante des infrastructures de

télécommunications supportant un grand nombre de services avec leurs contraintes de

disponibilité tels que les applications distantes, la voix, la vidéo, etc ... Malgré la flexibilité et

la simplicité de mise en oeuvre des réseaux IP" les traitements récurrents effectués par les

routeurs sont coûteux en temps et en ressources machines. En effet, dans un réseau IP

classique, le routeur décide, en fonction de l'adresse de destination contenue dans l' en-tête

d'un paquet, s'il doit l'envoyer vers un des sous-réseaux directement ou vers lequel des

routeurs voisins il doit le faire suivre. Pour prendre cette décision, il utilise le contenu de sa

table de routage. Cette table associe à des adresses de réseaux et de sous-réseaux, ou plus

généralement à des préfixes d'adresses IP, le prochain routeur sur le chemin menant vers le

réseau de destination. Ce préfixe pouvant être de longueur variable et dans n'importe quelle

position dans la table de routage, le routeur doit examiner l'ensemble de la table de routage

pour pouvoir décider quelle est l'entrée de la table correspondant le mieux à l'adresse de

destination du paquet. Ce traitement est relativement coûteux en termes de temps et de

ressources vu le nombre d'adresses possibles et la croissance continue du trafic IP. Les

réseaux IP peuvent aussi souffrir d'incidents susceptibles de réduire leur disponibilité, tels que

les pannes matérielles, la perte de liens de transmission, les bugs logiciels ou en'core les

opérations de maintenance.

Ces problématiques se sont un peu atténuées depuis l'apparition d'équipements réseau

de plus en plus performants comme les giga-routeurs ou encore

l'utilisation de circuits

électroniques spécialisés et très rapides comme les ASICs (application specifie integrated

circuit). Donc la motivation primordiale est de fournir plusieurs services à la couche IP pour

minimiser le temps de latence et réduire les impacts des incidents sur le trafic permettant ainsi

d'assurer les fonctions de haute disponibilité. Une solution est arrivée avec MPLS. En fait, la

technologie MPLS sépare l'acheminement et la transmission; autrement ces deux fonctions

peuvent être traitées indépendamment en utilisant différentes technologies [55].. Par exemple,

le routage utilise le protocole IP et la transmission exploite la technologie ' ATM. MPLS

représente un autre -avantage qui est la possibilité d'utiliser des paquets de tailles variables

contrairement à la technologie ATM qui utilise des cellules de longueur fixe. Par conséquent,

MPLS offre une meilleure évolutivité et une plus grande flexibilité [56]. La technologie

5-

( 1a

1 [lat i

III

1 t.:tJq

1

tt

MPLS a été donc conçue pour combiner les avantages du routage IP et les fonctions de la

technologie ATM [3,4].

L2.1 Architecture d'un réseau MPLS

Un réseau MPLS (Figure 1.1) est constitué de deux sortes de routeurs : les LERs (label

edge routers) et les LSRs (label switch routers) [5,6]. Les LER sont des routeurs permettant

de faire la transition entre le domaine MPLS et les autres réseaux, par exemple, les clients IP.

Les LERs sont alors des routeurs de périphérie qui marquent le trafic à l'entrée du réseau

MPLS. Ils encapsulent les datagral11l11es d'un protocole spécifique (par exemple, IP) dans des

datagrammes MPLS. Cette encapsulation consiste à rajouter une étiquette dépendant de la

destination, de la nature et de la priorité du trafic. Les LER trient alors les datagrammes

entrants dans le réseau MPLS selon les priorifés associées à leurs charges et le type

d'application dont ils proviennent en leur affectant des étiquettes pour qu'ils soient acheminés.

Ces étiquettes sont enlevées par les LER du coté destinataire, une fois que les datagrammes

quittent le réseau.

SneB

"

Ir·}

;

•

Payload

Label Svvapping

Label•

~

LSP: Label Switching Path

Figure Ll Architecture d'un réseau MPLS

6

-

Quant aux LSRs, ils sont les routeurs de coeur capables de supporter le MPLS. En

effet, les LSR analysent les étiquettes des datagrammes MPLS et traitent chaque datagramme

selon l' information contenue dans son étiquette. Généralement, le routeur LSR change

également la valeur de l'étiquette d'un datagramme MPLS qu'il fait suivre (label swapping).

Dans ce cas, la valeur d'une étiquette n'est significative que pour deux équipements (LERLSR, LSR-LSR ou LSR-LER). Le traitement que doit effectuer un équipement LER ou LSR

est décrit dans une structure de données propre à chaque routeur MPLS appelée LIB (label

information base). Des circuits virtuels ayant des caractéristiques spécifiques (débit, taux de

data grammes rejetés), appelés LSP (label switch path) équivalents à ceux d'ATM, sont établis

entre deux équipements MPLS grâce à la gestion des étiquettes MPLS. Un LSP est donc la

séquence de LSRs par lesquels un paquet étiqueté doit passer pour atteindre le LER de sortie.

L2.2 Classes d'équivalence

Dans les réseaux MPLS , les paquets sont mis dans des classes d'équivalences appelées

FEC (forwarding equivalence class). Un paquet

e~t

affecté à une FEC une seule fois lorsqu' il

accède au réseau [7]. Une étiquette de taille fixe lui est alors affectée pour indiquer la FEC à

laquelle il appartient. Donc une FEC décrit un ensemble de paquets qui bénéficieront du .

même traitement dans le réseau. Cette FEC peut regrouper tous les paquets dont la destination

correspond à un même préfixe dans la table de routage. Elle peut aussi regrouper tous les

paquets qui sortiront du réseau par un même routeur de sortie. Chaque FEC est mise en

correspondance avec une information du type saut suivant. Pour les sauts suivants au sein du

réseau MPLS, l'en-tête de niveau supérieur ne sera plus analysée, et seule l'étiquette d'entrée

sera utilisée comme un index dans une table qui indique le saut suivant et l' étiquette de sortie.

Cela offre l'avantage de mieux agréger les paquets et de réduire le trafic de contrôle dans le

réseau.

Il est à noter que l'évaluation des critères pour déterminer si le paquet appartient ou

non à une classe d'équivalence n'est faite qu'une seule fois par le LER à la frontière du nuage

MPLS. Pour que MPLS fonctionne en mode automatique, il faut impérativement que

l'ensemble des LSR internes d'un domaine connaisse les mêmes FEC. Seuls les LERs

peuvent effectu.e r l'agrégation des préfixes.

L2.3 Applications de la technologie MPLS

Avec la croissance du débit d'accès et la convergence fixe/mobile des servIces

(Internet, vidéo à la demande, etc .. .), les contraintes en termes de qualité de service et de

disponibilité (sûreté de fonctionnement) ont augmenté pour les réseaux IP. Les mécanismes

7

d'ingénierie de trafic, de QoS (quality of service) et de sécurisation sont devenus désormais

nécessaires pour supporter l'évolution du volume et la nature des trafics transportés [9]. La

technologie MPLS se présente comme un bon candidat. En effet, les principaux atouts de la

technologie MPLS concernent sa capacité à intégrer des solutions de gestion de la qJlalité de

service (QoS) et d'ingénierie de trafic sur un réseau IP.

/. 2. 3.1 Ingénierie de trafic

L'expression ingénierie de trafic désigne l' ensemble des mécanismes de contrôle de

l'acheminement du trafic dans le réseau afin d' optimiser l'utilisation des ressources et de

limiter les risques de congestion. L'objectif de l'ingénierie de trafic est de maximiser la

quantité de trafic pouvant transiter dans le réseau, tout en maintenant la ·qualité de

~ervice .

La

technologie MPLS est en particulier bien adaptée à l' ingénierie de trafic car elle permet la

création de chemins routés de façon explicite, indépendamment de la route IP (qui repose

typiquement sur un plus court chemin vers la destination). Cela permet d'utiliser des chemins

alternatifs au chemin IP, et donc de mieux répartir la charge dans le réseau et de gérer de

manière plus efficace les cas de congestion [10].

L'application de MPLS à l'ingénierie de trafic est appelée MPLS-TE (MPLS traffic

engineering). MPLS-TE permet l'établissement de tunnels MPLS routés de façon explicite en

fonction des contraintes du trafic transporté (bande passante, délai,

~tc ... )

et des ressources

disponibles dans le réseau [I l ]. Ces tunnels MPLS-TE pouvant être assimilés à des

connexions. MPLS-TE créent ainsi un mode connecté dans les réseaux IP, permettant

d'optimiser l'utilisation des ressources et de maximiser la charge de trafic pouvant circuler sur

le réseau tout en préservant la QoS pour la gestion de la congestion. Afin d'assurer une bonne

disponibilité des réseaux IP et de répondre aux exigences fortes de sécurisation des services

temps réel (voix, visioconférence), MPLS-TE nécessite la disposition de mécanismes de reroutage rapide suites à des pannes de liens et de nœuds et un ensemble de protocoles et

d' algorithmes de routage et de signalisation. La technologie MPLS-TE permet ainsi de

répondre à ces exigences de sécurisation, et ceci en basculant rapidement le trafic d'un tunnel

primaire sur un tunnel de secours.

/.2.3.2 Qualité de service

La qualité de service peut être fournie par deux approches relativement différentes. La

première approche repose sur la réservation de bande passante. En effet, il est possible de

garantir que la bande passante réservée corresponde à la bande passante réellement écoulée et

que la bande passante est effectivement disponible sur le plan de transfert. Une valeur de

8

,.---- - -- - --

-

-----

(

bande passante est aussi associée à chaque classe de service sur un lien. Elle correspond à la

valeur de bande passante maximale à ne pas dépasser pour garantir un certain niveau de QoS

pour une classe donnée. Donc MPLS-TE permet de mieux répartir la charge et donc de

réduire la congestion au sein du réseau.

La seconde est le routage hiérarchique qui permet d'agréger à l'intérieur du coeur de

réseau tous les trafics ayant le même noeud de sortie et devant bénéficier du même traitement

de qualité de service. Cette agrégation permet de réduire le surcoût de signalisation lié à la

gestion de différentes qualités de service. Un tunnel MPLS-TE est alors associé à une classe

de service et le routage par contrainte d'un tunnel se fait en fonction de la bande passante

disponible pour la classe de service correspondante [12]. La réservation de ressources pour un

tunnel se fait dans la classe de service correspondante. Ce mécanisme de routage permet de

garantir le respect des paramètres de QoS par classe de service, et en particulier de borner les

délais de transit dans les routeurs et diminuer les taux de pertes de paquets. Donc MPLS-TE

peut être considéré comme un mécanisme de gestion de QoS.

L2.4 Routage hiérarchique et pile d'étiquettes

MPLS propose une nouvelle fonctionnalité du routage hiérarchique en génér.alisant la

notion de tunnel [8]. En effet, les réseaux sont de plus en plus gourmands en bande passante

(Internet, par exemple). Par conséquent, lorsque la taille du réseau augmente, la taille des

tables de routage s'accroît puisque chaque routeur doit disposer d'une table de routage

complète comportant la liste de tous les autres routeurs du réseau et éventuellement

l'ensemble des liens entre ces routeurs. Par ailleurs, la mise à jour des tables de routage

nécessite la communication entre les routeurs à l'aide de messages de routage échangés

périodiquement. Plus le nombre de routeurs croit, plus ce trafic de signalisation croit

empêchant ainsi le bon fonctionnement du réseau. Enfin, la complexité de calculs nécessaires

au niveau des routeurs est proportionnelle à la taille de ses tables de routage, donc plus sa

taille croît plus la charge est élevée ralentissant le traitement et la réalisation du routage. Pour

résoudre ces problèmes, on fait appel à un routage dit hiérarchique (appelé aussi organisation

hiérarchique du réseau) qui consiste à regrouper les routeurs en régions (ou domaines) et de

les relier entre eux par un réseau de niveau supérieur [55,56]. Ce type de routage réduit

efficacement la taille des tables de routage. En effet, celles-ci ne prennent plus en compte que

les routeurs d'une région. Les différentes régions sont reliées entre elles par des gros routeurs

dits routeurs de bordure. Chaque région contient un ou plusieurs routeurs de bordure. Un

1

paquet envoyé d'une région à destination d'une autre région doit nécessairement transiter par

9

un routeur de bordure de sa région. Le prix à payer pour cette simplification du routage est

évidemment une moins bonne optimisation du chemin parcouru par les paquets, puisque

ceux-ci doivent passer par des points de passage obligés. Avec un routage hiérarchique, les

protocoles de routage sont classifiés suivant deux catégories, les protocoles de routage intrarégions (ou routage de niveau 1) et les protocoles de routage inter-régions (ou routage de

niveau 2).

Pour MPLS, les paquets peuvent comprendre plusieurs étiquettes correspondant à

différents domaines du réseau; ils transportent une pile d'étiquettes dont seule l'étiquette au

sommet de la pile est utilisée pour prendre les décisions du traitement du paquet et de

relayage [55]. Dans une autre application, une pile d'étiquettes peut être expl<?itée dans

l'implémentation de la différenciation de services. Par exemple, la première étiquette peut

servir à coder explicitement les différentes classes de service (CoS) dans un réseau donné. Les

étiquettes suivantes sont utilisées lorsque la première étiquette est dépilée par un LSR. Les

LSR peuvent effectuer un certain nombre d'opérations sur la pile de étiquettes à savoir

modifier la valeur de la première étiquette (swap), ou empiler une nouvelle étiquette (push) ou

encore lire et supprimer la première étiquette (pop). Finalement, une pile d'étiquette peut être

exploitée par un LSR avec une fonctionnalité réduite (et donc de faible coût). Un LSR ayant

seulement la fonction «pop stack» peut assurer un routage ultra-rapide pour un chemin

prédéterminé.

La souplesse apportée par cette notion de pile d'étiquettes est très utile pour construire

des réseaux virtuels VPN au-dessus d'un nuage MPLS ou pour agréger du trafic au coeur du

réseau offrant plusieurs niveaux de services. La notion de pile d'étiquettes permet ainsi de

réduire la taille des tables de routage, par conséquent elle offre une meilleure performance

ainsi que la possibilité d'augmenter le nombre d'utilisateurs. On va voir par la suite dans le

chapitre 3 comment utiliser les concepts de routage et de pile d'étiquettes et comment les

appliquer pour router des paquets optiquement dans des réseaux à deux noeuds.

13 Principes de commutations d'étiquettes

La commutation d'étiquette est le principe de base de la technologie MPLS. Elle

permet de réduire considérablement le coût de la recherche dans les tables de routage d'un

réseau IP. En fait, chaque équipement interne au coeur de réseau effectue une seule fois la

recherche pour créer un chemin. Les routeurs en frontière du domaine choisissent et ajoutent

une étiquette à chaque paquet en fonction de certains critères comme par exemple l'adresse de

destination du paquet.

10

1

(

Les décisions de relayage par les équipements se font en se basant sur l'étiquette

ajoutée au paquet. Tous les paquets comportant la même étiquette sont traités de la même

manière par les commutateurs d'étiquette. Ils subissent le même traitement de relayage et

suivent le même chemin jusqu'à la sortie du réseau à commutation d'étiquette. Les

équipements disposent d'une table de commutation contenant, pour chaque étiquette entrant,

l'interface de sortie et une étiquette sortant. Un même étiquette peut être associé à des paquets

ayant une adresse de destination

correspond~nt

à un préfixe d'adresses différents dans la table

de routage IP mais qui empruntent le même chemin dans le nuage MPLS. Cela permet de

réduire d'une manière significative la taille des tables de commutation MPLS et hi

signalisation nécessaire à l'établissement des chemins. Ainsi, les trafics peuvent être agrégés

plus efficacement. Il est à noter que l'étiquette entrante représente pour un LSR, non

seulement le prochain saut mais aussi la qualité de service avec laquelle le paquet sera servi.

Lorsqu'un LSR applique une étiquette de sortie, cela revient à demander au LSR suivant

d'utiliser les paramètres qu'ils ont préalablement négociés pour cette étiquette. Lorsque les

tables de commutation sont peuplées, les couples étiquette entrante/étiquette sortante

représentent pour chaque classe d'équivalence (FEC) connue dans le réseau, un chemin ou

circuit virtuel (LSP). Chaque chemin ou LSP est défini pour une FEC donnée ou pour un

ensemble de FECs.

Dans les réseaux

IP classiques, lorsque le maillage augmente dans le réseau,

l'agrégation perd de son efficacité car les tables de routage contiennent de plus en plus

d'exceptions, par conséquent, elles sont donc de plus en plus volumineuses. Un des intérêts de

la commutation d'étiquettes est de permettre l'agrégation des paquets en fonction du nœud de

sortie du cœur de réseau, et non plus en fonction du sous-réseau de destination du paquet,

comme c'est le cas des réseaux IP. Bien qu'agrégés dans le domaine MPLS, dès leur sortie de

ce domaine, les paquets sont à nouveau traités comme des paquets IP indépendants et leurs

routes peuvent à nouveau diverger. L'agrégation se fait donc localement sur la base

d'informations locales au cœur du réseau; ce qui garantie sa transparence aux réseaux voisins.

La technique de la commutation d'étiquette présente plusieurs avantages en apportant de

nouvelles fonctionnalités, importantes pour les opérateurs. Même si un réseau IP al' avantage

de créer automatiquement des chemins pour les paquets, il lui manque des fonctions de

gestion plus avancées, comme le partage de charge ou la possibilité de décider du routage en

fonction de la classe de service, du type de flux, etc ...

La commutation d'étiquette, en plus d'être robuste aux pannes, permet la mise en

place de fonctions complexes puisque seuls les noeuds d'entrée du réseau ont à en assumer la

Il

charge. En plus, avec la commutation d'étiquette, les fonctions d'acheminement et de routage

sont clairement séparées [13]. Il est alors possible d'une part d'implémenter la fonction

d'acheminement dans du matériel spécialement optimisé, d'autre part de déployer de

nouvelles fonctions de routage sans modifier le fonctionnement des routeurs.

L3.1 Format de l'étiquette .

Une étiquette n'a pas de sens que localement entre deux équipements MPLS adjacents

et mappe le flux de trafic entre le LSR amont et le LSR aval. En effet, L'étiquette est un entier

court (20 bits) qui permet d'identifier un chemin (LSP) et par conséquent une destination

donnée entre deux LSRs. La valeur de cette étiquette et la signification qui lui est associée (le

chemin) sont négociées entre deux LSR voisins [56].

La figure ci dessous, décrit le format des étiquettes MPLS. L'entête MPLS comprend

32 bits dont 20 sont utilisés pour l'étiquette. Le champ Exp (3 bits), réservé pour des

fonctions expérimentales, est principalement utilisé pour la CoS (class of service) qui est

actuellement la QoS.

.................. ....... ........ ...'1

:::

. . . .~~t~g~~~~~

. . . . . . . . . . . .: ~~~~~~:~:

. . . . . . . .: .: :::. .: :::. .: ::::::

. . . I?J ,

~ . .:.: .: :.:::::::

. ii.:; ~ " ~ ~ " ~ : •• ~ :. " ..•..•• " .... '" . . . . . . FJ

E'J

fJ

Etiquette

Exp . Experimental

S : Stack

TTL: Time-To-Live

Figure L2 Format d'un entête MPLS

Un bit S indique la pile des étiquettes (imbrication des étiquettes). On peut réaliser

plusieurs actions sur l'étiquette à savoir push, swap ou pop. Un dernier 'champ, le TTL (time

to live), comporte 8 bits et a la même signification que pour le protocole IP c'est-à-dire le

nombre de sauts possible avant la destruction du paquet ce qui a pour but de purger le réseau

des paquets qui n'arrivent pas à être acheminés. L'empilement des étiquettes permet en

particulier d'associer plusieurs contrats de service à un flux au cours de sa traversée du réseau

MPLS et d'autoriser plusieurs niveaux hiérarchiques des réseaux.

L3.2 Distribution d'étiquettes

Nous avons vu précédemment que les équipements LSR se basent uniquement sur les

étiquettes MPLS pour commuter les datagrammes. Les LERs et LSRs doivent se mettre en

accord sur les traitements associés à chaque étiquette. En effet, nous avons

VQ

comment et sur

quels principes les paquets MPLS étaient relayés sur la base de l'étiquette se trouvant au

12

1 al II

d

1

l 1 lU

Il

d

t

l~tle

sommet de la pile d'étiquettes. Il reste à expliquer comment les LSR d'un nuage MPLS se

mettent en accord sur le sens à attribuer aux étiquettes : c'est ce que l' on appelle la

distribution d'étiquettes. Dans les sections suivantes, on va discuter les différents pro·tocoles et

modes de distribution.

/.3.2.1 Protocoles de distribution

Deux protocoles permettent principalement de distribuer les étiquettes dans les réseaux

MPLS : le protocole LDP (label distribution protocol) et le protocole RSVP-TE (reservation

protocol-tunnel extension) [56]. Ces protocoles sont utilisés lorsque les paquets sont étiquetés,

que ce soit dans un contexte de trafic Internet avec une commutation ou dans des

environnements de type VPN MPLS où les réseaux privés virtuels sont construits grâce au

MPLS. Pour le premier cas, une fois la route explicite du tunnel déterminée, RSVP-TE est

utilisé pour établir le tunnel. Le protocole RSVP-TE effectue principalement quatre fonc tions:

il assure le routage le tunnel le long de la route explicite, il effectue un contrôle d ' admission

local, pour s'assurer que les contraintes (bande passante, groupes administratifs) sont bien .

respectées, il réserve la bande passante et enfm il distribue les étiquettes et entraîne une mise à

jour des tables MPLS en transit et des tables IP en tête du tunnel. Ce protocole est utilisé par

la technologie GMPLS (discutée plus tard) puisqu'elle doit séparer le plan de signalisation (les

informations de contrôle relatives aux VPN s) du plan de données échangées [15].

Le protocole LDP fonctionne sur le modèle des protocoles de routage [14]. Il utilise la

table de routage générée pour construire les tables de commutation MPLS. Il établit

automatiquement pour chaque FEe un chemin LSP entre les routeurs d'entrée et le routeur de

sortie du réseau (celui par lequel les paquets IP appartenant à cette classe d'équivalence quitte

le nuage MPLS). Il offre différents modes de distribution et de conservation des étiquettes, ce

qui lui permet de s'adapter à différentes utilisations. Il gère en outre les traitements

nécessaires à la compatibilité avec les commutateurs AtM (asynchronous transfert mode). Il

.assure principalement les fonctions suivantes : la gestion du voisinage, l'établissement des

sessions LDP et la négociation des paramètres de fonctionnement et enfin l'échange (des

associations étiquette/FEC (bind.ing) et plus généralement des informations de commutations.

Le protocole LDP est largement utilisé dans les réseaux MPLS.

/.3.2.2 Modes de distribution

La façon dont un LSR déci~ed'attribuer une étiquette à un voisin donné dépend de la

configuration de LDP dans le domaine MPLS et de la négociation préalable des paramètres

entre les deux LSRs [55]. Il Y a différents types de modes ·de distribution. La distribution des

13

(

étiquettes peut être à l'initiative du LSR amont ou du LSR aval, mais généralement elle se fait

par le LSR aval. Pour le premier cas, le LSR amont demande au LSR aval de lui attribuer une

étiquette pour une FEC donnée, il s' agit alors d 'une distribution à la demande. Dans le second

cas, on parlera d'un mode de distribution non sollicité. Dans le cas de l'attribution à la

demande, le LSR amont découvre une FEC dans sa table de routage pour laquelle il n' y a pas

d ' étiquettes sortantes alors qu'il dispose d'une ou plusieurs étiquettes entrantes. Il demande

alors au LSR identifié comme le prochain saut pour la FEC concernée da!1s la table de routage

d ' attribuer une étiquette à cette FEC. En revanche, le mode non sollicité correspond au cas où

le LSR aval prend l'initiative de l'attribution d'étiquette. C'est ensuite au LSR amont, celui à

qui le étiquette est proposé, d' accepter ou de refuser l' étiquette en fonction de ses besoins.

Notons que les deux modes peuvent coexister dans le même réseau. En effet, lorsque les

tables de routage IP changent, il peut être nécessaire de redemander une étiquette à un LSR

dont on sait qu'il est le prochain saut pour une FEC donnée.

Le mode de distribution peut aussi être indépendant ou ordonné. Dans le mode

indépendant, un LSR attribue une étiquette à toute FEC qu'il découvre dans sa table de

routage. Pour une FEC donnée, une étiquette sera proposée à tous les voisins. Un LSR peut

donc annoncer une étiquette en amont avant d'avoir reçu l'étiquette en aval. Cette décision est

prise indépendamment par chaque LSR en se basant sur les informations de routage dont il

dispose. Dans le mode ordonné, un LSR vérifie, préalablement à toute attribution d'étiquette,

qu'il dispose d'une étiquette pour relayer les paquets correspondants à cette FEC. Dans le cas

contraire, si un chemin lui achemine des paquets MPLS, il pourrait être amené à les détruire:

C ' est pourquoi en mode ordonné, un LSR annonce l'association étiquette/FEC, autrement dit

un LSR n'attribue un paquet à un voisin que s'il dispose d'un LSP déjà établi.

L4 MP1S: combinaison des concepts MPLS-TE et OXC

La commutation lambda (parfois appelé commutation photonique ou encore la

commutation de longueurs d'onde) est la technologie utilisée dans les réseaux optiques pour

faire passer des longueurs d'onde individuelles sur des voies séparées pour l'acheminement de

l'information. En collaboration avec des technologies telles que le multiplexage par division

de longueurs d'onde dense DWDM (dense wavelength division multiplexing), qui permet de

transmettre plus de 80 longueurs d'onde transmises sur une seule fibre optique, la

commutation lambda permet à un chemin « lumineux» (light pa th ) de se comporter comme

un circuit virtuel. Bien que la capacité de réorienter intelligemment des longueurs d'onde

spécifiques soit une percée technologique, la commutation lambda fonctionne à peu près de la

14

même manière que la commutation et le routage traditionnels. Les routeurs lambda .ou encore

les brasseurs optiques OXC (optical cross-connects) sont placés aux points de jonction du

réseau. Ce type de routeur sert à rediriger le trafic d'une fibre optique vers une autre. En effet,

le routage se fait par longueur d'onde.

MPÀS est une variante de MPLS qui étend les concepts de MPLS vus précédemment

dans la section 1.2 directement dans le domaine optique et qui y rajoute des brasseurs optiques

OXC. Dans ce cas, les longueurs d'onde servent comme des identificateurs remplaçant les

étiquettes [55]. Ces longueurs d'onde spécifiées, comme les étiquettes, permettent aux

routeurs et aux commutateurs d' exécuter automatiquement les fonctions nécessaires, sans

avoir à extraire les instructions pour ces fonctions à partir des adresses IP ou toute autre

information nécessaire à partir d 'un autre paquet. Les inter-connecteurs optiques peuvent être

contrôlés pour acheminer le trafic en direction d'une destination particulière sur des longueurs

d'onde spécifiques. MPÀS gère les longueurs d'onde de la même manière que MPLS gère les

paquets de données. Son implémentation nécessite l'utilisation d'un plan de contrôle afin

d'accomplir les ingénieries du trafic et la réorientation du trafic. Ce plan de contrôle utilise les

extensions IGP (internai gateway protocol) de MPLS et le protocole de signalisation de

MPLS [57]. L'ajout de la maîtrise, de la commutation de longueurs d'onde fournit des

ingénieries de réseau avec la capacité d'allocation dynamique de la bande passante de base

disponible. La vitesse d'allocation de la bande passante a également été améliorée parce que la

qualité de service est définie par longueur d'onde, contrairement à celle définie par paquet.

Grâce à la classe avancée du trafic de ségrégation et d'agrégation, le niveau de base de la

qualité de service peut être optimisé.

Les principaux atouts de MPÀS ' sont la capacité de transmission à haut débit en

utilisant la fibre optique, la coordination

entr~

dispositifs à commutation de paquets et

dispositifs optiques et la simplification de la gestion du réseau. MPÀS offre aussi une base

pour la gestion optique de la bande passante et une allocation des canaux optiques en temps

réel. Cependant, cette architecture présente quelques inconvénients en particulier en terme de

nombre d'usagers qui va dépendre du nombre de longueurs d'onde utilisées, ou encore son

système de gestion peu efficace à cause de l'hétérogénéité des différents équipements du

réseau.

L5 Généralisation du MPLS (GMPLS)

La technologie GMPLS provient du MPLS et plus précisément d'une suite de

protocoles d' extension du MPLS pour les réseaux optiques, autrement dit

15

MPÀ~

est un sous-

ensemble de GMPLS. GMPLS est destiné à traiter différents types de technologies de

transmÎ.ssion et de transport. Son but est donc d'intégrer les couches de transmissions au

MPLS et d' obtenir une vision globale. Il

fo~ra

un plan de contrôle consolidé en étendant la

connaissance de la topologie du réseau à toutes les couches et permet de réaliser la gestion de

la bande passante. GMPLS permet d'effectuer de la commutation de données à partir d 'une

étiquette et l'implémenter dans les réseaux optiques. Cette étiquette peut être un nombre

inséré dans un en-tête de paquet IP, une longueur d' onde, un slot SDH, une fibre ou encore un

codage arbitraire comme discuté dans la section I.5.3. Le GMPLS consiste donc à faire

converger des réseaux hétérogènes Cà savoir le monde de l'optique et celui des données).

Le GMPLS met en place une hiérarchie dans les différents supports de réseaux

optiques. GMPLS permet donc de transporter les données sur un ensemble de réseaux

hétérogènes en encapsulant les paquets successivement à chaque entrée dans un nouveau type

de réseau. Ainsi, il est possible d'avoir plusieurs niveaux d'encapsulations selon le nombre de

réseaux traversés, l' étiquette correspond à ce réseau étant conservé jusqu'à la sortie du réseau.

On va discuter dans les sections qui suivent l'architecture de GMPLS , ses objectifs et enfin sa

contribution pour la résolution du problème de congestion du réseau.

L5.1 Architecture GMPLS

L'architecture GMPLS est une architecture dans laquelle MPLS et MPÀS apparaissent

comme deux déclinaisons possibles d'une architecture plus générale. t'architecture GMPLS

est née avec la mission de l'intégration des différents paradigmes de commutation présents

dans un réseau à haut débit et l'unification du plan de contrôle permettant une simplification

protocolaire [39]. En effet, le GMPLS offre la notion de paquet optique pour résoudre le

problème de la limitation en nombre d'usagers que présente le MPÀS. Un paquet optique est

composé de deux parties: l'étiquette et un ou plusieurs payloads. Les paquets IP ayant la

même destination et les mêmes caractéristiques sont regroupés et envoyés avec la même

étiquette. Dans les réseaux optiques, il est également possible d'envoyer les paquets avec la

même destination simultanément sur différentes longueurs d'onde [40, 41]. Un paquet peut

avoir une taille fixe ou variable. ·n est plus facile de mettre en œuvre des réseaux avec des

paquets de longueur fixe cependant les paquets de taille variable sont plus adaptés au « bursty

traffic» [42]. Les paquets optiques peuvent être synchrones ou asynchrones [42, 43]. Bien

que les paquets optiques asynchrones présentent une plus forte probabilité de congestion, ils

présentent des avantages en termes de complexité et coût par rapport aux paquets synchrones.

16

GMPLS est alors une plateforme pour établir des connexions variées, incluant les

chemins lumineux, dans les réseaux basés sur IP. Les nœuds d'extrémités se chargent de la

conversion du paquet électrique en un paquet optique. Se fondant sur les informations du

champ d'adresse du paquet IP, une étiquette optique contenant l'information de routage est

ajoutée au paquet IP (tout le paquet électrique devient le payload du paquet optique). Le

paquet est alors commuté d'une façon « tout-optique », indépendamment du format et du

débit binaire du paquet électrique en suivant un chemin optique. Les principales

responsabilités de l'intermédiaire de nœuds sont la reconnaissance et l'échange des étiquettes.

L'architecture GMPLS offre un mécanisme de contrôle unique, pour toutes sortes de

réseaux et son utilisation devrait permettre une gestion

plu~

efficace, pour un coût moindre.

GMPLS offre aussi l'opportunité de gérer plusieurs couches en même temps, ce qui permettra

de gérer la protection sur plusieurs niveaux. La mise en place de procédures de signalisation

standardisées permettra de faciliter l'interopérabilité entre les divers équipements.

L5.2 Objectifs du GMPLS

L'objectif de GMPLS est multiple: tout d'abord, identifier les opérations et taches

concernant la commutation et l'acheminement d'informations susceptibles d'être vues comme

des cas particuliers d'une formalisation associée à l'idée de commutation d'étiquettes.

Deuxièmement, identifier les éléments nécessaires pour la prise en charge de telles opérations

(extensions des protocoles de signalisation, prise en charge de LSPs bidirectionnels, etc ... .).

En effet, GMPLS reprend le plan de contrôle de MPLS en l'étendant pour prendre en compte

les contraintes liées aux réseaux optiques. Il va alors rajouter une brique à l'architecture :

gestion des liens. Cette brique comprend un ensemble de procédures utilisées pour gérer les

canaux et les erreurs rencontrées sur ceux-ci. Enfin, définir le contexte permettant le

développement d'un plan de contrôle unique, où tous les équipements du domaine GMPLS

(hétérogènes au niveau du plan,usager, mais homogènes au niveau du plan de contrôle) sont

capables d'interpréter les messages des protocoles de contrôle associés. Ainsi, la commutation

d'étiquette classique correspond au cas particulier où l'étiquette apparaît explicitement dans le

bloc de données, et où elle est interprétée par l'équipement, qui est alors dit PSC (packet

switch capable). D'autres cas possibles sont la commutation de longueur d'onde [56],

définissant des équipements dits «lambda switch capable» ou LSC, la commutation

d'intervalles de temps dans une trame SD'H, ou les équipements sont «lime switch capable»

ou TSC et finalement la commutation spatiale de fibre optique avec des équipements dits

«fiber switch capable» ou FSC . D'une façon synthétique GMPLS permet d'une part la

17

J

réduction des coûts opérationnels et de gestions associés aux réseaux hétérogènes et d'autre

part une meilleure intégration des domaines réseaux à commutation de paquets et des réseaux

«tout-optique» .

I5.3 Codage des étiquettes

Une des caractéristiques de la commutation d'étiquette est le support multi-protocole,

qui dérive du fait qu'elle peut théoriquement être utilisée sur toute technologie de niveau

Liaison de Données. Le seul préalable est de définir un moyen de pla~er les étiquettes dans les

unités de données du protocole correspondant, c'est-à-dire le codage des étiquettes. Lorsque

la technologie a été initialement conçue pour supporter les étiquettes, ceux-ci sont placés dans

les champs prévus à cet effet. Cette option est généralement limi tée par Le nombre d 'étiquettes

à placer dans une unité de données, et la sémantique associée. Par contre, elle est simple à

mettre en œuvre et elle permet de réutiliser du matériel existant. Lorsque la technologie n'a

pas été initialement conçue pour supporter la commutation d'étiquette, une entête spécifique

est ajoutée dans les unités de données, généralement entre l'entête de la couche Liaison de

Données et celle de

l~

couche supérieure. Cette option offre une sémantique plus souple aux

étiquettes, mais nécessite du matériel spécifique pour -les coIillnuter. Dans les deux cas, la

technique de codage des étiquettes doit être connue et commune à toutes les entités qui les

utilisent, quelques soient les opérations qu'elles effectuent sur les étiquettes.

Dans la littérature, différentes techniques de codage des étiquettes dans le domaine

optique ont été proposées autre que le MPÀS pour réaliser la

tran~mission

de paquets à très

haut débit. Parmi ces méthodes, on cite le codage dans le domaine temporel en utilisant la

modulation OOK (on-off keying) [16, 17], les étiquettes multiplexées SCM (subcarrier

multiplexing) [18-20], et les étiquettes multi-Iongueurs d'onde (M-À) [26-37].

L'étiquette créée par la modulation OOK est une modulation distincte de celle de la

charge utile (payload), à la fois par le taux de modulation et le format. L'étiquette en bande de

base module directement une source optique afin de créer un pattern de uns et de zéros dans le

domaine temporel. Cette approche est principalement limitée par la vitesse de l'électronique,

un important obstacle pour la transmission à haut débit dans la fibre optique.

Pour les étiquettes SCM, l'étiquette et le payload occupent la même bande mais des

fréquences orthogonales. Les bits de l'étiquette sont d'abord modulés sur une fréquence RF

(subcarrier) , puis ils sont ajoutés au payload du signal de base. Le signal résultant module la

puissance instantanée d'une source optique. Les principaux désavantages de cette méthode

sont la limitation de la vitesse de l'électronique, la limitation du débit du payload qui ne peut

18

dépasser la distance spectrale entre le payload et l' étiquette et enfin la possibilité de

« crosstalk » si cette distance est étroite.

Pour le concept d' étiquette M-À, l'étiquette d'un paquet optique peut être composée de

plusieurs longueurs d'onde. Comparée aux autres méthodes, cette technique permet

d'augmenter le nombre d'étiquettes disponibles sans pour autant augmenter la durée ou le

débit de l' étiquette. Il y a trois techniques d' encodage pour les étiquettes M-À à savoir

l'encodage spectral (SA C labels) , l' encodage binaire ou encore les codes de poids 2. Dans le

Chapitre 2, nous allons traiter avec plus de détails ces techniques de codage.

L 6 Conclusion

Avec l'évolution rapide des technologies de transport à haut débit, il devient évident

qu'ATM n ' est plus une solution d'avenir pour le cœur des réseaux IP. MPLS est arrivée

comme une solution prometteuse vu qu'elle permet d'intégrer très facilement de nouvelles

technologies dans un cœur de réseau préexistant. MPLS offre une grande évolutivité

puisqu' elle permet, comme on l'a vu dans ce chapitre, de migrer vers les réseaux optiques

grâce aux technologies MPÀS et GMPLS."On a aussi vu que GMPLS permet l'innovation et

offre la possibilité d'allouer rapidement une bande passante optique permettant de faciliter le ·

déploiement de nouveaux services. Entre autre, GMPLS dispose de bonnes techniques de

choix d'étiquettes afin d 'assurer un routage rapide, efficace, simple et à bas coût des paquets.

Le routage hiérarchique et le concept de la pile d 'étiquettes sont des options qui permettent

d'atteindre cet objectif tout en allégeant les tables de routage et réduisant la complexité des

LSRs.

Dans le chapitre suivant, nous verrons avec plus de détails les différents types de

codage d'une étiquette multi-Iongueurs d'onde, les techniques de commutation et les

structures des commutateurs dans les réseaux optiques pour ce type d'étiquette.

19

Chapitre II

Les étiquettes multilongueurs d'onde

20

ILl Introduction

Nous avons discuté dans le chapitre précédent les avantages de la technologie MPLS à

savoir la possibilité de réaliser une pile d'étiquettes et d'avoir un routage hiérarchique. Dans

ce chapitre, on va aborder le codage d 'étiquette au niveau de la couche physique pour trouver

des solutions d'exploitation d'étiquette qui soient rapides, à faible coût et facilement

compatibles avec les concepts de la pile d'étiquettes et du routage hiérarchique. Plusieurs

technologies de codage d'étiquette existent dans la littérature à savoir le codage dans le

domaine temporel en utilisant la modulation OOK [16, 17], les codes SCM [18-20] , les codes

OCDMA [21-25], ou encore les étiquettes multi-longueurs d'onde (M-À) (codes SAC, binaires

et de poids 2) [26-37]. Mais pour ce qui suit, nous allons s'intéresser surtout aux étiquettes

multi-Iongueurs d'onde puisqu'elles présentent une solution prometteuse en termes de rapidité,

simplicité et évolutivité.

Dans ce chapitre, nous traiterons en premier lieu les différents types de codage des

étiquettes multi-longueurs d'onde. Ensuite, nous examinerons les différentes architectures de

commutateur pour le traitement de ces étiquettes. Enfin, nous discuterons les différentes

méthodes d'implémentation de pile contenant ce type d'étiquettes.

IL2 Les différents types de codage des étiquettes multilongueurs d'onde

Les étiquettes pour les paquets optiques peuvent être composées de plusieurs canaux à

différentes longueurs d'onde [26-37]. Cela nous permet donc, contrairement aux techniques

des étiquettes dans le domaine temporel, d'augmenter le nombre d'étiquettes sans pour autant

affecter la durée temporelle des étiquettes ou le débit binaire utilisé. Cette technique nous

permet d'utiliser des équipements électroniques à bas débits pour le traitement des étiquettes.

En effet, les systèmes électroniques ne sont pas coûteux mais ils diminuent l'efficacité

spectrale. Si les bandes passantes des étiquettes et du payload sont orthogonales (la

signalisation est hors bande), l'étiquette et les données peuvent dans ce cas être transmis

simultanément. Ceci nous permet

d'obtenir des systèmes avec une efficacité temporelle

élevée tant que l'étiquette permet d'éviter l'extension de la durée du paquet au-delà de celle

du payload. D'autre part, l'extraction des étiquettes peut facilement être réalisée par l'emploi

d'équipements optiques passifs. Le traitement et la régénération des étiquettes sont assurés

21

sans avoir à modifier le payload ce qui rend le système transparent aux variations des débits

ou à la forme des paquets transmis.

Les longueurs d'onde réservées à l'information d' adressage (étiquette) peuvent être

exploitées de différentes manières. Les trois techniques de codage des étiquettes multilongueurs d'onde (M-À): encodage spectral d'amplitude (spectral amplitude codes),

étiquettes M-À binaires, et finalement les codes de poids 2 seront décrites dans les sections

suivantes.

IL2.1 L'encodage spectral d'amplitude des étiquettes

/1.2.1.1 Définition des codes SAC

Le code SAC généralement employé dans les réseaux OCDMA est basé sur le codage

de sources incohérentes à large bande (BBS) dans le domaine fréquentiel. L'état binaire (0/ 1)

représente la présence (1) ou l'absence (0) d'une bande spectrale correspondante du BBS.

Contrairement à d'autres techniques OCDMA, pour le cas SAC., les taux de transfert des

données et du chip sont égaux. Par conséquent, augmenter la cardinalité des codes ne conduit

pas à des chips plus courts ou à plus débit [30]. En outre, dans les systèmes SAC-CDMA, la

bande passante du récepteur est déterminée par le débit des données et non par la structure

temporelle contrairement aux techniques CDMA pour lesquelles la détection des courtes

impulsions électriques exige une importante bande passante électrique. Les codes SAC sont

conçus de telle sorte que l'interférence peut être annulée en utilisant la détection balancée [47].

Ces systèmes offrent alors une très faible complexité et un coût moindre par rapport aux

autres systèmes OCDMA.

Considérons maintenant les codes SAC pour une étiquette. Les codes comme les codes

SAC avec forte autocorrélation et faible inter-corrélation peuvent être construits avec les

longueurs d'onde dédiées pour les étiquettes [30]. Le nombre d'étiquettes est alors égal à la

cardinalité de la famille des codes. Dans ce cas de figure, les étiquettes occupent une bande

différente de celle occupée par le payload, cette méthode est connue sous le nom de étiquettes

SAC séparables. Les étiquettes sont donc transmises en même temps que le payload et aucun

temps de garde n'est nécessaire. La reconnaissance peut exploiter dans ce cas des techniques

de corrélation rapides. Les étiquettes sont alors réalisées par les codes SAC en raison de leur

faible coût d'implémentation, d'identi.fication rapide et de compatibilité avec le concept de

pile d'étiquettes.

Une deuxième façon permettant d'exploiter les codes SAC pour une étiquette est de

coder les bits d'information (le payload) en utilisant ces codes. L'information d'adressage est

22

ainsi contenue implicitement dans le payload permettant ainsi de réduire le nombre de

composantes et d'augmenter l'efficacité spectrale. Cependant, cette configuration enlève la

propriété de transparence de l'étiquette par rapport à la variation du débit ou la forme des

paquets transmis. En plus, une limitation du débit de payload est imposée à cause du bruit

d'intensité présent dans les BBSs. Pour ces deux méthodes, le traitement des étiquettes est

effectué en exploitant des corrélateurs assemblés en parallèle ce qui cause des pertes

importantes dues à l'utilisation de diviseurs. L ' adressage hiérarchique permet de résoudre ce

problème tout en réduisant la taille des tables de routage et par conséquent le nombre de

corrélateurs en parallèle, nous discuterons ces notions avec plus de détails plus tard dans ce

chapitre.

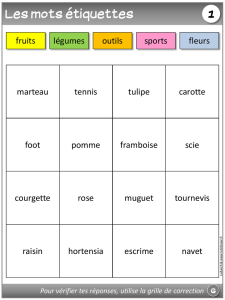

11.2.1.2 Format du paquet

Les deux formats de paquets optiques sont les paquets avec étiquettes SAC séparables

[30,51] et avec les bits du payload codés par SAC [30]. Dans le premier cas, le payload et

l'étiquette ont des longueurs d'onde orthogonales et des taux de modulation indépendants (voir

la Figure 11.1 (b )). Par exemple, un laser avec une fréquence centrale hors de la bande des

étiquettes peut être utilisé pour le payload. Les étiquettes sont modulées au taux du paquet.

L'indépendance des débits binaire des étiquettes et du payload est obtenue par l'utilisation

d'une plus grande largeur de bande optique et de plusieurs composants. Comme les étiquettes

et le payload sont transmis simultanément pendant l'intervalle du paquet, l'étiquette ne

prolonge pas la durée du paquet, entraînant ainsi une amélioration du débit. Puisque les

étiquettes ont des faibles débits binaires alors des composants électroniques à basse vitesse

sont utilisés pour la reconnaissance de l'étiquette. En outre, le bruit d'intensité représentant la

limitation principale des systèmes de transmission incohérente à haute vitesse, n'est plus une

limitation pour cette approche. Il est à noter que l'intensité du bruit est proportionnelle à

Be/Bo, où Be et Bo sont respectivement les bandes passantes électriques et optiques [49,52].

Un filtre électrique passe-bas à bande étroite peut être utilisé pour réduire l'intensité du bruit

de l'étiquette, grâce à son faible débit binaire.

23

T em p s

(a )

(b )

Figure 11.1 Paquet optique avec étiquettes SAC (a) étiquettes SAC séparables (b) les bits de payload

sont codés par SA C

Dans le second cas, les codes SAC sont utilisés pour l'encodage du payload et les

étiquettes sont implicites dans les bits du payload (voir la Figure II. 1(a)). Dans ce cas la même

source incohérente à large bande BBS est utilisée pour les étiquettes et le payload. Par

conséquent, ils occupent la même bande spectrale, réduisant ainsi l'utilisation de bande

passante optique en comparaison avec le précédent cas. Dans cette approche, les longueurs

d'onde de la pile d'étiquettes sont sélectionnées par les codeurs et sont ensuite modulées par

les bits du payload. En effet, le paquet se compose d'un payload avec bits codés SAC et d'une

étiquette implicite. Ici · encore, l'intervalle du paquet est utilisé d'une manière efficace,

puisque l'étiquette ne prolonge pas la durée des paquets. Cette deuxième approche requiert

moins de bande passante optique et de composants par rapport à la première méthode.

Cependant, le débit du payload est limité par le bruit d'intensité qui peut être éliminé en

utilisant une source multi-Iaser.

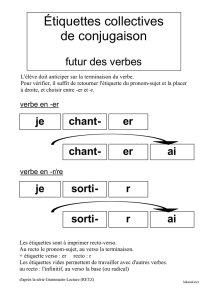

II.2.2 L'encodage binaire d'étiquettes

/1.2.2.1 Définition des codes binaires

Pour les étiquettes binaires, les bits sont mappés à des longueurs d'onde distinctes et

l'état du bit (1/0) va définir si la longueur d'onde correspondante est active ou non, i.e.

adressage binaire [23 , 29, 32]. Nous avons discuté dans le paragraphe précédent les étiquettes

SAC. Pour cette deuxième approche, l'étiquette optique est composée de plusieurs longueurs

d'onde. Contrairement à la première approche, cette méthode ne nécessite pas de propriétés de

code. En effet, nous n'avons aucune contrainte pour l'autocorrélation et l'inter-corrélation.

Les étiquettes ne sont jamais en transmission simultanée donc jamais en conflit. Cette solution

ne possède aucune structure algébrique, donc offre un nombre maximum d'étiquettes

correspondant au nombre de combinaisons possibles. Il .y a trois différents types d'étiquettes

binaires: étiquettes à bits parallèles, à bits en série et à bits en série-parallèle.

24

Pour les étiquettes à bits parallèles, toutes les longueurs d'onde sont envoyées