Développement de Composants d`Entreprise Avancés avec la

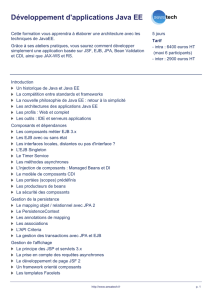

Informatique | Développement logiciel REF : ILJA303

Développement de Composants d'Entreprise Avancés avec la Technologie EJB

A QUI S'ADRESSE CE STAGE ?

QUELS SONT LES OBJECTIFS ?

Etre capable de mettre en place des

architectures distribuées grâce aux EJB

et d’utiliser les spécifications JEE telles

que JMS, JNDI …

QUELS SONT LES PRÉ-REQUIS ?

Bien connaître le language Java

COMBIEN DE TEMPS ?

8 Séances

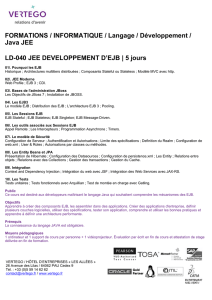

Architectures Distribuées avec J2EE

●Architectures N-Tiers

●Architectures distribuées : .NET, RMI, etc.

●Rappels sur J2EE : Servlets/JSP etc.

●Rappels sur les différents serveurs d’applications

Présentation de JBOSS

●Architecture

●Comment travailler avec Eclipse et JBoss

●Introductions aux XDotClet

Introduction aux EJB

●L'architecture, Les spécifications

●La classe Bean, Home et Remote

●Le descripteur de déploiement XML

●Les différents types d’EJB, Le rôle du conteneur d’EJB

●Présentation du JNDI : Java Naming and Directory Interface

EJB : Utilisation et déploiement

●Comment faire des applications standalone utilisant des EJB

●Intégrer les EJB dans un projet web Java EE

●Présentation du déploiement propre aux EJB

●Les spécificités de JBoss

●L’API JMS

Service de nommage et JNDI

●Rôle et utilisation; Configuration

●InitialContext; Le Lookup pour JNDI, Indi.properties

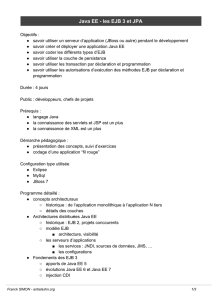

Créer des services avec les EJB « sessions »

●Stateless ou Stateful; Cycles de vies

●Etre capable de gérer les accès concurrents

●Le contexte d’un EJB session

●Les objets « handle » sur les EJB session stateful, Best Practices

JDBC - Persistance des données

●Principe de JDBC

●Présentation des pilotes JDBC

●Mettre en place des pools de connexion : DataSources

●Présentation du JNDI

●Faire le lien entre vos données relationnelles et votre shéma de données objet (ORM)

●Présentation des EJB BMP, Présentation des EJB CMP

●Le langage EJBQL

●CMP ou BMP, un choix difficile

●Séparer les couches données : Présentation du pattern Data Access Object

Sécuriser l'accès aux EJBs

●Principe de JAAS (Java Authentication and Authorization Service)

●Les rôles, les groupes de permissions et les permissions sur les méthodes

●Mise en œuvre de la sécurité sur l'accès aux méthodes d'un EJB.

●Sécurité déclarative ou programmée

UNIFOD - www.unifod.eu - [email protected]

1

/

1

100%