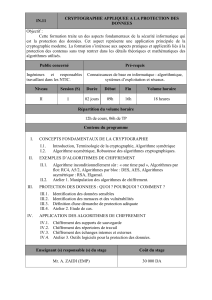

Cryptographie - M2

Réalisé par

TOUJENI Noura

BEN SOUISSI Rania

KARAOUD Imen

SMII Mondher

RAOUAFI Ayoub

Introduction

Chiffrement Symétrique

◦Par flot

◦Par Blocs

◦Usages

Chiffrement Asymétrique

◦Chiffrement hybride

◦Fonctions de hachage

◦Signature numérique

◦Certificats

Algorithme DES

◦Data Encryption Standard

◦Ronde de Feistel

◦Génération des clés

◦Les modes de chiffrement

Sécurité

◦En cryptographie symétrique

◦En cryptographie asymétrique

2Outils d'audit

Cryptologie : Science du secret

◦Cryptographie

◦Cryptanalyse

Objectifs :

◦Garantir la confidentialité d’une donnée

◦Garantir l'intégrité d'une donnée

◦Garantir l'authenticité de son origine

Chiffre de Vernam -1926 -

◦Le chiffre inconditionnelle (idéal)

◦Taille message = Taille Clé

◦Clé utilisé 1 seule fois

3Outils d'audit

Outils d'audit 4

5Outils d'audit

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

1

/

20

100%