File - SOS-BAC

École d’été Régionale 2007 Module : Base de Données

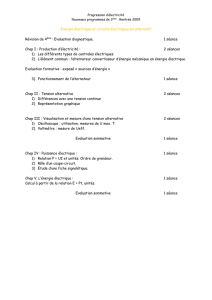

Chap I : Notion de

Base de Données

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

Chap III : Structure

d’une Base de Données

Chap IV : Démarche

De détermination de la

structure d’une BD

Chap V : Création et

modification de la

structure d’une BD

Chap VI : Manipulation

d’une Base de Données

Chap VII: Développement

d’applications autour

d’une Base de Données

Chap VIII:Sécurisation

D’une Base de Données

Programme de 4ème

SI

Matière : Base de

Données

École d’été Régionale 2007 Module : Base de Données

Chap I : Notion de

Base de Données

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

Chap III : Structure

d’une Base de Données

Chap IV : Démarche

De détermination de la

structure d’une BD

Chap V : Création et

modification de la

structure d’une BD

Chap VI : Manipulation

d’une Base de Données

Chap VII: Développement

d’applications autour

d’une Base de Données

Chap VIII:Sécurisation

D’une Base de Données

Une base de données est un ensemble structuré de

données relatives à un ou plusieurs domaines. Elle est

exhaustive, non redondante, structurée et persistante.

L’utilisation des bases de données permet de centraliser

l’information, d’assurer l'indépendance entre les

données et les programmes, d’établir des liaisons entre

les entités et de partager les données.

Il existe quatre modèles de base de données : modèle

hiérarchique, modèle réseau, modèle orienté objet et

modèle relationnel.

Le modèle relationnel est, aujourd’hui, le plus utilisé.

Notion de Base de

Données

Chap I : Notion de

Base de Données

École d’été Régionale 2007 Module : Base de Données

Chap I : Notion de

Base de Données

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

Chap III : Structure

d’une Base de Données

Chap IV : Démarche

De détermination de la

structure d’une BD

Chap V : Création et

modification de la

structure d’une BD

Chap VI : Manipulation

d’une Base de Données

Chap VII: Développement

d’applications autour

d’une Base de Données

Chap VIII:Sécurisation

D’une Base de Données

Notion de Systèmes de

Gestion Base de Données

Un système de gestion de base de données (SGBD) est un

logiciel qui permet de : décrire, modifier, interroger et

administrer les données d’une base de données.

Un SGBD permet la définition, la manipulation,

l’intégrité, la confidentialité et la sécurité

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

École d’été Régionale 2007 Module : Base de Données

Chap I : Notion de

Base de Données

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

Chap III : Structure

d’une Base de Données

Chap IV : Démarche

De détermination de la

structure d’une BD

Chap V : Création et

modification de la

structure d’une BD

Chap VI : Manipulation

d’une Base de Données

Chap VII: Développement

d’applications autour

d’une Base de Données

Chap VIII:Sécurisation

D’une Base de Données

Chap III : Structure

d’une Base de Données

Structure d’une

Base de Données

Selon le modèle relationnel, une base de données est

composé essentiellement de :

Tables

Colonnes

Lignes

Clés primaires

Clés étrangères

Contraintes d’intégrité

La structure d’une base de données peut être

représentée selon deux formalismes :

Représentation textuelle

Représentation graphique

Tables Colonnes Lignes Clés Prim Clés Etran Con. D’intég.

École d’été Régionale 2007 Module : Base de Données

Chap I : Notion de

Base de Données

Chap II : Notion de

Systèmes de Gestion

de Bases de Données

Chap III : Structure

d’une Base de Données

Chap IV : Démarche

De détermination de la

structure d’une BD

Chap V : Création et

modification de la

structure d’une BD

Chap VI : Manipulation

d’une Base de Données

Chap VII: Développement

d’applications autour

d’une Base de Données

Chap VIII:Sécurisation

D’une Base de Données

Chap III : Structure

d’une Base de Données

Définition : Une table est un ensemble de données relatives à

un même sujet (ou entité) et structurées sous forme de

tableau.

Notion de

table

Tables Colonnes Lignes Clés Prim Clés Etran Con. D’intég.

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

1

/

32

100%