pour chaque

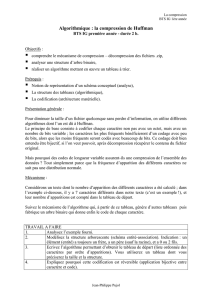

La Compression

de Données

Par Sébastien Vaie M2 ISV Paris V René Descartes

Introduction

Cela consiste en la réduction des données pour

permettre le transit via les réseaux

d’informations

Le coût et les limites de stockage ont forcé

l’utilisation de la compression de données.

Et donc pour compresser il faut coder

l’information pour qu’elle prenne moins de place.

Introduction(2)

On distingue 2 types de compression

La compression sans perte

Où les données ne doivent pas être altérées (texte,

programme informatique,…).

La compression avec perte

Où la qualité des données est limitée par la perception

humaine (Vidéo,Son,Image,….).

Introduction(3)

Dans cet exposé nous allons traiter

uniquement la compression sans perte.

Pour cela nous allons étudier les 3

algorithmes les plus utilisés.

RLE

LZW

Huffman

RLE introduction

RLE ou run lenght encoding

C’est un type d’algorithme relativement simple. Qui

est utilisé pour compresser tout type de données

sans tenir compte du type de données, même si le

contenu des données conditionne l’efficacité de cet

algorithme.

En effet, il est basé sur la répétition de caractère et

donc si les données à compresser sont peu ou pas

répétées le taux de compression sera faible.

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

1

/

48

100%