Cryptographie quantique

D´

EPARTEMENT DE PHYSIQUE

FACULT´

EDESSCIENCES

PRINTEMPS DES SCIENCES 2003

Cryptographie quantique

ou distribution de clefs secr`etes

Printemps des Sciences 2003 : La communication de l’´electron au papillon

Pr´esentation : Dramaix Florence, van den Broek Didier, Wens Vincent

Comment Alice et Bob peuvent-ils secr`etement

se transmettre un message ?

Alice et Bob devront d’abord s’envoyer une clef (c’est-`a-dire une suite de bits)

connue d’eux seuls, qui leur permettra de coder et de d´echiffrer un message. Ils

utilisent cette clef et le code de Vernam pour le crypter.

Code de Vernam

XOR :

⊕01

001

110

message `acrypter 10100 message re¸cu(crypt´e) 11001

clef ⊕01101 clef ⊕01101

message crypt´e11001 message initial 10100

Pour mettre tout ceci en œuvre, Alice et Bob vont faire appel `alacryptographie

quantique qui se base sur la m´ecanique quantique.Lestrois propri´et´es principales

utilis´ees sont :

–Les r´esultats d’une mesure quantique sont distribu´es de mani`ere probabiliste.

–Le principedesuperposition empˆeche la duplication parfaite.

–Toute mesure perturbe le syst`eme.

Ceci est d´edi´e`aCoralie, B´en´edicte,

Chouchou et `anosmamans.

Remerciements `a:NicolasCerf, Sofyan

Iblisdir, Stefano Pironio.

D

E

B

R

U

X

E

L

L

E

S

U

N

I

V

E

R

S

I

T

E

L

I

B

R

E

S

C

I

E

N

T

I

A

V

I

N

C

E

R

E

T

E

N

E

B

R

A

S

Principe de la cryptographie quantique

Toute ´ecoute d’un canal quantique provoque des perturbations. (erreurs chez

Bob)

Le protocole utilis´e:Bennett et Brassard 1984 (BB84)

Alice utilise des photons polaris´es soit horizontalement, soit verticalement (base

H/V), soit diagonalement ou anti-diagonalement (base D/A), pour envoyer des

bits `aBob.

Plusieurs cas se pr´esentent :

–Bob a choisi la mˆeme orientation du polariseur (mˆeme base), alors il est sˆur de

trouver l’´etat de polarisation envoy´eparAlice ;

–Bob a choisi l’autre orientation, il a alors une chance sur deux de trouver l’´etat

de polarisation envoy´eparAlice.

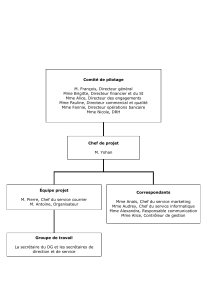

Les attaques

`

Eve veut espionner Alice et Bob et d´ecouvrir leur clef.

Alice et Bob envoient leurs photons via un canal quantique. Alice choisit

al´eatoirement ses bases et l’´etat de polarisation des photons ; Bob fait de mˆeme

pour ses bases et mesure les photons. Via un canal classique authentifi´e, ils

s’´echangent le choix des bases et gardent les bases communes.

Th´eor`eme 1Alice et Bob abandonnent leur clef d`es que `

Eve poss`ede autant

d’information que Bob sur celle-ci.

´

Etudions deux types d’attaque :

Interception et r´e´emission : ”Intercept and resend”

Avec une probabilit´eω,`

Eve choisit une base, mesure et envoie l’´etat de polari-

sation trouv´e`aBob.Comme elle mesure,elle perturbe la polarisation du photon

et Bob aura des erreurs dans sa chaˆıne de bits.

Les informations de Bob IAB et d’`

Eve IAE sont Si ω<1⇒clef pas connue d’Eve

IAB =log

22−ω

2+ω

4log24

ω−1Si ω=1⇒clef abandonn´ee

IAE =1

2log21−ω2

4+ω

4log21+ω

2

1−ω

2Perreur =0.25 pour ω=1

Duplication : ”L’attaque des clones”

`

Eve poss`ede une machine qui clone les photons. Apr`es avoir ´elimin´elesmau-

vaises bases, elle a en principe autant d’information que Bob. Cependant...

Th´eor`eme 2On ne peut cloner un ensemble d’´etats non orthogonaux ; la

duplication parfaite d’un photon est impossible.

`

Eve utilise comme transformation ”cloneuse” :

U(|0yA|0yE)=|0yA|0yE

U(|1yA|0yE)=cos(θ)|1yA|0yE +sin(θ)|0yA|1yE

Par ce th´eor`eme, `

Eve perturbe encore le photon d’Alice, et pourra alors ˆetre

d´etect´ee.

Les informations de Bob IAB et d’`

Eve IAE sont

IAB =1

2[(1 + cos θ)log

2(1 + cos θ)+(1−cos θ)log

2(1 −cos θ)]

IAE =1

2[(1 + sin θ)log

2(1 + sin θ)+(1−sin θ)log

2(1 −sin θ)]

Si θ<π

4⇒clef pas connue d’Eve

Si θ≥π

4⇒clef abandonn´ee

Perreur =0.1464 pour θ=π

4

o`uθest un param`etre contrˆol´epar`

Eve repr´esentant la force de l’attaque.

Pour une quantit´ed’information donn´ee, `

Eve introduit plus d’erreur chez Bob

avec ”intercept and resend” qu’avec la duplication.

Informations mutuelles (”Intercept and resend”) Informations mutuelles (Duplication)

Information mutuelle que Bob possede en plus qu'Ève

Information mutuelle entre Alice et Ève

Information mutuelle entre Alice et Bob

0

0.2

0.4

0.6

0.8

1

0.02 0.04 0.06 0.08 0.1 0.12 0.14 0.16 0.18 0.2 0.22 0.24 0.26 0.28 0.3

Probabilité d'erreur

en plus qu'Ève

Information mutuelle que Bob possède

Information mutuelle entre Alice et Ève

Information mutuelle entre Alice et Bob

0

0.2

0.4

0.6

0.8

1

0.02 0.03 0.04 0.05 0.06 0.07 0.08 0.09 0.1 0.11 0.12 0.13 0.14 0.15 00.01 .16

Probabilité d'erreur

1

/

3

100%

![Atelier Centre Galois - 2015 [Mode de compatibilité]](http://s1.studylibfr.com/store/data/001167298_1-0fdb786587aab6d5e524bdae4431a96c-300x300.png)