Test Métier Ing Etud et Dével

_"r.%3,...

w@*

-3tr}-*:f 'çL-*;"

i:: nr iq. tË

Durée : une heure et demie

Nom:

Prénom:

CIN :

No d'exame

I

Mode d'emploi :

Cochezlabonneréponse,enmettqntunecroixdqnslqoules

case(s)qppropriée(s),suivantlanqtureetlecontenudela

question

TEST METIER

Ingénieur Etude et

Développement

Question 1 : (l Point) : un langage de programmation orienté objet est :

I

*-1

-[

I

.ii

-:il

4

l

1

:,

df,

.t

-4

J-

-{trl

,11i"

.*

J

un t"ngrge dont les données créées et utilisées sont des paqu-ets

d'information décrites par un X cadre ae aescription appe

u" ta"g"g.æe*""tta"t de créer des otjets ou instance de classe

f. u" lang"g" tpécifique permettant d. "té.t d.t tol,tiont

Question 2 (l Point): Dans un langage orienté objet, comme Java, les traitements

informatiques sont portés par les classes et les objets du langl

d. OUI

e. NON

euestion 3 (l point): Le compilateur Java (javac) permet de créer un exécutable qui ne

.r^-Ân,,4a ^rrô srrr ta frrnp dp rnqchine srrr laorrelle le nrosramme a été compilé

6orrfp ,,rrê srtr le fvne de machine sur laouelle le Drogramme a ete com

d. OUI

T\]ON

Question4 (1Poi : L'interprétation des Pmmes Java est effectuée Par

cl. API

e. JDK

f. JVM

AWT

une architecture client-serveur, on parle de niveaux

Question 5 (lPoint): Dans

d' abstraction. Combien en

e. 1

f.2

o1

b'

définit-on ?

h.n

euestion 6(l Point): La machine virtuelle Java (JVM) interprète le bytecode des

programmes Java .Trouver la phrase qui n'est pas une caractérisation correcte de

Fmolplisme: , , ,,

a t. p- est un mecanlsme consrstant à rassembler les données et

méthodes au sein d'une structure en cachant f implémentuqg* !9-l 'bj

; 1. P5rg"rft. q"e la même opération peut se comporter différemment sur

différentes classe de la hiérarchie.

t te p. off.e la a plusieurs objets de natures différentes d'exposer une

interface identique au système et ainsi répondre à un même message

d'une manière qui leur est

le P. consiste à autoriser le même code à être utilisé avec différents types

ce qui permet des implémentations plus abstraites et énérales

Question 7(l Point): Laquelle des o

d. 1'upcasting implicite

e. 1'upcasting explicite

f. le downcasting imPlicite

les

et.

g. le downcasting explicite

rations ci-dessus est interdite en Java ?

=

-

=

=-

=

iL-,

l

I

)

Question I (lPoint) :Laquelle des structures de données suivantes ne peuvent pas être

imnlémentée ?

a, Une Pile

b. Un tas

c. Une file

d. Une liste chaÎnée

Question l Point : Sur un serveur Ache,l'outil iel«i hains >> sert àramétrer :

e. Le fil de paquets

f. L'arborescence des du site

afîn d. réaliser le

tre d'ouvrage afin de

oroiet clans les conditions de délais' de qtralité

A et D définies comme suit :

,tJt

)1.

réaliser le

stem.out. rint 2)*a.

Question 11(l Point): Pour les classes

class A {

public siatic int f(int x) {return(x+S)

public int g(int x) {return (3) ; }

r.

t

classDextendsA{

public static int f(int x) {return(x+-4)

public int g( int x) {return (x+8) ; }

II'affichera le code suivant ? D d=new Aa=d

d. 18

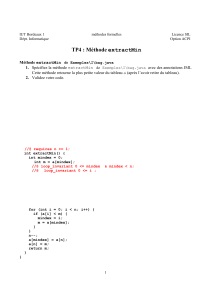

Question 12(lPoint) : On définit Ia méthode permuter:

public static roiO per-'ier (String s1' String s2' int xf int x2){

'strirg tmPl=sl I s1=s2 ; s2=tmPl ;

int tmp2=xl ; x1=x2 ; xl=tmP? ; \

On l'applique dans le contexte suivant :

§t irg^o'="ton" ; String 5="jour" ; int c=3 ; int d =4 ;

permuter(a,b,crd) ;

Quelles seront les ialeurs cle arb,c'd apr' es l'ex'ecution de ce cqde ?

e. 2l

f. 66

g. 77

d- "botr''. 'iour"" 3, 4

*'4

e. ''10ur ,-DOn . J'

f. "bon"r "-iottL", 4, 3

g. "iour", "bon",4, 3

ü Lu configuration réseau

nt l'objectif dtr Projet' son

;_=----.N4OE

.st lent,té porteuse du besoin'

calendrier et le budg@

g. UOg est relatif au client

Question 12(1 Points) :Soit le code suivant :

I

l

l

l

I

l

1

l

I

F

l

T

l

5

ffil

il

T

h

-=:.

Livre l: new LivreQ;

l.nom = "Les cavernes d'acier"l

Arraylist<Livre> livres : new Arraylist<Livre>0;

livres.add(l);

l.nom="Face aux feux du soleil" I

System. out.println(tivres' get(0)'no m) ;

Ce code affiche :

Question 13 (1

est un attribut point) : Un attribut protected d'une classe Cl appartenant au Package P

ui est visible dePg§j

Question 14 (1 point) : Soit le code suivant :

int v:13; boolean Premier=truel

for(int k=2;k<v;k:k+1) if (vY"k 1--0) premier = false;

if (premier) System.out'println(" PREMIER") ;

.tr" Sytt"-.out.println("NON PREMIER");

ce code:

Question

factoriel n15 (1 point) : Laquelle des fonctions récursives suivantes retournent la valeur de

a,

ffi 1 ) {return n.f""!:!n1);I9tu'nj:}

Question 16 (1 point) : soit la classe suivante :

public class CL{

private int nb;

private ArraYlist<String> liste ;

public Cl(int nb){ this'nb = nb; }

public void add(String s){liste'add(s);} }

Le code suivant s'exécute sans erreur C1

cl = new C1(0);

c1.add("T0T0"

d. OUI

e. NON

Question 17 (1 point) : Quel §'ne cl'attaque envoie deux

même lbnction de hachage qui fTnissent par provoquer messages différents en utilisant Ia

une collision ?

A iet cavernes d'acier

. Face€"x feux du soleil

d. contient une erreur

.. uffi"t. "NON PRE'MIER"

affiche "PREMIER"

". lr,t t""ttint n) {if (nl=0) {return n-f""t(n-1); } '"t'

U. lnt tr"ttint n) {if (n==1) {return n*fact(n'1);}return n;

ffi==o) {return 1 ;}return fact(n).(n-1);}

Question 18 (1 point) : Soit le fig.l1yr suivant

C : \C odeJava\exercices\cnam\util\Terminal'j ava'

Le fichier r..*irrui;ïru .orti"*rt en 1-è.e tigne: package exercices'cnam'util;

DansC:\CodeJava\programmesetrouvelefichierProg'iavasuivant:

import exercices.cnam'util;

prlif. class Prog t p"ffit ttatic void main(String"' args) [

i erminal.ecrireStringln(" Bonjour" ) ;)

Question 19(1 point) : Soit le fichier suivant

C :\C odeJava\exercices\cnam\util\Terminal'j ava'

Le fichier r".*irruii;ïra .orrti.nt en lere tigne : package exercices'cnam'util;

Le répertoire C:\bin est vide'

Dans^C: on réalise Ia commande suivante :

)

on est dans le répertoire c:\codeJava\programme, et on veut compiler le programme'

uelle(s) commande(s sont) valide(s) :

f. iavac Progjava

A-1r*" *l"sspath """ Prog'java

Birthday attack

ZeroDaY attack

Bluesnarf,rng

h. Attaque hYbride

iar ac -d C:\bin C,iCoOtfuva\exercices\cnam\ut']yïiiTil*:

âii*i."". * ;Jn;, - --. - nt . c.\b.n\ exerc'ces\cnam\ur'I\Term'nar.ctass

e. OUI

I. NON

I

I

Question 20 (1 point) : Quel trn9.ol1tlaque est 9::tit-lu: l"

Jun 11 5 :48 :SZll4ZSli'opt tOq'i+'S+'t26 -> 192'168'0'19

1-)\90/0x90/ 0x90/ bxqo/oxqo/ 0x90/ 0x90/ 0x90/

r )\90/0x90/ 0x90/ 0x90/ 0x90/ 0x90/ 0x90/ 0x90/

ùr90/0x90/ 0x90/ 0r90/ 0"90/ 0*90/ 0"9

e. ButTer overflow

f. SQL injection

Cross site scriPtin (xss)

lr- Cheval de Troie

Question 21 (1 point) : Après avoir examiné

intbrmations suivantes :

5:207.50.1 35.54: 53 - D:10'1'1'80 : 0

5:207.50.135'54 : 53 - D:10'1'1'80 : 1

5=207.50.135.54: 53 - D:10'1'1'80 :2

5=207.50.135.54: 53 - D:l0'f i'80 : 3

5:207.50.135.54: 53 - D:10'1'1'80 : 4

3:207.50.135.54: 53 - D:10'1'1'80 : 5

message suivant :

:135

les fichiers logs d'un firwall, on a obtenu les

I

il

6

6

7

7

1

/

7

100%