Chapitre 1 Le langage de l`ordinateur

Chapitre 1 Le langage de l’ordinateur

Quels types de données manipule-t-on lorsqu’on réalise des opérations informatiques ?

On manipule des nombres.

A partir du moment où des images, des textes,…peuvent être convertis en une série de

nombres, ils peuvent être facilement traités, stockés et transférés par un dispositif

capable de traiter des nombres : un ordinateur.

Donc on peut définir le multimédia comme étant une technologie intégrant sur un support

unique des données de natures différentes comme le textes, les images, le son, ….

Tout ceci se produit grâce à la numérisation qui est le codage de l’information en une

suite de nombres, compressant l’information et permettant facilement le transfert de

données.

1.Systèmes de numération

Depuis son existence, l ‘homme a éprouvé le besoin de calculer pour mesurer diverses

choses. Il a ainsi imaginé des systèmes de calculs, des instruments de calculs et des

instruments mécaniques avant d’inventer les ordinateurs.

On a relevé différentes marques numériques comme les entailles sur un bâton pour

compter les éléments d’un ensemble mais lorsque cela dépasse 4, cela se complique. La

solution a été de mettre 4traits et ensuite un trait vertical.

Mais on a aussi l’utilisation de notre corps pour mémoriser des quantités.

Par après, chaque nombre a représenté par un signe physique qui peut être un caillou. A la

base, chaque signe équivalait à un mais après on a remplacé un tas de cailloux par des

signes distinctifs. C’est par ce système qu’apparaît la base 60.

Mais tous ces systèmes ne gardent pas une trace du passé car à chaque étape de calcul,

on supprime les étapes précédentes.

La solution se trouve avec l’apparition de l’écriture où sur des tablettes, on utilise des

nombres pour l’enregistrement de comptes.

Les règles de construction de numérotation sont simples :

- permettre une lecture sans ambiguïté

- représenter un maximum de chiffres avec un minimum de symboles

Bases

Pour répondre à ces règles, la solution a été de privilégier un groupement particulier et

d’organiser la suite régulière des nombres selon une classification organisée fondée sur

ce groupement originel. Donc on a convenu d’une échelle à partir de laquelle il est possible

de répartir les nombres et leurs divers symboles suivant des paliers successifs.

Symbolisation structurée des nombres permettant d’éviter des efforts de mémoires

considérables. C’est le principe de la BASE qui est le nombre d’unités qu’il est nécessaire

de grouper, à l’intérieur d’un ordre donné, pour former une unité de l’ordre supérieur.

On a une utilisation majeure de la base 10 (référence à nos dix doigts de la main) mais il

y a d’autres bases comme la 5 (référence aux doigts d’une main) ou de la 20

(vigésimale=lié à nos deux mains et nos deux pieds). On peut encore cité la base 60

(=sexagésimale=lié au temps et à la mesure des angles)

Numérations additives et de position

Pour la numération additives, chaque chiffre a une valeur propre qui ne dépend pas de sa

place, ces chiffres s’ajoutant pour former un nombre. Ex : 133 ou 3131+3+3 ou 3+1+3

Ce système est simple mais empêche d’écrire des grands nombres car trop de

juxtaposition de symboles.

Pour remédier aux problèmes de calculs liés par la numération additive, on image une

numération de position où la localisation d’un chiffre lui confère une valeur particulière.

C’est ainsi que les unités, dizaines ou les centaines furent inventés, sur le principe d’une

base dix.

Ex : 242 est composé de 2centaines, 4dizaines et 2unités

On a aussi l’apparition du zéro qui permet de caractérisé le néant, le nul mais aussi

d’exprimer de très grands nombres en ajoutant à droite autant de zéros que désiré.

Le système décimal

Notre système actuel est décimal et positionnel : la position d’un chiffre dans l’écriture

d’un nombre exprime la puissance de 10 présente et le nombre de fois qu’elle intervient.

L’absence d’une puissance est notée par le zéro

Ex : 100=10x10=102x101x100

2. Le système binaire et ses opérations

Tout ce qui est dans un ordinateur est soit noir soit blanc, soit vrai soit faux, soit bon

soit méchant. C’est donc un être binaire constitué de circuits électriques qui a soit

beaucoup de puissance soi peu et qui n’a pas vocation à faire dans la nuance. Donc un

ordinateur fonctionne sur un oui ou un non qui peuvent être représenté sous la forme 1 ou

0. Par convention 1=vrai et 0=faux.

Cet usage du binaire tient de la simplicité et de l’économie de conception. Le fait de

n’accepter que des valeurs binaires se limitant à constater si oui ou non la présence d’un

signal sera plus simple que de concevoir un système avec des valeurs intermédiaires.

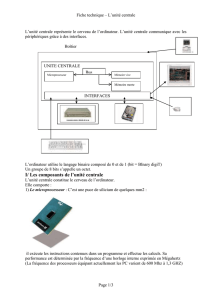

Le transistor

Pour réaliser un fonctionnement binaire, l’appareillage utilisé est un transistor qui est un

interrupteur qui permet de réunir ou de séparer deux fils. Quand les deux fils sont

séparés, on a deux états différents. Quand ils sont ensemble, ils ne forment qu’un et on

donc le même état.

La réunion de ces deux fils est commandé par un troisième fils déterminant l’état du

transistor.

Le transistor a été inventé après la seconde guerre Mondiale par des chercheurs

américains et ils font partie courante de notre vie avec les diverses appareils

électroniques comme la TV, la stéréo, les réfrigérateurs,…

Sur un PC, leur présence est en constante augmentation.

La codification binaire

La plus petite unité numérique en informatique se nomme le « bit ». Celui-ci prend donc

les valeurs 0ou1. Cette unité peut être reconnue ou manipulée par l’ordinateur. Les

composants (processeurs, mémoires) sont capables de traiter simultanément plusieurs

bits. Le nombre de ces bits dépend du nombre de lignes parallèles (appelé bus et

regroupé par 8) que possède ce composant.

Par souci de compatibilité avec l’ensemble des systèmes informatiques, 8bits

représentent un octet ou un Byte, 16bits=un word, 32bits=long word.

Le bit : Un chiffre binaire est appelé le bit qui signifie binary digit càd 0 ou 1 en

numérotation binaire. C’est la plus petite unité d’information manipulable par une machine

numérique. Cette information peut-être représenter :

o par un signal qui lorsqu’il atteint une certaine valeur, correspond à la

valeur 1.

o Par des aspérités géométriques dans une surface (ex : le CD-ROM)

Avec un bit, il est possible d’obtenir deux états : soit 1, soit 0.

Avec deux bits, on a quatre états possibles car 2x2.

Avec trois bits, 8états seront possibles car 2x2x2,…

L’octet : C’est une unité d’information composée de 8bits. Elle permet de stocker

un caractère comme une lettre, un chiffre,…

Ce regroupement de nombres par série permet une lisibilité plus grande.

Pour un octet, le plus petit nombre est 0, le plus grand est 255256possibilités de

valeurs différentes

Les unités binaires

Longtemps, l’informatique s’est singularisée par l’utilisation de différentes valeurs pour

les unités du système international. Un organisme a standardisé ces unités :

- Un kilooctet (ko ou kB)= 1000octets

- Un Mégaoctet (Mo ou MB)= 1000Ko= 1000000octets

- Un Gigaoctet (Go ou GB)= 1000Mo = 1000000000 octets

- Un Téraoctet (To)= 1000Go = 1000000000000 octets » »e

Les conversions entre représentations décimale et binaire

- Système décimal

Un nombre est composé de chiffre disposé en colonne, chaque colonne ayant un poids

déterminé. Le poids des colonnes augmente de la droite vers la gauche. La valeur d’un

nombre n’est rien d’autre que la somme des valeurs de chaque chiffre multiplié par le

poids de la colonne dans laquelle il se trouve.

Numéro de la colonne

3

2

1

Poids de la colonne

102=100

101=10

100=1

Chiffre dans la colonne

4

0

6

Ex : la valeur 406 n’est rien d’autre que le résultat du polynôme : 4x100+0x10+1x6

- Conversion binairedécimal

Dans le système binaire, il s’agit des puissances successives de deux. On peut calculer de

la même façon la valeur d’un nombre binaire

Numéro de la colonne

6

5

4

3

2

1

Poids de la colonne

25=32

24=16

23=8

22=4

21=2

20=1

Chiffre dans la colonne

1

0

1

1

0

0

Valeur décimale

1x32

0x16

1x8

1x4

0x2

0x1

La somme est de 44

- Conversion décimalbinaire

Lors de cette conversion, on procède de la manière inverse à l’opération de ci-dessus. On

va devoir factoriser la valeur en connaissant la valeur décimale et recherchant le

polynôme. (cfr syllabus p19 et diapo 29 pour exemple).

3. Codages de l’information

Pourquoi et quoi coder ?: L’ordinateur peut stocker et manipuler des

informations de toutes sortes. Cependant, sa mémoire ne peut contenir que des nombres

binaires. C’est pourquoi les données devant être traitées sont converties en bits. Le

codage des donnes n’est pas une technique nouvelle et n’est pas réservée à l’informatique.

Par exemple, l’alphabet morse qui remplace des lettres par des codes.

Ainsi pour le codage de textes, on utilise un traitement de textes, pour les images, on a

l’utilisation d’un logiciel de traitement d’images. Pour les sons, c’est l’utilisation d’un

logiciel de traitement du son qui code un son en une séquence binaire comme un auteur

traduit ses partitions en symboles sur une portée. L’ordinateur échantillonne le son et le

digitalise.

A chaque type d’information doit correspondre une codification symbolique précise et il

est capital pour écrire et lire un quelconque de ces types d’être parfaitement au fait de

la codification à l’œuvre. Donc il est nécessaire et ce par le nom complet du fichier,

d’associer à celui-ci une codification terminée.

Pour tout type d’information (texte, son, film,…), la codification adoptée doit respecter

un standard et ce afin d’être compris par le plus grand nombre, d’où la nécessité

d’identifier et de diffuser ces standards à tout un chacun y compris dans les logiciels

traitant du type d’information concernée.

Codification des textes : Chaque caractère sur un clavier est codé

automatiquement. Il fait appel au code ASCII qui associe une valeur numérique à chaque

lettre minuscule et majuscule de même qu’à chaque chiffre et signe de ponctuation. Le

code ASCII est un code caractère qui est une norme mettant en correspondance chaque

position du code avec une définition (Dans le code ASCII, la position décimale 33

correspond à la définition ‘exclamation point’), proposant des symboles typographiques

pour chaque position (Dans le code ASCII, la position décimale 33 correspond au symbole

graphique ‘ !’)et proposant une ou plusieurs façons de coder le caractère sous forme de

suite organisées de bits (les caractères du code ASCII sont codés sur un octet)

Mais ces codes posent encore des problèmes comme celui des équivalences entre

caractère composé.

En plus du code ASCII, il existe différents autres codes :

- le ASCII La mémoire d’un ordinateur conserve toutes les données sous forme

numérique. Il n’existe pas de méthodes pour stocker des caractères. Chaque

caractère possède son équivalent en code numérique.

Il ne contient pas de caractère accentués, ni de caractères spécifiques à une

langue.

- le ASCII étendu portant sur 256 caractères (minuscules, majuscules, chiffres,

ponctuation,…) et codés sur 8bits

- Normes ISO 8859-n qui normalise des langues étrangères

- UNICODE est système de codage des caractères sur 16bits. Il permet de

représenter n’importe quel caractère par un code sur 16bits. Il regroupe ainsi la

quasi-totalité des alphabets existants (4000 caractères) et est compatible avec

le code ASCII.

Ce type de code a pour l’avantage de permettre la saisie de textes multilingues et

de passer d’un système d’écriture à un autre sans problèmes. De plus avec ce

code, à un code caractère ne peut correspondre q’un seul caractère.

Il est implanté sur plusieurs système comme le langage JAVA, le système MS-

Windows, l’éditeur de texte MS-Word,….

Cependant, il a quelques inconvénients :

o En Unicode, un caractère prend 2octets. Donc un texte dactylographié

prend 2fois plus de places qu’en ASCII.

o Le manque d’outils sachant gérer les caractères sur plus d’un octet est un

autre frein

C’est pourquoi plusieurs formats de transformation UTF ont été créés afin

d’alléger les fichiers, de faciliter la transmission des données et de maintenir une

compatibilité avec les anciens systèmes d’éditions. (ex : UTF-8 : Un texte en

UTF-8 est simple : il est partout en ASCII et dès qu’on a besoin d’un caractère

appartenant à l’Unicode, on utilise un caractère spécial signalant « Attention, le

caractère suivant est en Unicode »)

UTF-8 rassemble ainsi le meilleur des deux mondes : l’efficacité de ASCII et

l’étendue de l’Unicode.

4. La programmation et les logiciels

Quelles que soient les apparences, l’ordinateur ne parle pas le même langage que

l’utilisateur. Si l’on parvient à converser avec lui en français, c’est parce qu’il dispose en

interne d’un puissant système de traduction qui lui traduit le français dans son langage

binaire.

Mais les chercheurs ont développé des langages de plus haut niveau que le langage binaire

Programmation : tout ce que fait un ordinateur, il le fait gouverné par un programme qui

est l’ensemble des indications de traitements nécessaires pour que l’ordinateur puisse

mener à bien telle ou telle tâche de traitement d’information. Dès qu’un ordinateur agit,

c’est qu’il dispose du programme nécessaire pour le faire agir. On parle aussi de logiciel.

Manière de réaliser un programme : créer une recette de cuisine, c’est programmer

sans qu’on s’en rende compte. En informatique, on fait intervenir des listes préliminaires

(comme la liste des ingrédients d’une recette) sous forme de liste des variables. Chaque

étape s’appelle une instruction et l’ensemble constitue un algorithme. Il faut ensuite

convertir l’algorithme en un langage compréhensible par l’ordinateur.

Les langages de programmation : Ceux-ci sont classés un peu de façon arbitraire mais

cela permet de voir leur évolution :

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

1

/

33

100%