Présentation du guide de conception Operations

Guide de conception Operations

Manager 2007 R2

Microsoft Corporation

Date de publication : Mai 2009

Auteur

Christopher Fox

Les informations contenues dans ce document représentent l'opinion de Microsoft Corporation

sur les points cités à la date de la publication. Microsoft devant s'adapter aux conditions

changeantes du marché, ce document ne doit pas être interprété comme un engagement de la

part de Microsoft, et Microsoft ne peut pas garantir l'exactitude des informations présentées

après la date de publication.

Ce document est fourni à titre indicatif uniquement. MICROSOFT N'ÉMET AUCUNE GARANTIE,

EXPRESSE, IMPLICITE OU LÉGALE RELATIVE AUX INFORMATIONS CONTENUES DANS

CE DOCUMENT.

L'utilisateur est tenu d'observer la réglementation relative aux droits d'auteur applicable dans son

pays. Aucune partie de ce document ne peut être reproduite, stockée ou introduite dans un

système de restitution, ou transmise à quelque fin ou par quelque moyen que ce soit

(électronique, mécanique, photocopie, enregistrement ou autre) sans la permission expresse et

écrite de Microsoft Corporation.

Microsoft Corporation peut détenir des brevets, avoir déposé des demandes d'enregistrement de

brevets ou être titulaire de marques, droits d'auteur ou autres droits de propriété intellectuelle

portant sur tout ou partie des éléments qui font l'objet du présent document. Sauf stipulation

expresse contraire d'un contrat de licence écrit de Microsoft, la fourniture de ce document ne

vous confère aucun droit de licence sur ces brevets, marques, droits d'auteur ou autres droits de

propriété intellectuelle.

Sauf mention contraire, les sociétés, les organisations, les produits, les noms de domaine, les

adresses électroniques, les logos, les personnes, les lieux et les événements mentionnés dans

les exemples sont fictifs. Toute ressemblance avec des sociétés, organisations, produits, noms

de domaine, adresses électroniques, logos, personnes, lieux ou événements réels est purement

fortuite et involontaire.

© 2009 Microsoft Corporation. Tous droits réservés.

Microsoft, Active Directory, ActiveSync, Internet Explorer, JScript, SharePoint, SQL Server, Visio,

Visual Basic, Visual Studio, Win32, Windows, Windows PowerShell, Windows Server et

Windows Vista sont des marques du groupe Microsoft.

Toutes les autres marques sont la propriété de leurs propriétaires respectifs.

Historique des révisions

Date de sortie

Modifications

Mai 2009

La version de ce guide pour Operations

Manager 2007 R2 contient les mises à jour et

les ajouts suivants :

La feuille de route du document a été

supprimée.

Date de sortie

Modifications

Des informations sur la sécurité de

l'analyse UNIX ou Linux ont été ajoutées,

ainsi que sur les mesures de performances

et d'échelle.

Mesures d'échelle actualisées

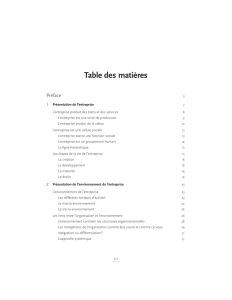

Contenu

Présentation du guide de conception Operations Manager 2007 R2 ............................................. 7

Présentation d’Operations Manager 2007 ................................................................................... 8

Identification de la configuration requise pour Operations Manager 2007 ................................ 19

Mappage de la configuration requise à une conception pour Operations Manager 2007 ......... 24

Développement d'un plan d'implémentation pour Operations Manager 2007 ........................... 46

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

43

43

44

44

45

45

46

46

47

47

48

48

1

/

48

100%