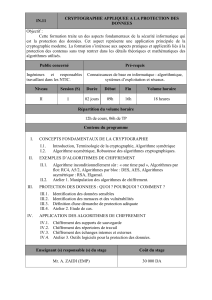

Cours 1 Cybersécurité : Protection, Réseaux, Cryptographie, Sauvegarde

Telechargé par

Enzo Palladino

Cours 1- Cybersécurité

Ce qu’il faut protéger et comment le faire :

-a le poste de travail

- le réseau local :

- les échanges réseau local, internet , DMZ

- Pourquoi segmenter un réseau IP en plusieurs sous réseaux de même masque ?

Exemple : Segmenter le réseau IP 200.200.200.0 en 4 sous réseaux

Les politiques en vigueur

Politique de mots de passe

Quelles sont les attaques sur mot de passe ?

Politique d’authentification

- Authentification 2FA , des exemples

Politique de chiffrement et de hachage

- C’est quoi chiffrer les données ?

- Chiffrement symétrique :

- Chiffrement asymétriques :

D’après vos connaissances et /ou recherches, donner les algorithmes de chiffrement les

plus utilisés.

Politique de sauvegarde des données

Quelles bonnes pratiques en matière de sauvegarde des données ?

Quels outils mettre en œuvre pour garantir

- La confidentialité des données

- L’intégrité des données

- La disponibilité des données

Application

On dispose d’un mot de passe de 4 lettres minuscules

-Ecrire un algo pour craquer ce mot de passe

1

/

1

100%