ECOLE SUPERIEURE PRIVEE D’INGENIERIE ET DE TECHNOLOGIES

FICHE TD

MODULE : RESEAUX LOCAUX

CLASSE : 1ACINFO2

EXERCICE 1

On considère un réseau Ethernet fonctionnant à 10 Mbps et comportant trois stations A, B et C. On définit l'instant initial,

par t=0. Les stations veulent émettre dans l'ordre suivant :

A t=0 la station A veut émettre un fichier de 2 ko.

A t=+2 ms, la station B veut émettre un fichier de 4 ko.

A t=+2 ms, la station C veut émettre un fichier de 2 ko.

Les valeurs successives du nombre aléatoire R pour chacune des stations sont :

RA : 1, 2, 4, 3, 4, 8.

RB : 0, 1, 3, 2, 9, 12.

RC : 1, 2, 3, 2, 3, 7.

Le temps inter-trame sera négligé (9.6 μs).

1. Quelle est la méthode d’accès utilisée dans un réseau Ethernet. Décrire cette méthode.

2. Déterminer les temps de transmission des différentes trames émises par les trois stations.

3. Etablir le diagramme des temps faisant apparaître l'ordre d'émission des trames, les collisions et les délais d'attente.

4. Calculer le débit moyen global.

EXERCICE 2

On considère un réseau Ethernet à 1 Gbps. La trame Ethernet est d’une taille comprise entre 512 et 1500 octets. La longueur

minimale de la trame Ethernet, qui est compatible avec la norme IEEE 802.3, est plus longue dans cette version d’Ethernet

que dans la version de base.

1. Quelle est la méthode d’accès utilisée dans un réseau Ethernet. Décrire cette méthode.

2. Calculer la distance maximale entre les deux points les plus éloignés. On suppose que la vitesse de propagation sur

le support de transmission est de 200000 kmps.

3. Si l’on considère que toutes les stations sont connectées sur le même hub et que ce hub possède un temps de

traversée de 100 ns. Quelle est la nouvelle distance maximale de ce réseau.

4. La plupart des publicités sur le Gigabit Ethernet annoncent une distance maximale entre les deux stations les plus

éloignées de 500 m sur fibre optique. Cette valeur est en contradiction avec celles calculées aux questions

précédentes. Comment est ce possible ? À noter que sur une fibre optique, la vitesse de propagation peut atteindre

300000 Kmps.

EXERCICE 3

1. Pourquoi la trame IEEE 802.3 (Ethernet) ne contient-elle pas de fanion de fin comme une trame type HDLC ?

2. Pourquoi la trame IEEE 802.5 (Token Ring) ne contient-elle pas un long préambule comme la trame IEEE 802.3 ?

EXERCICE 4

Un réseau 802.5 à 4 Mbit/s comporte 50 stations, la distance moyenne entre stations est de 50 m. La vitesse de propagation

étant de 200 m/µs, on demande :

1. Quel est le temps maximum au bout duquel une station est assurée de disposer du jeton ?

2. Quel est, dans cette situation, le débit du réseau, vu d’une station ?

3. Peut-on effectuer un calcul similaire pour les réseaux CSMA/CD ?

EXERCICE 5

1. Que se passe-t-il dans un réseau local en bus s’il n’y a pas de bouchon de terminaison ?

2. Soit un réseau Ethernet en bus de 8 stations. La distance moyenne entre stations est de 15 m. La vitesse de

propagation est de 250 m/μs. Quelle est la durée de la période de vulnérabilité ?

EXERCICE 6

On rappelle que le débit nominal d’un réseau Ethernet est de 10 Mbit/s et que les trames contiennent un préambule de 8

octets, deux champs d’adresse de 6 octets chacun, un champ longueur de 2 octets, des données dont la longueur est

obligatoirement comprise entre 46 et 1 500 octets et un bloc de contrôle d’erreur de 4 octets. Par ailleurs, un intervalle de

silence entre trames est obligatoire : sa durée est de 9,6 μs.

1. Déterminez le débit utile maximal sur un réseau Ethernet. Que pensez-vous du résultat obtenu ? Pourquoi ne peut-

on pas l’atteindre ?

2. Quel est le degré du polynôme générateur utilisé pour le contrôle d’erreur ?

EXERCICE 7

Un réseau local en anneau comprend 10 stations uniformément réparties sur l’anneau. La vitesse de propagation des signaux

est de 200 m/μs. Les trames ont une longueur totale de 256 bits. Calculez le nombre de bits en transit sur l’anneau pour les

configurations suivantes :

1. Pour une longueur de 10 km et un débit binaire de 5 Mbit/s.

2. Pour une longueur de 1 km et un débit binaire de 500 Mbit/s.

3. Comparez les deux anneaux du point de vue du nombre de trames en transit, du débit utile et du rendement, si la

station émettrice attend le retour de sa propre trame pour réinjecter un jeton sur l’anneau.

EXERCICE 8

Soit un anneau à jeton constitué de 4 stations A, B, C et D. À un instant donné, A émet une trame avec la priorité 2. C veut

émettre une trame avec la priorité 5 et D veut émettre avec la priorité 7. Sachant que chaque station s’occupe de retirer de

l’anneau la trame qu’elle a émise et qu’elle doit ensuite remplacer celle-ci par un jeton libre, indiquez comment les stations

opèrent pour répondre aux besoins du trafic.

EXERCICE 9

On considère un commutateur avec 8 ports numérotés P1, P2, …, P8. 6 équipements notés M1, M2, …, M6 sont connectés à

ce commutateur. M1 est connecté sur le port P1, M2 sur le port P2…

1. L’équipement M1 envoie une trame Ethernet avec l’adresse de diffusion. Qui reçoit cette trame ? Si maintenant

l’équipement M1 envoie une trame Ethernet à M3, qui la reçoit ?

2. On met en place des réseaux locaux virtuels par port sur le commutateur : le VLAN A contient les équipements M1,

M3 et M5, le VLAN B les équipements M2, M4 et M6. Donnez l’affectation des ports aux différents VLAN dans le

commutateur.

3. Que se passe-t-il pour le scénario de la question a ?

4. On ajoute un second commutateur avec la même configuration et 6 nouveaux équipements M11, M12, M13, M14,

M15 et M16. Les équipements de numéro impair appartiennent au VLAN A, ceux de numéro pair au VLAN B.

Proposez une solution pour relier les deux commutateurs. Donnez la nouvelle affectation des ports aux différents

VLAN dans le premier commutateur.

5. Peut-on n’utiliser qu’un seul lien entre les deux commutateurs ?

EXERCICE 10

Deux entreprises A et B, installées dans le même immeuble de bureaux, sont équipées l’une d’un réseau local de type

Ethernet, l’autre d’un réseau local de type Token Ring.

1. Proposez une solution d’interconnexion pour que chaque station de l’entreprise A puisse dialoguer avec toutes les

stations de l’entreprise B.

2. À quoi pourrait-on attribuer le goulet d’étranglement et la dégradation éventuelle des débits utiles d’une station

du réseau A ?

EXERCICE 11

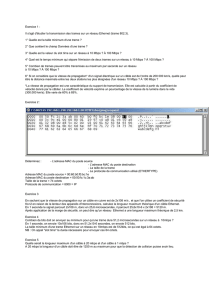

1. Soit le réseau suivant (voir figure 1) constitué de trois sous-réseaux Ethernet. Le protocole de niveau réseau utilisé

est IP. Les machines D et H sont des ponts. Décrivez l’envoi de la trame de F à C (une station qui vient de se connecter

au réseau). Si K est un analyseur de trafic, peut-il enregistrer la trame ?

Figure 1 : Topologie du réseau

2. Même question avec la trame réponse de C à F.

3. On étend le réseau précédent (voir figure 2). Les équipements d’interconnexion D, E, I et H peuvent-ils être des

répéteurs ? Des ponts ?

Figure 2 : Extension du réseau précédent

EXERCICE 12

Considérons un réseau d’entreprise composé de segments Ethernet interconnectés par des commutateurs, comme le montre

la figure 3.

Figure 3 : Interconnexion des segments Ethernet par des commutateurs

1. Considérons les réseaux Eth1 et Eth2. Combien de chemins différents les données peuvent-elles emprunter pour

aller d’un réseau à l’autre ?

2. Comment sera assurée la redondance en cas de panne d’un commutateur ?

3. Que peut-il arriver si un des commutateurs n’arrive plus à recevoir d’informations sur un port mais qu’il puisse

toujours en émettre ?

Les BPDU de configuration sont constitués du triplet : < ID pont racine.coût à la racine. ID pont émetteur >. Un

commutateur d’identifiant ID = 27 reçoit sur ses différents ports les BPDU : port 1 : < 35.2.48 > ; port 2 : < 15.3.17

> ; port 3 : < 15.3.19 > ; port 4 : < 15.3.22 >.

4. Quel est le meilleur BPDU de configuration que ce commutateur peut fabriquer ?

5. Quelle valeur maximale faut-il donner à l’ID du commutateur pour qu’il puisse devenir racine ?

6. Quel est le port racine ? Quels ports font partie de l’arbre couvrant ?

EXERCICE 13

Construisez l’arbre recouvrant (spanning tree) du réseau de la figure 4 en prenant en compte les identifiants (ID) et les coûts

(C) indiqués. Commentez la solution obtenue, en existe-t-il une meilleure ?

Figure 3 : Réseau ponté avec chemins redondants

EXERCICE 14

On considère un réseau WiFi en mode Adhoc (sans réservation de canal).

1. Quels sont les différents délais d’attente d’une station avant de transmettre une trame ?

2. Pourquoi lors d’une transmission, on risque toujours une collision ?

Dans un autre mode appelé infrastructure, la station émettrice commence par une demande de réservation de

canal.

3. Présenter l’ensemble de l’échange des trames et les temps d’attentes nécessaires

4. Pourquoi lors d’une transmission, on risque toujours une collision ?

5. Sachant que le temps de propagation est négligeable, calculer le temps total nécessaire pour transmettre et

acquitter une trame de données de taille 2ko dans les deux cas suivants :

a. Le réseau est du type 802.11b

b. Le réseau est du type 802.11g

On donne :

Taille des trames RTS (20 octets)

Taille des trames CTS et ACK (14 octets)

Taille des contrôles de la trame de données (34 octets)

SIFS : 10µs

DIFS : 50µs

1

/

5

100%