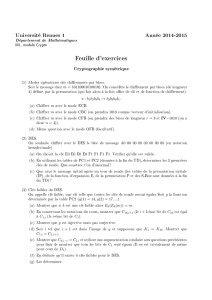

Devoir Maison 1

Z/pZ

p

φ: (Z/pZ)×−→ (Z/pZ)×

x7−→ x2

ker φ={±1}

Im φ(Z/pZ)×(p−1)/2

y∈Im φ x2=y

y

y(Z/pZ)×yp−1

2= 1

y∈(Z/pZ)×

g(Z/pZ)×gp−1

2y g

yp−1

2= 1 y(Z/pZ)×

p≡3 (mod 4) y(Z/pZ)×

y y p+1

4−yp+1

4

Z/nZ

n=pq p q

(Z/nZ)×

n, p, q y ∈ {0,1, . . . , n −1}

n=pq y ∈ {0,1, . . . , n −1}

n

y∈(Z/nZ)×x2=y

n, p, q y ∈ {0,1, . . . , n −1}

n=pq y n

n=pq p q

α∈(Z/nZ)×n p q

m∈ {0,1}

(n, α)αmx2x(Z/nZ)×

m p m = 0

l

α

αp(Z/pZ)×αq(Z/qZ)×

α

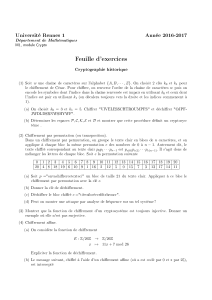

n∈N∗(1 + n)n2

(1 + n)m(mod n2) 0 ≤m≤n2−1

(1 + n) (Z/n2Z)×

G(Z/n2Z)×(1 + n)

G

(1 + n)

n=p×q p q

(Z/n2Z)×n ϕ(n)

n ϕ(n)

p q

s: (Z/nZ)×−→ Z/n2Z×

rmod n−→ rnmod n2

a≡b(mod n)s(a)≡s(b) (mod n2)

s

sker s={1}s(x)≡1

(mod n2)s(x) (mod n)n

ϕ(n)

n=pq

n ϕ(n)

Z/nZ×(Z/nZ)×(a, b)(a0, b0) = (a+a0

mod n, bb0mod n)

E:Z/nZ×(Z/nZ)×−→ Z/n2Z×

(m, r)−→ (1 + n)mrn

E E

s

EsE

n

m∈Z/nZr∈(Z/nZ)×

c=E(m, r)

n= 35

p q m = 3 n= 35 r= 8

c m r cϕ(n)(mod n2)

n= 35

A

1A

A0

vAvBvcA

AvAvBvC

` ` > 2

1

/

4

100%