Système Linux

Toute reproduction sans autorisation du Centre français d’exploitation du droit de copie est strictement interdite.

© Techniques de l’Ingénieur, traité Informatique H 1 538 − 1

Système Linux

par

Cédric COCQUEBERT

Professeur de Supélec

Professeur IMERIR (Institut méditerranéen d’enseignement et de recherches

en informatique et robotique)

Docteur en Mathématiques appliquées

inux est un système d'exploitation au même titre que Microsoft Windows,

mais il est bien plus que cela, par sa nature de logiciel libre, son histoire, son

succès. On arrive rapidement à parler de philosophie Linux. Ce terme peut alors

prêter à confusion et être interprété comme une idée de communauté élitiste qui

s'évertuerait à lutter contre le monopole de Microsoft. Cet article veut montrer

que Linux est une solution d'entreprise qui résout de nombreux problèmes de

façon simple (sans être spécialiste). Cela peut s'avérer une véritable alternative

à Microsoft et aux Unix commerciaux, indispensable dans certains cas, super-

flue dans d'autres.

1. Généralités................................................................................................. H 1 538 – 3

1.1 Rappel sur Linux.......................................................................................... — 3

1.2 Linux et le droit............................................................................................ — 4

2. Installation................................................................................................. — 7

2.1 Identification des besoins ........................................................................... — 7

2.2 Tour d’horizon des différentes offres......................................................... — 8

2.3 Étape de préinstallation .............................................................................. — 9

2.4 Installation.................................................................................................... — 10

2.5 Personnalisation (sans recompilation du noyau) ..................................... — 11

2.6 Besoins spécifiques..................................................................................... — 13

2.7 Structure du noyau et codes sources ........................................................ — 14

3. Logiciels sous Linux................................................................................ — 15

3.1 Domaine de l’administration système....................................................... — 15

3.2 Domaines scientifique et technique........................................................... — 15

3.3 Domaine de la bureautique ........................................................................ — 16

3.4 Coexistence Linux/Windows....................................................................... — 16

4. Maintenance et pérennité d’un système Linux ............................... — 18

4.1 Contrat de maintenance et formation........................................................ — 18

4.2 Internet comme hot-line.............................................................................. — 18

4.3 Mise à jour.................................................................................................... — 19

5. Utilisation de Linux ................................................................................. — 19

6. Exemples d’application .......................................................................... — 19

6.1 Reconversion d’anciennes machines dans des établissements

d’enseignements ......................................................................................... — 19

6.2 Corel Video Network Computer ................................................................. — 19

6.3 Libre service et serveur dans des écoles d’ingénieurs............................. — 20

6.4 Projets BEOWULF de cluster sous Linux................................................... — 20

7. Conclusion ................................................................................................. — 20

Pour en savoir plus........................................................................................... Doc. H 1 538

L

SYSTÈME LINUX _______________________________________________________________________________________________________________________

Toute reproduction sans autorisation du Centre français d’exploitation du droit de copie est strictement interdite.

H 1 538 − 2© Techniques de l’Ingénieur, traité Informatique

Nous verrons que ce système a bien évolué depuis sa création, qu'il répond à

bon nombre de critères industriels (32 bits, multiutilisateur, multitâche, multipla-

teforme, multiprocesseur, rapidité, sécurité, stabilité, convivialité) et que son ins-

tallation et son utilisation sont grandement simplifiées. Cependant, il est

indéniable que ce système hérite naturellement des avantages et inconvénients

d’Unix et qu’il subsiste quelques phases délicates dans la mise au point (tuning)

d’une machine Linux.

Nous ne pouvons aborder un système d'exploitation sans s'intéresser aux

logiciels fonctionnant avec. En matière d'administration système et de dévelop-

pement, l'offre est excellente (la plupart sous licence GNU). Dans le domaine

scientifique, véritable moteur de Linux, les logiciels se multiplient à une vitesse

phénoménale et le portage d'anciens codes (sous Fortran/Unix/VMS) se met en

place rapidement. Seul le domaine de la bureautique reste en retrait, avec

cependant, ces derniers temps, des solutions de suites compatibles Microsoft

Office.

Quant au problème de la maintenance et de la pérennité d'un logiciel libre,

c'est une véritable question qu'il faut absolument se poser avant toute tentative

d'un tel logiciel. Plusieurs distributions de Linux proposent un contrat de main-

tenance, des SSII (sociétés de service en ingénierie informatique) se spécialisent

dans ce service. Mais la grande force d'un tel système réside dans Internet qui

représente la plus grande hot-line du monde et une base de bêta-testeurs

immense.

Linux est donc une solution de plus en plus convaincante qui nécessite non

pas un esprit « bidouilleur » comme à son origine mais une réelle réflexion de

stratégie informatique. Cette dernière ne peut s’appuyer que sur une démarche

d’ingénieur qui consiste à cibler précisément les besoins, mettre en correspon-

dance ces derniers avec les spécifications de Linux et valider les choix par des

essais avant toute mise en production. La multiplication d'exemples d'intégra-

tion de Linux en entreprise ne fait que conforter cette idée.

Principales abréviations

Symbole Définition

ACE Adaptative Communication Environment

ATM Asynchronous Transfer Mode

DNS Domain Name System

DSP Digital Signal Processing

FAQ Frequently Asked Questions

FTP File Transfer Protocol

GCC GNU C Compiler

GPL

GNU Public License

HTTP Hyper Text Transfer Protocol

IDE Integrated Drive Electronics

IHM Interface homme machine

IMAP Internet Mail Protocol

IP Internet Protocol

IPX Internetwork Packet Exchange

IRC Internet Relay Chat

KDE Kool Desktop Environment

LPI Linux Professional Institute

LVM Logical Volume Manager

MBR Master Boot Record

MPI Message Passing Interface

NFS Network File Server

OS Operating System

PC Personnal Computer

POP3 Post Office Protocol

PPP Point-to-Point Protocol

PVM Parallel Virtual Machine

RHCE Redhat Certification

RPM Redhat Package Manager

SCSI Small Computer System Interface

SGBD Système de Gestion de Bases de Données

SMB Server Message Block

SMP Symmetric Multi-Processors

SQL Structured Query Language

TCP Transfer Control Protocol

VMS Virtual Memory System

WYSIWYG What you see is what you get

Principales abréviations

Symbole Définition

______________________________________________________________________________________________________________________ SYSTÈME LINUX

Toute reproduction sans autorisation du Centre français d’exploitation du droit de copie est strictement interdite.

© Techniques de l’Ingénieur, traité Informatique H 1 538 − 3

1. Généralités

Un système d’exploitation est un logiciel qui gère un ordinateur

dans son ensemble et sa complexité. Son rôle se traduit générale-

ment par une organisation « optimale » d’un certain nombre de

tâches à effectuer en tenant compte des contraintes liées au maté-

riel. Citons pour exemple de tâches : la gestion des entrées/sorties

vers des périphériques (tels que l’écran, le clavier, les unités de dis-

ques, l’imprimante, le réseau), le lancement d’applications, la ges-

tion des ressources matérielles (processeur, mémoire, bus …).

Une classification triviale des différents OS (

Operating System

)

peut se faire sur leur capacité à traiter plusieurs tâches à la fois (on

parle alors de système multitâche ou monotâche). Cette caractéris-

tique est souvent liée à la notion de multiutilisateur qui donne la

possibilité à plusieurs personnes d’accéder au même ordinateur.

Ces notions sont apparues dans la seconde moitié des années

soixante, en même temps que les gros mini-ordinateurs dont le coût

ne pouvait être supporté que par une utilisation massivement mul-

tiutilisateur, contrairement au PC (

Personnal Computer

) qui avait

une vocation d’ordinateur personnel. En simplifiant, le monde de

l’informatique, au début des années quatre-vingt, était divisé en

deux catégories avec d’un coté le PC pour une personne et une

application (et son système Dos) et de l’autre coté les gros mini-

ordinateurs avec leur capacité à être multiutilisateur et multitâche

(et différents systèmes comme VMS, Unix).

L’apparition de microprocesseurs abordables (tel que l’Intel i386)

ayant assez de puissance pour une utilisation multiutilisateur et

multitâche d’un PC bouleversa cette classification. Un jeune étu-

diant finlandais du nom de Linus Torvalds se pencha sur le pro-

blème et commença à développer le cœur d’un OS à partir d’un

système Minix (version très légère d’un Unix pour PC) avec une

volonté affichée d’utiliser au mieux l’architecture du i386 et de met-

tre à disposition les sources de son travail, Linux était né.

1.1 Rappel sur Linux

Linux est donc bien un système « Unix-like » et en ce sens on

retrouve l’ensemble des concepts de l’architecture Unix (cf.

[H 1 528], réf. [3]) comme la notion de processus et d’arborescence

des fichiers. Le concept de Shell est tout aussi présent et l’ensemble

des commandes en lignes (telles que « ls », « cd »…) est au rendez-

vous. Cependant, il existe plusieurs environnements graphiques

multifenêtres conviviaux reposant sur la norme X-Window.

Les caractéristiques principales sont : le cadre multitâche et la

capacité d’être multiutilisateur. De plus, Linux est entièrement 32 bits

et une version 64 bits existe pour certains processeurs. Ce système

d’exploitation n’est nativement pas compatible avec MS-Dos ou

Windows, il en résulte que, la plupart des logiciels commerciaux (tels

que

Office

,

Internet Explorer

,

PhotoShop

) ne fonctionnent pas sous

Linux. Cependant, il existe des logiciels similaires pour Linux (§ 3) et

des émulateurs permettant de simuler d’autres systèmes d’exploi-

tation.

De par sa genèse, Linux est principalement utilisé sur des PC com-

patibles x86 (du 386 au Pentium III chez Intel, et l’ensemble des clo-

nes AMD et Cyrix). Il supporte néanmoins des plates-formes Alpha

(DEC), Sparc (SUN), 680x0 (Motorola) et PowerPC.

Une des particularités des systèmes Unix est la gestion des confi-

gurations multiprocesseurs. Elles ont pris une importance capitale

dans les serveurs lourds et les nœuds de calculs. Le standard de fait

imposé par Intel : le SMP (

Symmetric Multi-Processors

) est reconnu

et géré de façon transparente par Linux. Le système prend en

charge la détection à l’installation, la configuration et l’utilisation en

mode multitâche (

n

processus s’exécutent sur

p

processeurs) et

multi-threads (processus légers, partageant des ressources comme

la mémoire, les descripteurs de fichiers …). Récemment, cette archi-

tecture s’est vue renforcée par la notion de clustering (cf. § 6.4) qui

est une mise en réseau spécifique de machines dédiées (souvent

elles-mêmes SMP). La spécificité de ce réseau réside en quatre

points :

— haut débit du réseau d’interconnexion (cartes et protocoles) ;

— haute disponibilité (redondance et migration après panne) ;

— haute performance (puissance de calcul) ;

— « scalability » (évolution en fonction de la charge).

Ces notions demandent quelques modifications du système

d’exploitation pour la gestion de clusters et certaines offres Linux

(BEOWULF) fournissent ce support. On peut citer, comme exemple

réussi de clustering (160 processeurs Alpha) sous Linux, la produc-

tion des effets spéciaux du film « Titanic » [5] détrônant les habituel-

les SGI (

Silicon-Graphics Inc.

).

Enfin, Linux a très rapidement intégré la gestion de réseau

(empruntant à BSD,

Berkeley Software Distribution

, ses modules de

networking) tant au niveau protocole (TCP/IP) que drivers de nom-

breuses cartes Ethernet. Actuellement, outre TCP/IP (10/100 Mbits),

Linux gère IPX, appletalk, x25, Samba. De plus, il possède l’ensem-

ble des utilitaires (client et serveur) pour Internet.

Outre les caractéristiques techniques, une des particularités de

Linux se situe au niveau de la forme puisque ce logiciel ne se décline

pas en une version unique, mais en plusieurs distributions différen-

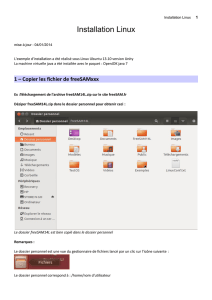

Exemples : fvwm, fvwm95, Lestiff, Olwm, KDE (figure 1), GNOME

Figure 1 – Environnement : commandes en ligne et KDE

SYSTÈME LINUX _______________________________________________________________________________________________________________________

Toute reproduction sans autorisation du Centre français d’exploitation du droit de copie est strictement interdite.

H 1 538 − 4© Techniques de l’Ingénieur, traité Informatique

tes. En effet, de par son historique et son type particulier de licence

(cf. § 1.2) il possède une base commune que l’on appelle le noyau et

plusieurs centaines de programmes qui gravitent autour. En réalité,

le noyau correspond à une entité complexe que l’on détaillera dans

le paragraphe 2.7 ; son rôle est au centre du système d’exploitation

en permettant l’interfaçage entre le matériel et les programmes uti-

lisateurs. Il y aura donc différentes offres Linux (appelées distribu-

tions) s’articulant toutes autour d’un même noyau, mais ne

possédant pas les mêmes « à coté ». Ces distributions, qui feront

l’objet du paragraphe 2.2, diffèrent entre autres par la procédure

d’installation, l’intégration de certains logiciels et les services sur le

produit (support, formation et maintenance). En pratique, il est envi-

sageable d’avoir côte à côte deux ordinateurs semblables sous la

même version de Linux (compatibilité binaire totale), mais ne pos-

sédant pas la même distribution ; ces deux ordinateurs n’ont pas,

par exemple, le même environnement graphique, les mêmes procé-

dures de mises à jour et la même suite bureautique. Cependant,

chacun peut exécuter l’ensemble des programmes de l’autre.

Après ce tour d’horizon rapide des caractéristiques de Linux (on

reviendra sur différents points dans les paragraphes suivants), il

semble impératif de décrire le développement atypique de Linux

ainsi que son cadre juridique pour comprendre la philosophie de ce

logiciel.

1.2 Linux et le droit

Linux est régi par le droit des « logiciels libres » traduction du

terme anglais « free software » qui globalement stipule, que ce logi-

ciel est gratuit (ou payant dans la mesure où le prix représente une

valeur ajoutée telle qu’un support CD, une hot-line…), que les sour-

ces sont fournies et qu’il est librement copiable, modifiable et distri-

buable ainsi modifié.

Le « logiciel libre » ne doit pas être confondu avec un logiciel du

domaine public dont la propriété intellectuelle n’appartient plus à

l’auteur ; ici l’auteur est toujours propriétaire de son logiciel. Il cède

le droit d’utiliser les sources pour les modifier et faire ainsi évoluer le

logiciel qui comporte en permanence la mention de l’auteur original.

Historique

Un élément essentiel à l’avènement de Linux est l’existence d’un

système d’exploitation « éducatif » pour PC basé sur un micro-

noyau Unix baptisé Minix. Ce système créé à l’initiative de A.

Tanenbaum [6] fut distribué avec le source en langage C sur un jeu

de quelques disquettes. Minix n’a jamais eu la prétention d’être

commercialement viable et n’était destiné qu’à des fins pédagogi-

ques.

Cependant, un étudiant finlandais Linus TORVALDS ne se satisfai-

sant pas de Minix, commença à le modifier et à créer un petit noyau

performant pour un i386. L’aventure Linus aurait pu s’arrêter à ce

stade (projet d’étudiant) si Linus TORVALDS n’avait pas eu la

volonté de le mettre à disposition de tous au travers d’Internet (télé-

chargement et forum de discussions). Cette idée chère à Richard

STALLMAN et à son projet GNU (cf. § 1.2) trouva en Linux une

concrétisation. C’est donc du monde entier que viennent les correc-

tions, les améliorations et les extensions. Depuis, maintenant près

de dix ans, Linux est bien le premier exemple réussi de développe-

ment à travers le monde (grâce à Internet). La stabilité du système

provient de ce phénomène. En effet, ce style de développement et

d’intégration pour un logiciel intéressant un large public (ce qui est

le cas d’un OS) jouit de deux avantages remarquables.

—La plus grande base de bêta-testeurs du monde : il n’existe

pas de restriction sur la diffusion puisqu’il n’y a aucune peur de

« piratage », le logiciel étant libre de droit et fourni avec les sources.

Le monde universitaire a été un grand vecteur de diffusion de par

leur connexion à l’Internet et du fait de l’utilisation massive d’Unix.

Rapidement, des milliers de personnes vont devenir utilisateurs de

Linux, qui soit restent passifs en faisant remonter les informations

de disfonctionnement, soit préfèrent les corriger eux-mêmes (on

parle d’utilisateurs actifs) et distribuer la solution.

—Une réactivité rapide pour la correction de bogues : par ce

principe d’utilisateurs passifs qui deviennent actifs, l’équipe de

développement s’agrandit continuellement. Les mises à jour et les

nouvelles versions peuvent se succéder très rapidement, puisqu’il

n’y a pas d’étapes de commercialisation. Le cycle « découverte,

résolution, intégration » est le plus court possible, bien que ces trois

étapes puissent ne pas être le fait d’une même personne physique

ni d’une même équipe. La rapidité de réaction est un élément essen-

tiel pour la survie d’un tel logiciel puisqu’il doit convaincre et ne

peut pas jouer sur la compatibilité avec un système déjà existant et

omniprésent.

Cependant, le risque majeur d’un tel modèle de développement

(libre et à travers Internet) est la divergence du code source qui n’a

plus de réel responsable. La mise au point rapide de garde-fou a per-

mis à Linux d’éviter cet écueil. Ainsi la licence GPL sous laquelle est

distribué le noyau Linux (cf. § 1.2) est un des meilleurs garants de

cette stabilité, puisqu’il stipule que toute modification doit être

publiée sous GPL. Il ne peut donc pas se produire de scission entre

divers groupes de développement œuvrant chacun de leur côté pour

l’amélioration de « leur nouveau produit ». Ils amélioreraient, par

voie de conséquence, « le logiciel libre originel » étant contraints de

divulguer leurs modifications.

De plus, les sociétés qui éditent des distributions Linux, qui font

toutes parties du consortium Linux International, ont décidé récem-

ment, sous l'égide de ce dernier, une norme commune, « Linux

Standard Base » (http://www.linuxbase.org/) et, en même temps, de

se rapprocher de la norme Unix98. Des procédures de tests de

conformité sont actuellement en cours de développement.

Malgré ces atouts, Linux ne s’implante réellement dans les pre-

miers temps que dans le monde universitaire, où il est accueilli avec

enthousiasme comme solution à très bas coût (le prix d’un PC) pour

remplacer des stations Unix/ X-Window sur lesquelles tournaient la

plupart des codes universitaires. Ces mêmes universitaires, ayant

un accès privilégié à Internet, ne se formalisaient pas du mode de

distribution (et de mise à jour) ainsi que du manque d’interfaces

conviviales lors de l’installation et de la maintenance. On peut réel-

lement parler d'esprit de pionniers « bidouilleurs » qui ont laissé de

côté l’aspect esthétique et pratique au profit de la robustesse du

noyau. Un autre point principal qui expliquait l’absence d’adhésion

du monde industriel est le manque de prise en charge des nou-

veaux périphériques ; alors que ces derniers sont fournis avec des

drivers Windows lors de l’achat, il fallait des mois pour voir arriver

un driver Linux (et même parfois le constructeur refusait de divul-

guer les informations nécessaires à la réalisation du driver).

Consciente de ces faiblesses, la communauté Linux, forte d’un

noyau stable et robuste, a réagi et propose dorénavant des solu-

tions d’entreprises. L’installation est automatisée sous environne-

ment graphique, avec détection de la plupart des périphériques (cf.

§ 2). Il existe des possibilités d’installation en groupes (clones) par

réseau pour un parc homogène. De plus en plus d’accords sont

signés entre les constructeurs de matériels pour soit fournir des dri-

vers Linux, soit divulguer le maximum d’informations afin que le

développement des drivers soit rapide. De plus en plus d’éditeurs

de logiciels supportent Linux (cf. § 3).

Il est maintenant indéniable que Linux représente une alternative

professionnelle dans le monde des systèmes d’exploitation.

______________________________________________________________________________________________________________________ SYSTÈME LINUX

Toute reproduction sans autorisation du Centre français d’exploitation du droit de copie est strictement interdite.

© Techniques de l’Ingénieur, traité Informatique H 1 538 − 5

Le « logiciel libre » n’a aucun rapport avec le « freeware » ou le

« shareware » qui sont des modes de distributions (respectivement

gratuits et payants avec essai gratuit) de logiciels. Ces logiciels ne

sont jamais livrés avec les sources et ne sont en aucun cas modifia-

bles.

Le concept de « logiciel libre » a été introduit par R. STALLMAN et

la fondation FSF (

Free Software Foundation

) et formalisé par la

licence GPL (

GNU General Public License

). Les points clés de cette

licence sont donc :

— la protection de l’auteur d’un logiciel GPL par un copyright : il

possède la propriété intellectuelle du logiciel ;

— la liberté de distribuer des copies d’un logiciel GPL ;

— la liberté d’obtenir le code source ;

— la liberté de modifier ou d’utiliser une partie d’un logiciel GPL

en vue de la création d’un nouveau logiciel GPL ;

— la liberté de modifier ou d’utiliser une partie d’un logiciel GPL

en vue de la création d’un nouveau logiciel non rediffusé ; non-obli-

gation dans ce cas de fournir les sources ;

— la non-responsabilité de l’auteur d’une mauvaise utilisation ou

d’un disfonctionnement de son produit, et la non-obligation d’en

assurer un support technique.

On peut donc opposer au « logiciel libre », la notion de « logiciel

propriétaire » dont l'utilisation, la redistribution et les modifications

sont interdites, ou nécessitent des autorisations.

Ce type de logiciel peut se décliner en trois autres systèmes de

licence qui sont :

— la licence commerciale qui s’applique à des produits dévelop-

pés par une entreprise dont le but est de gagner de l'argent sur l'uti-

lisation du logiciel ;

— la licence « freeware » ou « graticiel » qui n'a pas de définition

claire communément acceptée, mais qui est utilisée couramment

pour des logiciels qui autorisent l’utilisation et la redistribution gra-

tuites mais dont le code source n'est pas disponible ;

— la licence « shareware » ou « partagiciel » qui s'accompagne

de la permission de redistribuer des copies, mais mentionne que

toute personne qui continue à en utiliser une copie est obligée de

payer des royalties (généralement peu élevées).

La traduction par l’APRIL (Association pour la promotion et la

recherche en informatique libre http://www.april.org) de la GPL est

donnée dans les paragraphes 1.2.1 et 1.2.2.

Il est permis à tout le monde de reproduire et distribuer des

copies conformes de ce document de licence, mais aucune modifi-

cation ne doit y être apportée.

1.2.1 Préambule

Les licences relatives à la plupart des logiciels sont destinées à sup-

primer votre liberté de les partager et de les modifier. Par contraste,

la licence publique générale GPL veut garantir votre liberté de parta-

ger et de modifier les logiciels libres, pour qu'ils soient vraiment

libres pour tous leurs utilisateurs. La présente licence publique géné-

rale s'applique à la plupart des logiciels de la Free Software Founda-

tion, ainsi qu'à tout autre programme dont les auteurs s'engagent à

l'utiliser (certains autres logiciels sont couverts par la licence publi-

que générale pour bibliothèques GNU à la place). Vous pouvez aussi

l'appliquer à vos programmes.

Quand nous parlons de logiciels libres, il s’agit de liberté, non de

gratuité. Les licences publiques générales veulent garantir à l’utili-

sateur :

— qu’il a toute liberté de distribuer des copies des logiciels libres

(et de facturer ce service, s’il le souhaite) ;

— qu’il reçoit les codes sources ou peut les obtenir s’il le sou-

haite ;

— qu’il peut modifier les logiciels ou en utiliser des éléments

dans de nouveaux programmes libres ;

— qu’il sait qu’il peut le faire.

Pour protéger les droits de l’utilisateur, il faut apporter des restric-

tions, qui vont interdire à quiconque de lui dénier ces droits, ou de

lui demander de s’en désister. Ces restrictions se traduisent par cer-

taines responsabilités pour ce qui le concerne, s’il distribue des

copies de logiciels ou s’il les modifie.

Par exemple, s’il distribue des copies d'un tel programme, gratui-

tement ou contre une rémunération, il doit transférer aux destinatai-

res tous les droits dont il dispose. Il ne doit garantir que lui-même,

par ailleurs, reçoit ou peut recevoir le code source. Et il doit leur

montrer les présentes dispositions, de façon qu'ils connaissent

leurs droits.

Les droits de l’utilisateur sont protégés en deux étapes :

— 1. le droit d'auteur (copyright) du logiciel est assuré ;

— 2. une licence lui donne l'autorisation légale de dupliquer, dis-

tribuer et/ou modifier le logiciel.

De même, pour la protection de chacun des auteurs, et pour la

protection de la fondation. Il faut s’assurer que tout le monde com-

prenne qu'il n'y a aucune garantie portant sur ce logiciel libre. Si le

logiciel est modifié par quelqu'un d'autre puis transmis à des tiers,

il est préférable que les destinataires sachent que ce qu'ils possè-

dent n'est pas l'original, de façon que tous problèmes introduits par

d'autres ne se traduisent pas par une répercussion négative sur la

réputation de l'auteur original.

Enfin, tout programme libre est en permanence menacé par des

brevets de logiciels. Il faut éviter que des sous-distributeurs d'un

programme libre obtiennent à titre individuel des licences de bre-

vets, avec comme conséquence qu'ils aient un droit de propriété sur

le programme. Pour éviter cette situation, tous les brevets doivent

faire l'objet d'une concession de licence qui en permette l'utilisation

libre par quiconque, ou bien qu'il ne soit pas concédé du tout.

Nous présentons ci-après les clauses et dispositions concernant

la duplication, la distribution et la modification.

1.2.2 Conditions d’exploitation portant sur la

duplication, la distribution et la modification

1. Le présent contrat de licence s'applique à tout programme ou

autre ouvrage contenant un avis, apposé par le détenteur du droit de

propriété, disant qu'il peut être distribué au titre des dispositions de

la présente licence publique générale. Ci-après, le « programme »

désigne l'un quelconque de ces programmes ou ouvrages, et un

Table des matières

1. GNU

General Public License

2. Préambule

3. Conditions d'exploitation portant sur la duplication, la dis-

tribution et la modification

4. Absence de garantie

5. Comment appliquer ces dispositions à vos nouveaux pro-

grammes ?

This is an unofficial translation of the GNU General Public

License into french. It was not published by the Free Software

Foundation, and does not legally state the distribution terms for

software that uses the GNU GPL – only the original English text

of the GNU GPL does that. However, we hope that this transla-

tion will help french speakers understand the GNU GPL better.

Cela est une traduction non officielle de la GNU

General

Public License

en français. Elle n'a pas été publiée par la

Free

Software Foundation

, et ne détermine pas les termes de distri-

bution pour les logiciels qui utilisent la GNU GPL – seul le texte

anglais original de la GNU GPL en a le droit. Cependant, nous

espérons que cette traduction aidera les francophones à mieux

comprendre la GPL.

Nous autorisons la FSF à apporter toute modification qu'elle

jugera nécessaire pour rendre la traduction plus claire.

GNU GENERAL PUBLIC LICENSE

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

1

/

20

100%