Microsoft Word - Dossier Professeur Alarme intrusion

1

Bac Pro

SEN

ELEEC

Centre d’intérêt N°2 :

APPROPRIATION

bES

SYSTEMES

ALARME

BOSCH

TP

n°3

Corrigé

Thème

Installation et paramétrage du système.

Lien au référentiel

Objectif

- Réaliser l

’

installation et la mise en service du système selon un cahier des charges

Compétences

C 1-1, C 2-1, C 2-2, C 3, C 4.

Savoirs associés

5 5-1, 5 5-2, 56-2.

Ressources

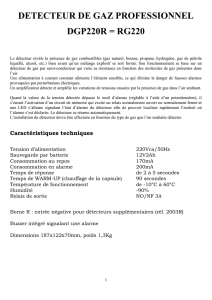

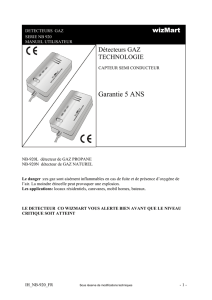

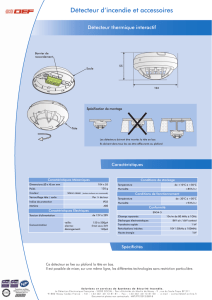

- Alarme BO5CH avec détecteurs

- Notices BO5CH sur centrale et détecteurs

- 5ynthèse des TP N°1 et N°2

2

Matériel

Présence

Outillage

Présence

Locuments

Présence

Centrale

alarme+clavier

Récepteur radio

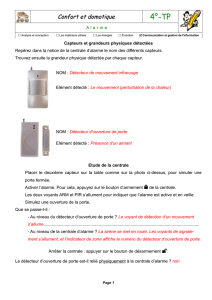

Létecteur IR L5304

Létecteur IR

I5MBLL1

Létecteur IR L5936

Létecteur IR RF940E

Létecteur L51101

Létecteur 120C5001

Létecteur 105FG005

Tournevis

Pince coupante

Pince à dénuder

Locuments

d’installation de la

centrale et des

détecteurs

1 Installation du système

L’installation du système dans les locaux doit être conforme à l’implantation suivante :

A l’aide de la documentation et du matériel mis à disposition :

1. Établir la liste du matériel, outillage et documents nécessaires et vérifier la

présence de tous les éléments.

3

Identification des risques électriques.

2. Compléter l

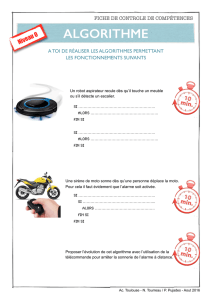

’

algorigramme

suivant

Justification Identification

Analyse

de

l’

opération

- Mesures capot ouvert

- pièce nue sous tension

accessible

non

Y a-t-il

DANGER

?

oui

Réalisa

t

ion

de

l

’

opération

oui

Suppression

possible

?

non

Méthode

de

suppression

- travail hors t

ension

- nappe

isolan

t

e

Mé

t

hode

de

pro

t

ec

t

ion

Réalisation

de

l

’

opéra

t

ion

Réalisation

de

l

’

opéra

t

ion

FIN

3. Compléter le tableau suivant.

Présence DANGER

Précautions

Tension maximum

230 V

Oui

Mise hors tension

pour

toute intervention

dans la centrale

Protection

par

nappe

isolante

pour

toute

mesure

Matériel < IP2X

non

Travail « au voisinage »

oui

Le système est partiellement cablé sur le poste de travail. Les éléments suivants sont déjà

interconnectés et prêts à fonctionner :

Centrale, sirène, clavier, détecteur d’ouverture, récepteur radio, détecteur IR radio, détecteur IR

passif.

A l’aide de la documentation,

4. Préciser l’avantage d’un cablage de zone avec 2 résistances.

Les zones configurées en 2 résistances avec auto-surveillance permettent de transmettre l’auto-

surveillance lorsque la zone est ouverte ou court-circuitée.

4

5. bessiner le schéma d’interconnexion des éléments ci-dessous.

Zone 3 Zone 5

Zone 4

6. Réaliser, sur le poste de travail,

l’

implantation

et l

’

interconnexion

des éléments,

conformément au dessin

ci-dessus.

7. Mettre sous tension et vérifier le bon fonctionnement de tous les éléments. Noter

la procédure suivie.

Entrée de la date et de l’heure sur demande du système

Taper [#][4][5].

Le clavier demande la saisie du code utilisateur.

Entrer la date sous la forme JJ/MM/AA

Entrer l

’

heure

sous la forme HH :MM

Le clavier affiche à la fois la et

l’

heure

saisie avant le retour au repos.

Armer totalement le système.

Appuyer sur la touche M

Entrer le code utilisateur

Le système diffuse les informations sur l’état de

l’ar

mement

En fin de procédure, le voyant armé s’allume et le système affiche marche totale.

Création d’intrusion à partir des détecteurs cablés et vérification de la production

d’al

arme

Intrusion

Taper le code utilisateur pour arrêter la sirène

Le système affiche

l’

origine

du défaut

Appui long sur # pour effacer la mémoire

d’al

arme

Le système affiche « prêt à armer »

Appui sur la touche M

5

2 Paramétrage du

système

A l’aide de la documentation,

8. biminuer le niveau sonore du buzzer du clavier. Noter la procédure.

Voyant « armé » éteint

Taper # 4 9, puis le code utilisateur

Maintenir appuyée la touche * et appuyer sur la touche 4

Appuyer sur #

9. Vérifier le résultat.

BIP très faibles

10. Augmenter la luminosité de

l’

afficheur

du clavier. Noter la procédure.

Voyant « armé » éteint

Taper # 4 9, puis le code utilisateur

Maintenir appuyée la touche * et appuyer sur la touche 3

Appuyer sur #

11. Vérifier le résultat.

Afficheur plus lumineux

12. Ajouter un nouvel utilisateur, avec les paramètres suivants :

N° : 4, groupe : 1, niveau : 2, code : 5555

Noter la procédure.

Voyant armé éteint

Taper # 5 6 puis le code utilisateur

Appui sur la touche 3

Taper 4 *

Le système propose le groupe 1 (seul existant) pour l’utilisateur 4, valider par #

Taper à nouveau sur #, puis sur 1 pour saisir le code du nouvel utilisateur

Taper 4* puis taper 5555

Taper 2 fois sur #

Taper 2 pour saisir le niveau

d’a

utorité

Taper 4* puis taper 1

Taper sur # jusqu’au retour du message « prêt à armer »

13. Préciser la définition du mode carillon.

Déclencher le buzzer clavier sur des zones déterminées lorsque le système est à

l’arrêt.

14. Activer le mode carillon avec les paramètres suivants. Noter la procédure.

Zone 3, Bip jusqu’à appui sur une touche.

Voyant Armé éteint.

Taper # 6 1. Le clavier demande la saisie du code utilisateur.

Taper 1 pour activer le mode carillon.

Taper # pour quitter.

Taper # 6 2. Le clavier demande la saisie du code

utilisateur.

Taper

3 pour sélectionner 1 bip jusqu’à appui sur une touche.

Taper # pour quitter.

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

19

19

20

20

21

21

22

22

23

23

24

24

25

25

26

26

27

27

28

28

29

29

30

30

31

31

32

32

33

33

34

34

35

35

36

36

37

37

38

38

39

39

40

40

41

41

42

42

1

/

42

100%