Travaux Pratiques Unix/Linux Introduction aux systèmes

.

Ecole Nationale Polytechnique

Unité d’Enseignement Méthodologique

Travaux Pratiques

Unix/Linux

Unix :

Notions de base

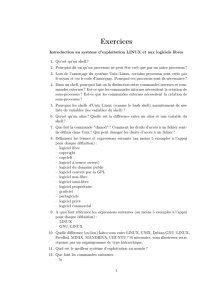

i Introduction aux systèmes d’exploitation *

1 Commandes de base *

2 Système de fichiers **

3 Gestion de fichiers & répertoires ***

Unix :

Notions avancées

4 Redirections & commandes filtres. *

5 Gestion des droits d’accès ***

6 Gestion des processus **

7 L'interpréteur de commandes (le shell) *

TP :

Initiation Unix

ENP/ ABDELOUEL

Page

2

.

Travaux Pratiques

Unix/Linux

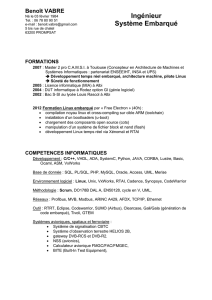

Introduction aux systèmes d’exploitation

i.1 Définitions

o Un ordinateur est une machine de traitement de l’information

o Système d’Exploitation : Programme assurant la gestion de l'ordinateur et de ses périphériques.

i.2 Du matériel au Système d’exploitation

L’utilisation d’un ordinateur repose d’une part sur une composante matériel (le Hardware)

et d’autre part sur une composante logicielle (le Software).

Hardware (Matériel) Software (Logiciel)

Pour la partie matérielle, on distingue :

a) Le microprocesseur

Les unités de commande et de traitement constituent le µp

b) La mémoire : RAM et ROM

-RAM (Random Access Memory) : mémoire volatile, en

lecture/écriture

-ROM (Read Only Memory), mémoire en lecture seule :

Programmes BIOS du PC

c) Les périphériques :

L'acquisition et la récupération des données se font par les

périphériques. Pour la sauvegarde des informations

(données et résultats), on utilise ce qu'on appelle les

mémoires de masse tel que disque dur, disquette, Cdrom

Dvd, Flash disk, bande magnétique, …etc

Pour la partie logicielle, on a :

o Les programmes d’applications destinés à

exécuter certaines tâches (traitements de

textes, tableurs, etc)

o Le système d’exploitation (operating

system, SE ou OS)

o Le Firmware (BIOS :Basic Input-Output

System) : Petit programme sur la carte

mère (ROM); au démarrage, gère les

fonctions de base.

Les pilotes de périphérique (drivers) sont des

modules qui complètent le système

d'exploitation pour gérer un périphérique

particulier.

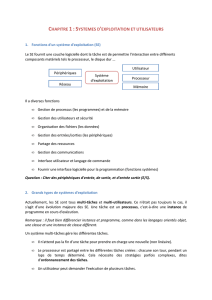

i.3 Système d’exploitation

a) Fonctions d’un système d'exploitation

Un système d'exploitation peut être vu comme un ensemble de

logiciels (organisé en couches), entre l'utilisateur et la partie

matérielle de l'ordinateur.

Le système d’exploitation doit s’occuper de :

l ’exécution des commandes d’entrée/sortie

la gestion de la mémoire

la gestion des fichiers

la multi-programmation (« multi-tâche »)

la sécurité (gestion des accès,…)

Le SE doit aussi fournir :

un langage de commande

une interface graphique pour l’utilisateur

(GUI)

divers utilitaires (compilateurs, éditeurs,

outils, …)

Note :

Un SE ne se résume pas seulement à

l’IGU (interface graphique)

Application

Noyau Pilot

e

Système d’exploitation

Pilot

e

Application Application

Matériel (Hardware)

TP :

Initiation Unix

ENP/ ABDELOUEL

Page

3

b) Abstraction du terme « Machine » selon Coy:

Machine réelle = Unité centrale + Périphériques

Machine virtuelle = Machine réelle + Système d'exploitation

Machine utilisable = Machine virtuelle + Applications

i.4 Quelques systèmes d’exploitation

Aujourd’hui, deux systèmes d’exploitation se partagent le marché

1. Windows: Conçu pendant les années 90 pour les

processeurs 80x86.

2. Unix : Conçu pendant les années 70 et a servi de modèle pour

MS-DOS, Windows. Plusieurs manufacturiers ont porté Unix

pour leurs machines : SunOS/Solaris pour machines SUN,

HP-UX pour HP, AIX pour IBM, DG/UX pour Data General

…etc. Ces Unix commerciaux descendent du code source

original d'AT&T et nécessite l'achat d'une licence.

• Linux, version libre (open source, depuis 1992) d’Unix conçu

pour les processeurs

80x86, 68000, PowerPC, Sparc.

Autres Systèmes :

• CP/M (depuis 1974) de Digital Research

• MS-DOS (depuis 1981), Microsoft

MSDOS

Linux

Microsoft

Windows

95/98, NT, 2000,

2003, XP, Vista

Unix

:

SunOS/Solaris

AIX, HP/UX, DG/UX

MacOS

(Apple)

OS/2

• OS/2 (IBM)

• MacOS (depuis 1984,GUI), (Apple) Processeurs 68000/PowerPC

1

i.5 Présentation du système Unix

Les origines d’Unix remontent à la première version développé en

1969 par Ken Thompson dans les laboratoires Bell. Depuis, Unix

a beaucoup évolué et a donné naissance à une grande famille de

systèmes d'exploitation. Ces systèmes sont le plus souvent une

adaptation soit de la version Unix BSD développée

essentiellement par l’université de Berkeley (Californie), soit de

l’UNIX Système V commercialisé par ATT. Beaucoup d'efforts ont

été faits récemment pour établir des normes (POSIX

1

), doter le

système d'interface graphique, etc.

Plus récemment, en 1991, Linus Torsvald, un étudiant finlandais

a developpé le noyau d’un système de type Unix baptisé Linux.

Quelques versions d’Unix

Système Unix

Constructeur

AIX IBM

HPUX HP

ULTRIX DEC

SPIX BULL

DG/UX DATA GENERAL

IRIX

Silicon Graphics

Solaris, SunOS Sun Microsystems

Autres versions :

Xenix,Venix, Sco Unix, Minix, Xinu

Linux

De par sa gratuité, son ouverture et ses performances, Linux gagne en popularité par rapport aux autres Unix.

Même les grosses sociétés qui faisaient leur propre Unix s'y mettent ! (comme IBM, Sun, HP, SGI., Dell..)

1

Une norme a été proposée par l’IEEE : POSIX (Portable Operating System's Interface), une standardisation de l'interface

des appels systèmes.

TP :

Initiation Unix

ENP/ ABDELOUEL

Page

4

i.6

Le System d’exploitation GNU/Linux

Au sens strict, Linux est le nom du noyau de

système d'exploitation libre, multitâche,

multiplate-forme et multi-utilisateur de type

UNIX créé par Linus Torvalds, souvent

désigné comme le noyau Linux. Par extension,

Linux désigne couramment le système

d'exploitation libre combinant le noyau et un

ensemble d'utilitaires système et accompagné

d'une collection de logiciels très variés (projet

GNU)

2

..

• Linux est donc un noyau.

• GNU est un ensemble de programmes

utilitaires.

• GNU/Linux est le système d'exploitation.

Pour l'utilisateur final, Linux se présente sous

la forme d'une distribution Linux

i.7 Quelques distributions Linux/ BSD Unix

GNU/Linux étant gratuit, différentes sociétés l'on reprit et complété afin de distribuer un système

d'exploitation à leur goût. C'est ce qu'on appelle les distributions. Parmi les plus connues, citons

RedHat, Mandriva, Fedora, Suse, Slackware, Debian, ubunto

Quelle distribution GNU/Linux choisir ? La réponse se trouve dans le niveau d'expérience et de

connaissance que l'on a dans l'univers Unix et t

out dépend de ce qu’on veut en faire.

:

-Pour les débutants :

• RedHat et ses dérivés Mandrake/Mandriva:/Fedora : Distributions communautaires,

probablement les plus utilisées aujourd'hui, un standard.

• SuSE/: OpenSuSe : Distribution de qualité, conviviale mais assez lourde.

•

Knoppix: Distribution live-cd basée sur une Debian, très utile pour découvrir Linux sans risque : Aucune

installation n'est nécessaire

sur disque dur.

• Ubuntu et ses dérivés Kubuntu, nUbuntu,Xubuntu : Distributions basées sur une Debian avec une

interface

aussi simple à utiliser que Windows (voir plus !,

Live-CD)

-Dans le domaine professionel, des environnements BSD ou Linux sont utilisés pour leur fiabilité et leur

performances:

• Debian: Distribution complète (plus de 18000 paquets), une conception unique, un système

somptueux.

• NetBSD : Distribution basé sur BSD Unix, très sécurisé et fiable et hautement portable

• OpenBSD :Un SE basé sur BSD Unix. Multiplate-forme, porté sur la standardisation, l'exactitude

et la sécurité.

i.8 Linux : Caractéristiques Générales :

1. Code source disponible (licence GPL)

2. Distributions multiples

3. Système multitâche et multi-utilisateur

4. Multi-plateforme(intel x86, Sun Sparc, etc…)

5. Gestion du multiprocesseur (option SMP)

6. Compatible POSIX (standard logiciel)

7. Compatibilité de code avec les autres UNIX

8. Gestion des consoles virtuelles

9. Possibilité de cohabitation avec d’autres systèmes

10.

Support d’un grand nombre de systèmes de fichiers

2

Le projet GNU ("GNU is Not Unix") a démarré en réaction aux gros logiciels commerciaux, qui étaient pour la plupart hors

de prix. GNU a apporté des tas d'utilitaires au noyau Linux, tel que le fameux compilateur gcc, et les milliers d'utilitaires (tar,

tail, man, bash...)

TP :

Initiation Unix

ENP/ ABDELOUEL

Page

5

i.9 Architecture Globale du système Linux: 3 couches

Architecture Globale : 3 couches

1. Couche «physique»: périphériques + BIOS

2. Couche «système»: noyau (kernel) et processus

3. Couche «interface»: shell + X-Window

A) Le Shell : interpréteur de commande

1. Lit et exécute les commandes de l’utilisateur

2. Propose un contrôle des processus

3. Gère les redirections en entrée et en sortie

4. Propose un véritable langage de

programmation

Plusieurs types de shell disponibles: Le plus utilisé: bash, •Autres: csh, ksh, etc…

B) Le Système X-Window :

• Interface graphique standard des systèmes UNIX

• Repose sur un «serveur X»

• Utilise un gestionnaire de fenêtres: plusieurs sont disponibles (KDE2, WindowMaker, etc…)

• Possibilité de déporter l’affichage à travers un réseau

C) Le noyau Linux

Le noyau (kernel) Linux est l'élément essentiel du système. Il permet le contrôle à bas niveau du

matériel et assure les fonctions essentielles suivantes :

• Le démarrage du système.

• Le contrôle de tous les processus du système (La gestion des processus) :

• Le contrôle des communications entre les processus

• L’ accès aux périphériques matériels.

Linux dispose d'une interface spéciale du noyau appelée système de fichiers virtuel (VFS, Virtual

FileSystem) qui lui permet de supporter plusieurs systèmes de fichiers.

i.10 Logiciel libre et Licence GPL

La principale originalité de Linux par rapport à d'autres systèmes d'exploitation concurrents comme

Microsoft Windows, Mac OS, ou les autres UNIX propriétaires est d'être constitué d'un noyau libre et

de logiciels libres

3

. Une partie des logiciels libres sont protégés par la licence GPL. Ses quatre grands

principes sont :

- Le droit d'utiliser le logiciel sans restriction

- Le droit de modifier le logiciel pour l'adapter à ses besoins

- Le droit de diffuser et de redistribuer le logiciel sous certaines conditions précises

- L'accès au code source, gage de sécurité et de pérénité.

3

Un logiciel libre n'est pas nécessairement un logiciel gratuit, Ce n’est pas non plus un logiciel libre de droits : c'est en vertu

de leurs droits d'auteurs que les contributeurs d'un logiciel libre accordent les quatre libertés sous la licence GPL (General

Public Licence)

6

6

7

7

8

8

9

9

10

10

11

11

12

12

13

13

14

14

15

15

16

16

17

17

18

18

1

/

18

100%